I ricercatori di sicurezza hanno scoperto otto nuove vulnerabilità nelle versioni macOS delle applicazioni Microsoft (Outlook, Teams, Word, Excel, PowerPoint e OneNote), che, se sfruttate, consentono agli aggressori di aumentare i diritti e ottenere l’accesso a dati riservati.

Secondo una descrizione di Cisco Talos, i difetti identificati aiutano a bypassare le impostazioni sulla privacy nel sistema operativo, che sono basate sul framework TCC (Trasparenza, Consenso e Controllo).

“Se un aggressore sfrutta le vulnerabilità scoperte, potrà ottenere tutti i diritti concessi da Microsoft sulle applicazioni interessate”, scrivono gli esperti .

“Ad esempio, un utente malintenzionato potrebbe inviare e-mail dall’account della vittima, nonché registrare audio e video, senza alcuna interazione con l’utente preso di mira.” hanno aggiunto.

| ID Talos | CVE | Nome dell’app |

|---|---|---|

| TALOS-2024-1972 | CVE-2024-42220 | Prospettiva di Microsoft |

| TALOS-2024-1973 | CVE-2024-42004 | Microsoft Teams (lavoro o scuola) |

| TALOS-2024-1974 | CVE-2024-39804 | Microsoft PowerPoint |

| TALOS-2024-1975 | CVE-2024-41159 | Microsoft OneNote |

| TALOS-2024-1976 | CVE-2024-43106 | Microsoft Excel |

| TALOS-2024-1977 | CVE-2024-41165 | Parola di Microsoft |

| TALOS-2024-1990 | CVE-2024-41145 | App di supporto WebView.app per Microsoft Teams (lavoro o scuola) |

| TALOS-2024-1991 | CVE-2024-41138 | Microsoft Teams (lavoro o scuola) com.microsoft.teams2.modulehost.app |

In teoria, un utente malintenzionato può inserire librerie dannose in una qualsiasi di queste applicazioni, cosa che gli permetterà non solo di ottenere i diritti di quest’ultima, ma anche di estrarre una serie di dati riservati. Come notano gli esperti, per uno sfruttamento efficace l’aggressore deve già avere un certo accesso al sistema della vittima.

TCC applica una politica che richiede alle applicazioni di ottenere il consenso esplicito dell’utente prima di poter accedere a risorse protette quali contatti, calendari, foto e posizione, garantendo che gli utenti mantengano il controllo diretto sulle proprie informazioni personali e sull’accessibilità dei propri dati alle applicazioni.

TCC opera congiuntamente agli entitlement, che sono un set di capacità richieste per la funzionalità di un’app. Gli sviluppatori scelgono questi entitlement da una selezione fornita da Apple e, sebbene solo un sottoinsieme di tutti i possibili entitlement sia disponibile per l’uso generale, i più potenti sono riservati esclusivamente alle applicazioni e ai binari di sistema di Apple.

Quando un’applicazione con diritti specifici richiede inizialmente l’utilizzo di una specifica funzionalità, viene visualizzato un pop-up di autorizzazione.

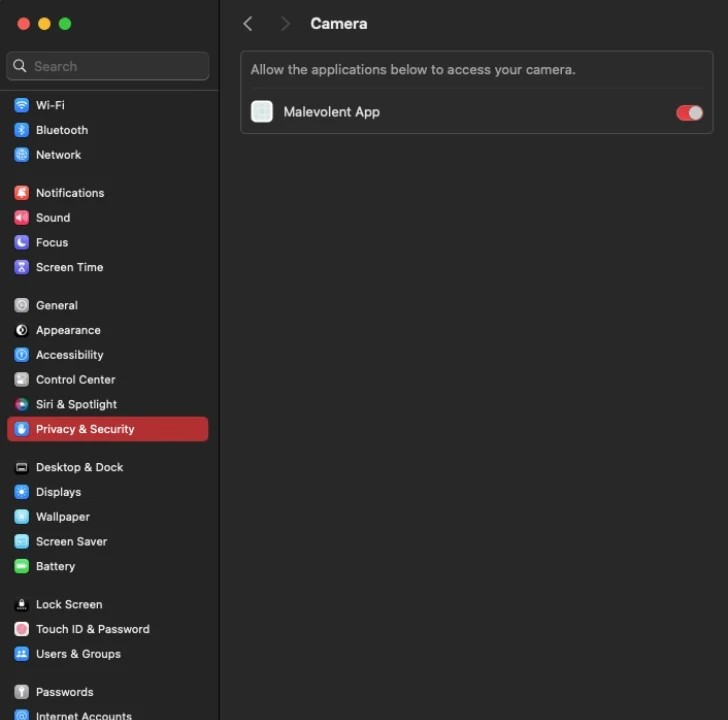

L’immagine sopra mostra un esempio di tale richiesta di autorizzazione: “Malevolent App” vorrebbe accedere alla telecamera. L’utente deve decidere se consentire o negare l’accesso alla telecamera. Questa decisione viene quindi registrata nel database TCC.

Una volta che l’utente ha fatto la sua scelta, qualsiasi futura richiesta relativa alla telecamera da parte della “Malevolent App” sarà regolata dalla decisione registrata nel database. Questo sistema consente effettivamente agli utenti di controllare ed essere informati delle azioni sensibili alla privacy che un’applicazione intende eseguire. La necessaria interazione dell’utente è ciò che consente agli utenti di impedire alle applicazioni dannose di eseguire azioni sensibili come la registrazione di un video o lo scatto di foto.

Un utente può successivamente verificare questa autorizzazione nella sezione “Privacy e sicurezza” delle “Impostazioni di sistema” di macOS. Lì, è possibile trovare un elenco di autorizzazioni, tra cui Fotocamera, Microfono e Servizi di localizzazione.