Gli ingegneri di Mozilla hanno scoperto che centinaia di migliaia di utenti utilizzano password associate in un modo o nell’altro a vari supereroi.

Dopo aver esaminato le statistiche sulle password violate, i ricercatori hanno scoperto che quelle create “in onore” dei supereroi sono una pratica comune tra gli utenti.

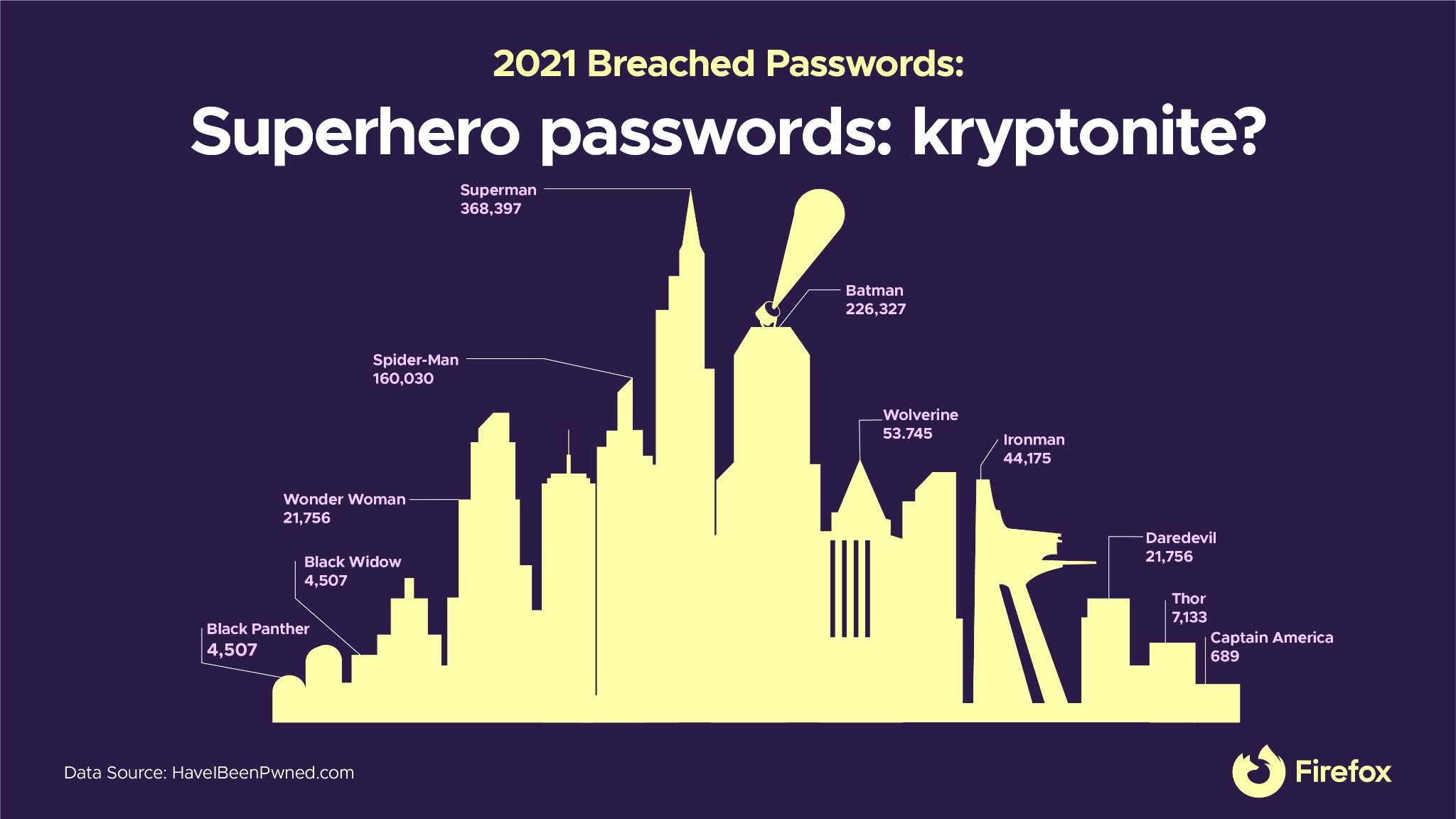

Ad esempio, la password più comune nei leak è Superman (328.000 casi), seguita da Batman (oltre 226.000 casi) e Spider-Man (poco più di 160.000 casi).

Sono anche popolari Wolverine, Iron Man, Wonder Woman e Daredevil, che compaiono in varie raccolte di databreach decine di migliaia di volte.

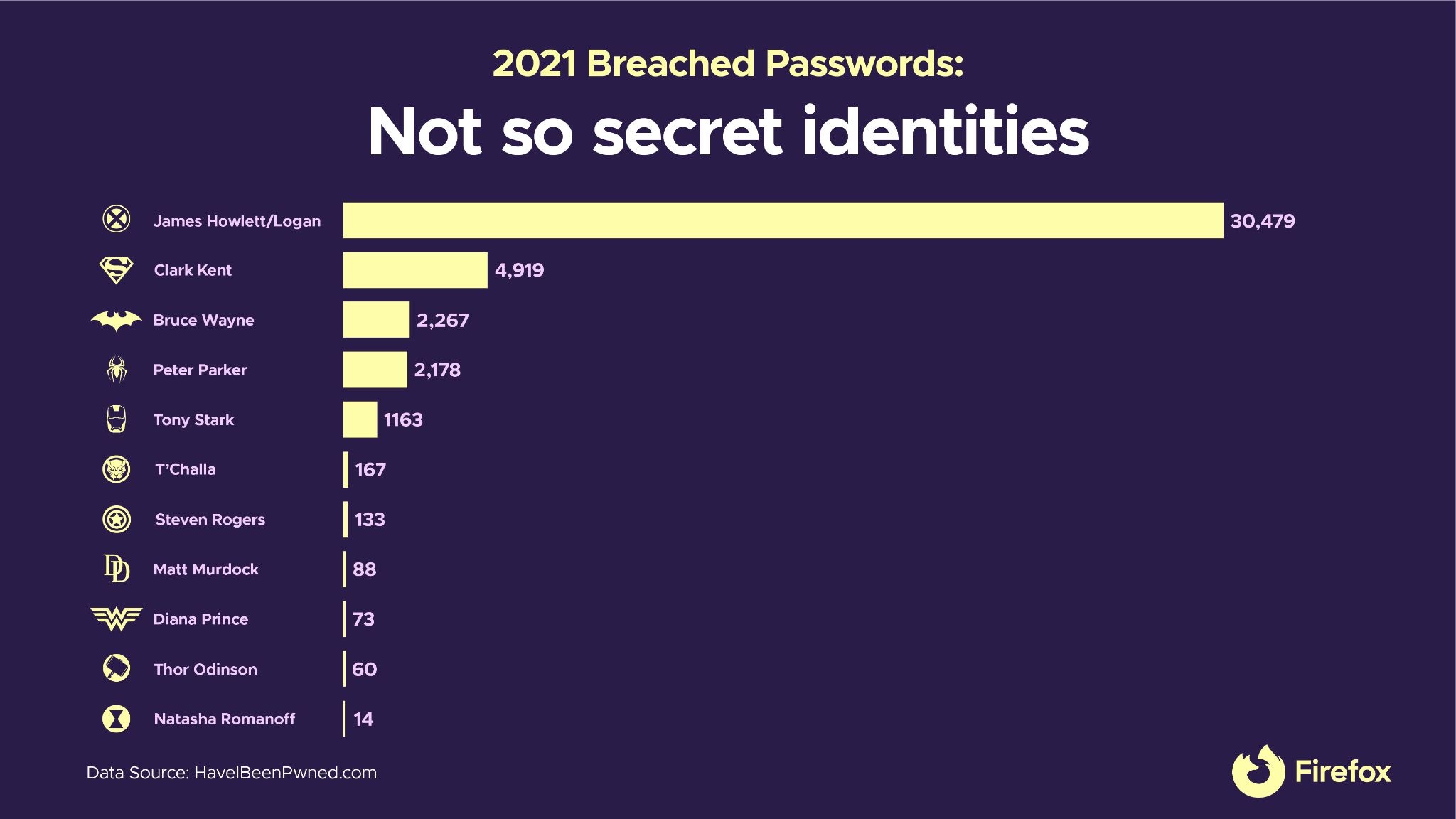

Anche le vere personalità dei supereroi non passano inosservate, con James Howlett/Logan in testa con un ampio margine (oltre 30.000 password), così come Clark Kenta, Bruce Wayne, Peter Parker e Tony Stark.

Gli esperti di Mozilla scherzano sul fatto che tali password non hanno una super protezione e sono deboli e possono essere facilmente compromesse.

Se queste password vengono utilizzate in ambienti aziendali, possono persino mettere in pericolo l’intera organizzazione.