Un’altra settimana, un’altra catastrofe di criptovaluta.

La storia della scorsa settimana riguardava la società cinese di contratti intelligenti di criptovalute Poly Networks, che è stata derubata di circa 600 milioni di dollari in varie criptovalute.

Quella rapina si è trasformata in una saga in corso in cui l’hacker, mirabile dictu, alla fine sembra aver accettato di restituire la criptovaluta rubata.

In un bizzarro flusso di messaggi trasmessi come “dati aggiuntivi” in transazioni a valore zero sulla blockchain di Ethereum, il ladro ha affermato di aver “agito per altruismo”.

L’hacker, ora soprannominato Mr. White Hat in un atto di obbedienza da Poly Networks, ha suggerito di aver preso i soldi per tenerli al sicuro prima di rivelare il bug, in modo che nessun altro potesse sfruttarlo nel frattempo.

L’idea era che i programmatori che avrebbero lavorato per correggere il bug – che avrebbero dovuto conoscere per poterlo correggere – potevano essere loro stessi dei furfanti, e quindi era meglio riporre le criptovalute in un posto sicuro.

I soldi non sono ancora stati recuperati tutti (ci si aspetta che ci vorranno alcuni giorni in più) ma Poly Networks sembra fiducioso che alla fine recupererà la maggior parte della criptovaluta.

In modo divertente, se non sorprendente, Poly Networks ha “premiato” Mr. Hat con 160 monete Ethereum (circa $ 525.000 al prezzo odierno) e gli ha offerto un ruolo di Chief Security Advisor.

In uno dei messaggi blockchain dell’azienda, Poly Networks è arrivato al punto di invitarlo a essere un co-approvatore di eventuali futuri aggiornamenti del sistema.

Potrebbe sembrare una quantità allarmante di controllo da offrire a qualcuno che una volta è scappato con tutti i tuoi fondi e ha deliberatamente chiuso l’intera rete per due settimane, anche se alla fine ha deciso di restituire la maggior parte di questi soldi.

La catastrofe di Liquid di questa settimana

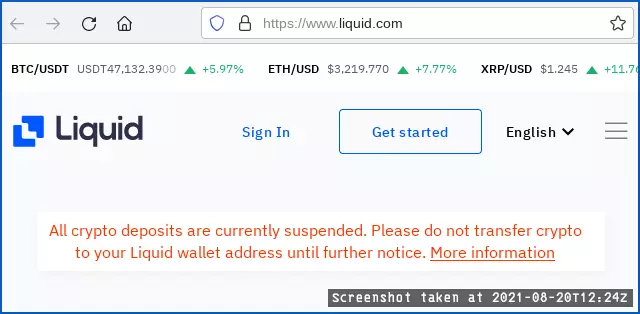

Questa settimana, purtroppo, è stata la volta della piattaforma di trading di criptovalute Liquid a essere colpita dagli hacker. La società ha ancora un ticker del tasso di cambio di criptovaluta che scorre nella parte superiore del suo sito Web, ma sotto c’è un avviso preoccupante che dice semplicemente:

Tutti i depositi di criptovalute sono attualmente sospesi. Ti preghiamo di non trasferire criptovalute all’indirizzo del tuo portafoglio Liquid fino a nuovo avviso.

Il collegamento Maggiori informazioni nella pagina principale porta a una nota ancora più agghiacciante che apparentemente conferma l’entità del problema:

Avviso importante: siamo spiacenti di annunciare che i portafogli caldi LiquidGlobal sono stati compromessi, stiamo spostando le risorse nel portafoglio freddo.Stiamo attualmente indagando e forniremo aggiornamenti regolari. Nel frattempo saranno sospesi depositi e prelievi.

Un “portafoglio caldo”, come suggerisce il nome, è un portafoglio che è pronto per l’accesso in qualsiasi momento. In parole povere, un “hot wallet” è un file di risorse di criptovaluta direttamente disponibile per il trading online, con tutte le password crittografiche e le chiavi private necessarie condivise con la piattaforma di trading online che stai utilizzando.

Al contrario, un portafoglio freddo è uno che è archiviato offline e in cui tieni le chiavi crittografiche solo per te.

Sfortunatamente, finora non c’è alcun suggerimento che i truffatori che hanno hackerato Liquid stiano pensando di restituire i fondi che hanno appena rubato (come il caso di Poly Networks), che in alcuni rapporti hanno un valore di circa 100 milioni di dollari.

Le criptovalute rubate possono essere difficili da trasformare in denaro normale, come molti ladri di criptovalute hanno sperimentato in passato. La maggior parte degli scambi terrà traccia dei portafogli di criptovaluta in cui sono state trasferite le monete rubate, specialmente in raid di alto valore come questo, nel tentativo di bloccare i pagamenti che potrebbero essere utilizzati per convertire i fondi saccheggiati in denaro o per riciclarli in altri tipi di criptomoneta.

Ma il fatto è che le criptovalute rubate potrebbero non finire per arricchire i truffatori che le hanno rubate…

allo stesso modo in cui rimarresti senza soldi se un truffatore che ha borseggiato il tuo portafoglio si limitasse a dare fuoco alle banconote rubate, invece di spenderle per se stesso.

Cosa fare?

- Se stai pensando di entrare nella scena delle criptovalute, non investire mai più di quanto puoi permetterti di perdere. Attualmente esistono più di 10.000 diverse criptovalute, molte delle quali sono state avviate da iniezioni di denaro da parte dei primi investitori. Non tutte le criptovalute possono o seguiranno il modello Bitcoin di passare da pochi centesimi di valore nel 2010 a $ 45.000 ciascuno nell’agosto 2021. Ancora peggio, alcuni “investimenti” sono vere e proprie truffe in cui i “creatori” della criptovaluta raccolgono fondi per l’avvio da i primi investitori in quella che è nota come ICO ( offerta iniziale di monete ), solo per scappare senza mai avviare la nuova criptovaluta.

- Se hai intenzione di acquistare e detenere criptovaluta, tieni il più possibile offline in quello che è noto come un portafoglio freddo. Un portafoglio freddo è un file crittografato che conservi dove non ne perderai traccia e dove altre persone non possono usarlo a meno che non conoscano la tua password.

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.