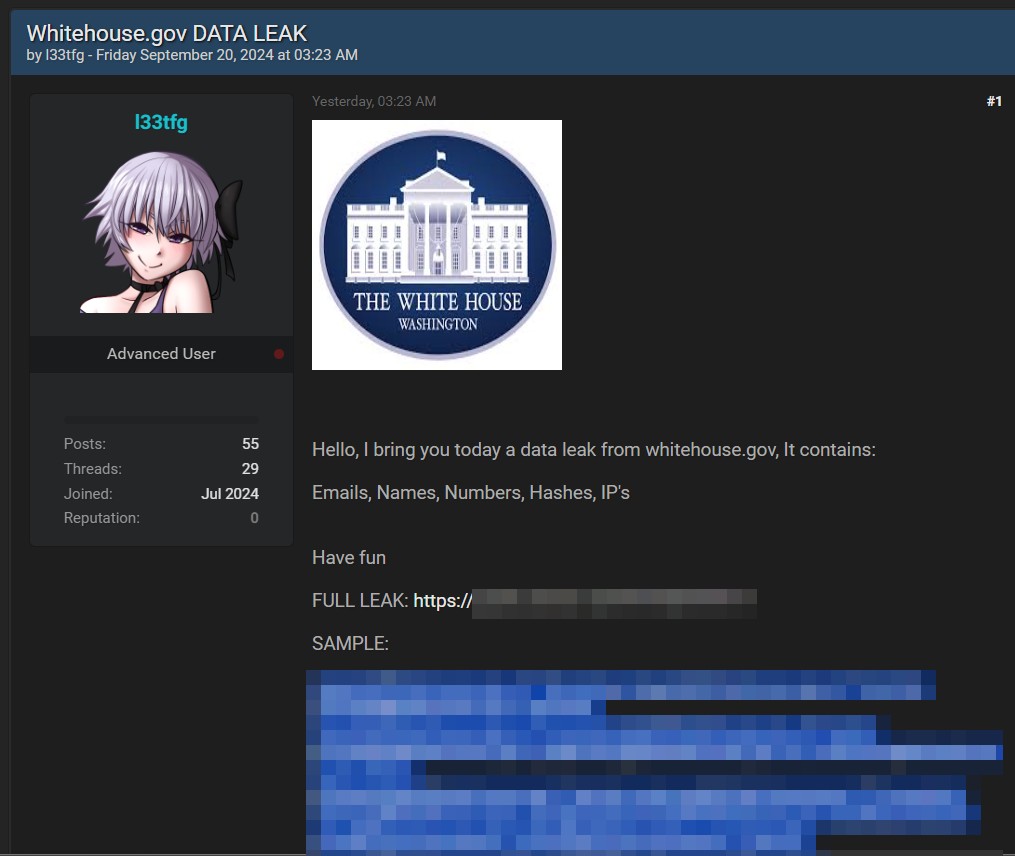

Recentemente, un attore di minacce su un forum clandestino ha pubblicato una presunta violazione dei dati riguardante WhiteHouse[.]gov. Il post, realizzato da un utente di nome “l33tfg“, afferma che informazioni sensibili provenienti dal sito ufficiale della Casa Bianca sono state esposte. Secondo quanto dichiarato, i dati includono email, nomi, numeri di telefono, hash e indirizzi IP.

Al momento non possiamo confermare la veridicità della notizia, in quanto l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web in merito all’incidente. Pertanto, questo articolo deve essere considerato come una “fonte di intelligence”.

Nel post sul forum, l’attore ha fornito un campione dei dati compromessi, affermando che proviene direttamente dal dominio WhiteHouse.gov. Il post specifica che la violazione completa include dettagli sensibili come indirizzi email, numeri di telefono, hash e indirizzi IP. Viene inoltre fornito un link a quello che viene descritto come il “FULL LEAK.”

Sebbene non divulgheremo alcuna informazione sensibile in questo articolo, è importante notare che i dati condivisi sembrano autentici, basandosi sulla formattazione e sulla struttura tipica dei record compromessi.

WhiteHouse.gov è il sito ufficiale della Casa Bianca ed è una risorsa digitale cruciale per il ramo esecutivo del governo degli Stati Uniti. Il sito contiene una vasta quantità di informazioni pubbliche e funge da piattaforma di comunicazione per il governo. L’organizzazione che gestisce il sito è responsabile di vari stakeholder, inclusi cittadini, giornalisti e decisori politici. Data la natura ad alto profilo dell’istituzione, qualsiasi compromissione potrebbe avere conseguenze su vasta scala.

Se la presunta violazione fosse autentica, l’esposizione di dati come email, numeri di telefono e indirizzi IP potrebbe causare gravi preoccupazioni per la sicurezza. Ad esempio, potrebbe aprire la strada ad ulteriori attacchi di phishing rivolti a funzionari governativi o altro personale associato alla Casa Bianca. Inoltre, l’esposizione di password hashate o di altre forme di autenticazione potrebbe consentire agli attori di minacce di ottenere accessi non autorizzati a aree riservate della rete, potenzialmente portando a compromissioni più gravi di dati governativi.

La fuga di informazioni potrebbe anche danneggiare la fiducia pubblica nell’istituzione, in particolare se venissero rivelate informazioni sensibili o classificate. Criminali informatici e attori statali potrebbero sfruttare tali informazioni per attività di intelligence o azioni malevole.

RHC Dark Lab seguirà l’evolversi della situazione per pubblicare ulteriori notizie sul blog, qualora ci fossero aggiornamenti sostanziali. Se ci sono persone a conoscenza dei fatti che desiderano fornire informazioni in forma anonima, possono utilizzare l’e-mail criptata dell’informatore.

Questo articolo è stato redatto sulla base di informazioni pubbliche non ancora verificate dalle rispettive organizzazioni. Aggiorneremo i nostri lettori non appena saranno disponibili ulteriori dettagli.