Un déjà-vu con nuove implicazioni. A maggio 2025 il collettivo ransomware LockBit aveva subito un duro colpo: il deface del pannello affiliati della versione 4.0 da parte di un attore ignoto che si firmava “XOXO from Prague”, accompagnato dal leak di un database SQL contenente chat, wallet e dati degli affiliati.

In quell’occasione, LockBitSupp aveva persino offerto una taglia per chiunque fornisse informazioni sull’autore. Nelle ultime 24 ore, la scena si è ripetuta, ma con una variante significativa: questa volta non un semplice deface pubblico, bensì una compromissione interna del pannello di build della versione 5.0.

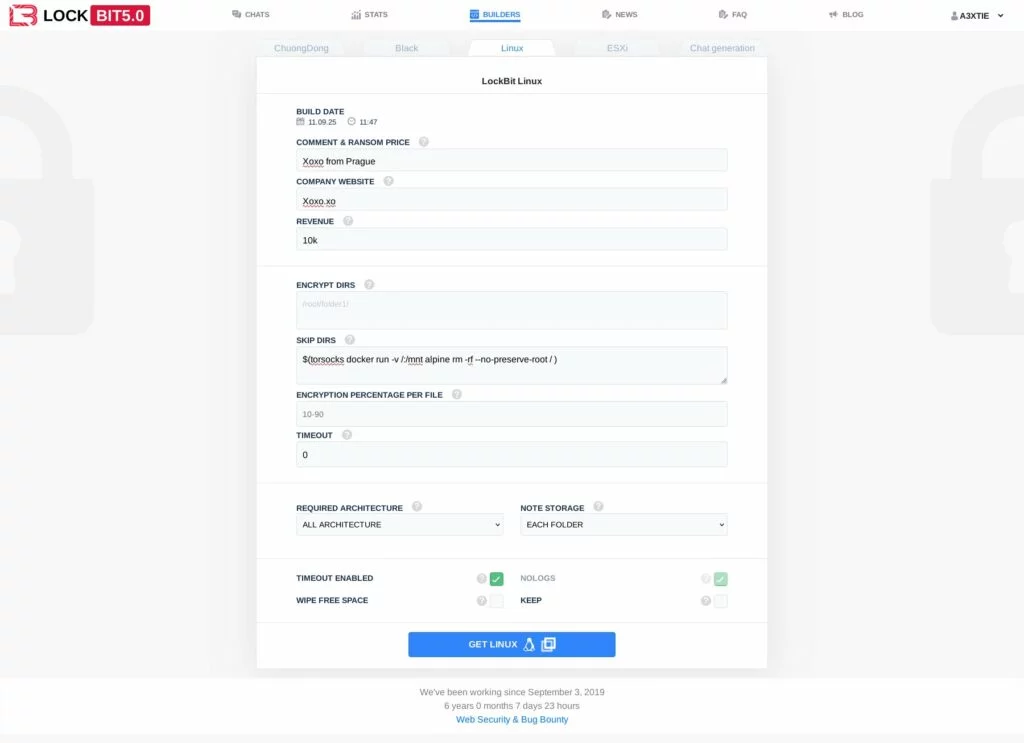

Gli screenshot trapelati mostrano il builder Linux con diversi campi alterati da XOXO from Prague.

Un chiaro segnale di sabotaggio: non solo colpire l’immagine pubblica, ma dimostrare come anche l’infrastruttura operativa della nuova piattaforma RaaS resti vulnerabile.

Questa compromissione tecnica mina ulteriormente la credibilità di LockBit, che dopo il deface di maggio aveva promesso maggiore sicurezza con la versione 5.0. Per gli affiliati, l’episodio rappresenta un rischio diretto: il builder stesso, cuore dell’operatività, non è più affidabile.

L’attore rimane ignoto, ma ha ormai consolidato il proprio profilo come sabotatore seriale di LockBit. Dopo aver esposto il gruppo con un deface pubblico, ora ha dimostrato di saper manipolare la logica interna della piattaforma. È attesa a breve una reazione di LockBitSupp, forse con nuove minacce o un’ulteriore taglia.

LockBit si trova a fare i conti con una seconda ferita aperta in pochi mesi: dal deface di maggio alla compromissione di settembre, il marchio “XOXO from Prague” sta diventando sinonimo di instabilità e ridicolizzazione del gruppo ransomware.

Un colpo che non solo danneggia la reputazione, ma potrebbe minare la fiducia degli affiliati nell’intero ecosistema RaaS.