Il gigante statunitense dei semiconduttori Intel Corporation ha presentato il suo nuovo processore di deep learning per l’intelligenza artificiale (AI) nel mercato cinese. Il processore non è soggetto a restrizioni di esportazione dagli Stati Uniti, a differenza del concorrente di Intel Nvidia Corp.

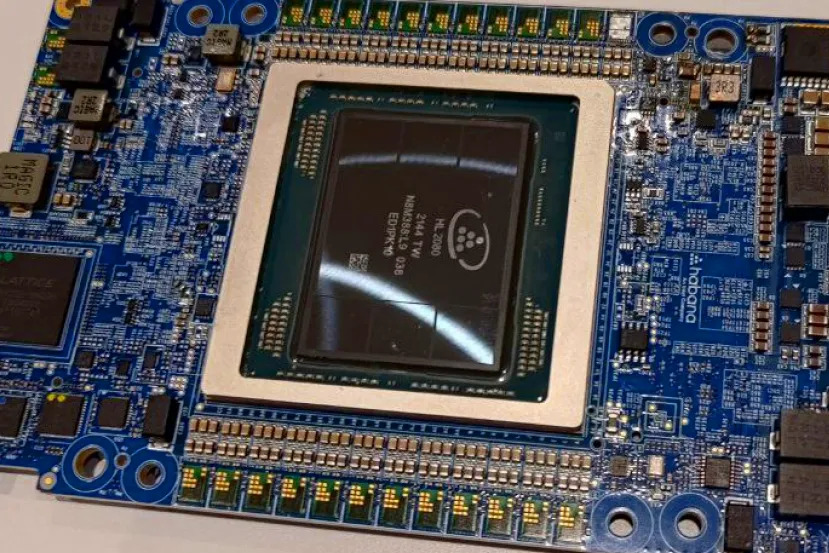

Dopo l’emissione di tali restrizioni, diverse unità di elaborazione grafica (GPU) sono state contrabbandate in Cina a causa dell’enorme domanda. In una conferenza stampa a Pechino martedì, Intel ha mostrato il suo processore Gaudi2, che secondo loro è un’alternativa alla GPU A100 premium di Nvidia, ampiamente utilizzata per la formazione AI.

L’ultima mossa di Intel – che ha generato il 27% delle sue entrate totali nel 2022 in Cina, secondo il suo ultimo rapporto annuale – evidenzia la continua importanza dell’enorme mercato cinese per i fornitori statunitensi di tecnologia dei semiconduttori nonostante le restrizioni all’esportazione di Washington.

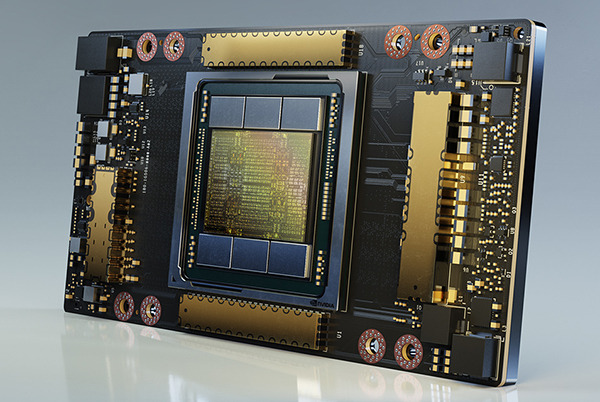

Lo scorso agosto, il Dipartimento del Commercio degli Stati Uniti ha vietato a Nvidia e Advanced Micro Devices (AMD) di vendere alcuni chip avanzati in Cina. Nvidia è stata incaricata di interrompere la vendita delle sue GPU A100 e H100 e AMD di esportare i suoi chip MI250.

Ciò ha lasciato il settore dell’intelligenza artificiale cinese in grande difficoltà dato che Nvidia ad oggi risulta il leader incontrastato del settore, che ha quasi il monopolio delle GPU utilizzate per addestrare i sistemi di intelligenza artificiale.

La forte domanda ha persino creato un mercato in forte espansione per le GPU bootleg come i dispositivi A100 e H100 di Nvidia. La GPU A100 Tensor Core alimenta i principali data center del mondo utilizzati per le applicazioni AI, per l’analisi dei dati e il calcolo ad alte prestazioni.

Per Intel, la domanda in Cina rafforza il suo impegno a fornire ai clienti “un’ampia scelta di soluzioni hardware”, ha dichiarato in una conferenza stampa Sandra Rivera, vicepresidente esecutivo dell’azienda, che è anche direttore generale del data center e del gruppo AI di Intel di Pechino.

Ha affermato che Gaudi2 è stato progettato per abbassare la barriera di ingresso e migliorare la capacità dei suoi clienti cinesi di “implementare l’intelligenza artificiale con cloud e intelligenza ai margini della rete, contribuendo a creare il futuro dell’IA in Cina”.

Intel ha annunciato che sta collaborando con Inspur Group, il secondo più grande produttore di server AI al mondo con sede nella provincia dello Shandong, nella Cina orientale, per costruire nuove macchine basate su Gaudi2 per il mercato continentale.

Habana Labs, il team di data center di Intel specializzato in tecnologie per i processori di deep learning AI, che ha originariamente ha lanciato Gaudi2 lo scorso maggio negli Stati Uniti, ha affermato che le prestazioni del processore erano doppie rispetto a quelle della GPU A100 di Nvidia da 80 gigabyte applicati al modello AI ResNet-50.

L’ultima proposta di Intel arriva in un momento in cui la Cina potrebbe affrontare nuove sfide nelle sue ambizioni di intelligenza artificiale. Secondo un rapporto del Wall Street Journal, il governo degli Stati Uniti sta prendendo in considerazione la possibilità di limitare l’accesso delle società cinesi ai servizi di cloud computing statunitensi, il che porrebbe fine all’uso da parte di Amazon Web Services e Microsoft Corp della potenza avanzata dei chip di intelligenza artificiale a favore dei suoi clienti nella Cina continentale.

Gli Stati Uniti hanno anche considerato di intensificare la loro azione e di inserire la GPU A800 modificata di Nvidia nella lista dei divieti di esportazione, secondo un rapporto del Wall Street Journal del mese scorso.