Ne avevamo parlato qualche tempo fa di questa nuova funzionalità in sviluppo da casa Microsoft.

Ora gli amministratori IT possono configurare Windows per bloccare automaticamente gli attacchi di forza bruta rivolti agli account degli amministratori locali tramite criteri di gruppo.

Tale criterio di gruppo risulta ora abilitato per impostazione predefinita sulle ultime build di Windows 11.

Di conseguenza, i sistemi Windows 11 in cui il criterio è attivato, bloccano automaticamente gli account utente (inclusi gli account amministratore) per 10 minuti dopo 10 tentativi di accesso non riusciti nell’arco temporale di 10 minuti.

“Le build di Win11 ora hanno una politica di blocco dell’account DEFAULT per mitigare RDP e altri vettori di password di forza bruta”

era stato twittato il 21 luglio da David Weston, VP di Microsoft per Enterprise e OS Security.

“Questa tecnica è molto comunemente usata in Human Operated Ransomware e altri attacchi: questo controllo renderà molto più difficile gli attacchi di forza bruta, il che è fantastico!”

Dopo tre mesi dall’annuncio di Weston, Microsoft ha rivelato che la stessa politica di blocco dell’account è ora disponibile su qualsiasi sistema Windows in cui sono installati gli aggiornamenti cumulativi di ottobre 2022.

“Nel tentativo di prevenire ulteriori attacchi/tentativi di forza bruta, stiamo implementando il blocco degli account per gli account amministratore”

ha affermato oggi Microsoft .

“A partire dagli aggiornamenti cumulativi di Windows dell’11 ottobre 2022 o successivi, sarà disponibile un criterio locale per abilitare i blocchi degli account dell’amministratore locale”.

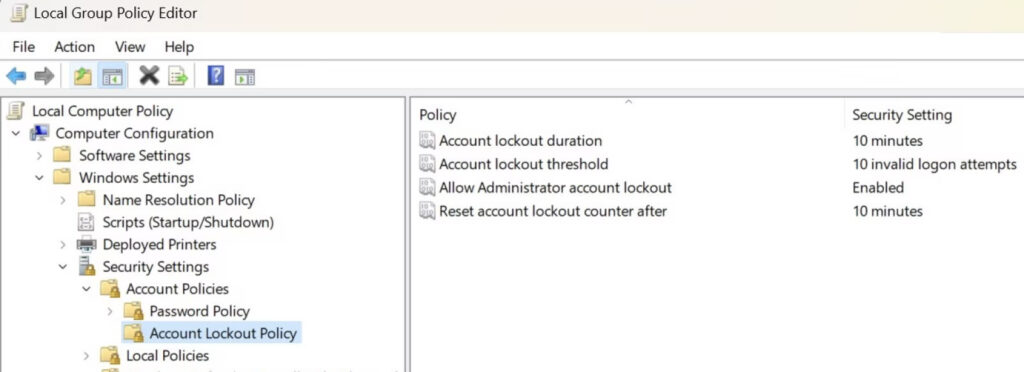

Gli amministratori che desiderano attivare questa difesa aggiuntiva contro gli attacchi di forza bruta possono trovare il criterio “Allow Administrator account lockout” all’interno di

“Local Computer Policy\Computer Configuration\Windows Settings\Security Settings\Account Policies\Account Lockout Policies”.

Microsoft ha inoltre annunciato oggi che ora richiede agli account amministratore locale di utilizzare password complesse che “devono avere almeno tre dei quattro tipi di caratteri di base (minuscole, maiuscole, numeri e simboli).”

Questa decisione è stata presa come ulteriore difesa contro gli attacchi di forza bruta che sono banali da portare a termine utilizzando sistemi con CPU e GPU moderne se le password non sono abbastanza lunghe o complesse.