Microsoft sta indagando sulle affermazioni relative all’accesso a repository di codice sorgente interni e al furto di dati.

Il presunto hack è legato al gruppo di hacker criminali Lapsus$, che in passato ha attaccato con successo aziende come Nvidia, Samsung e Vodafone.

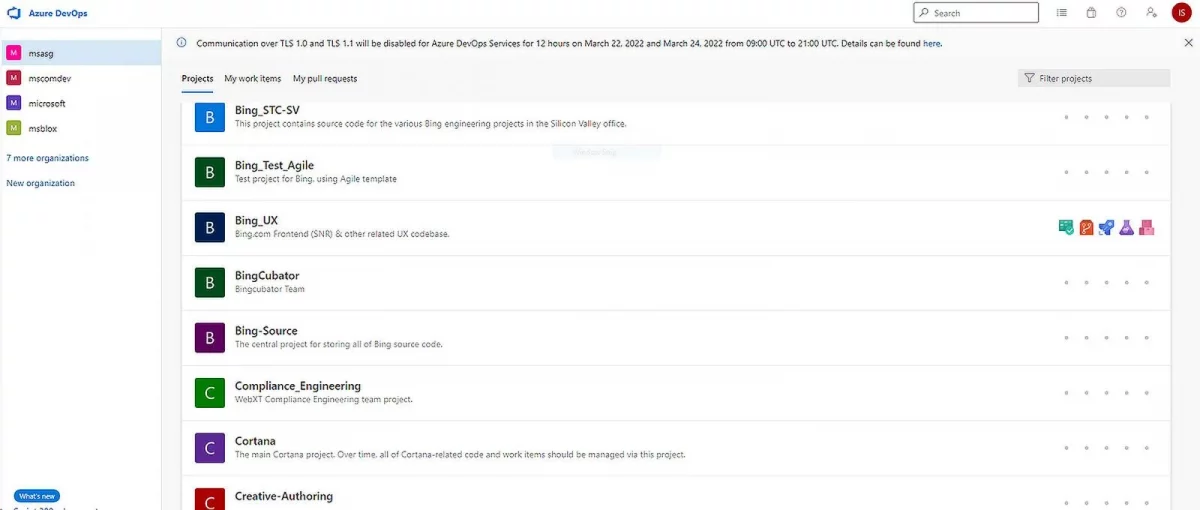

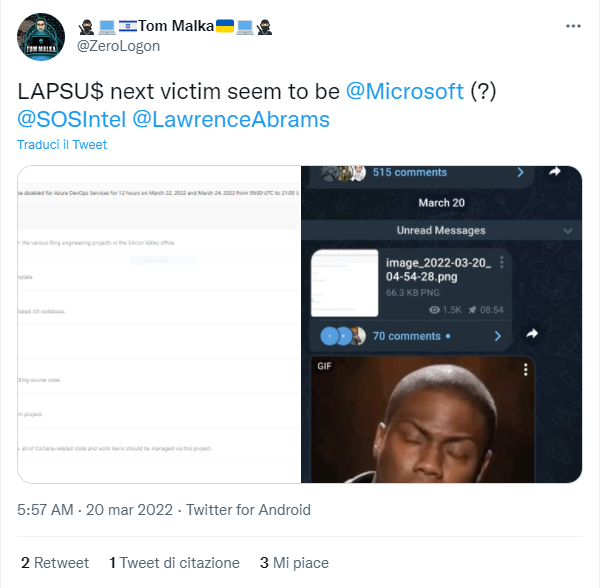

La prova dell’hacking è emersa domenica sera quando Tom Malka ha pubblicato schermate su Twitter che mostravano una conversazione di Telegram che sembra essere un elenco di cartelle interne del repository di codice sorgente di Microsoft.

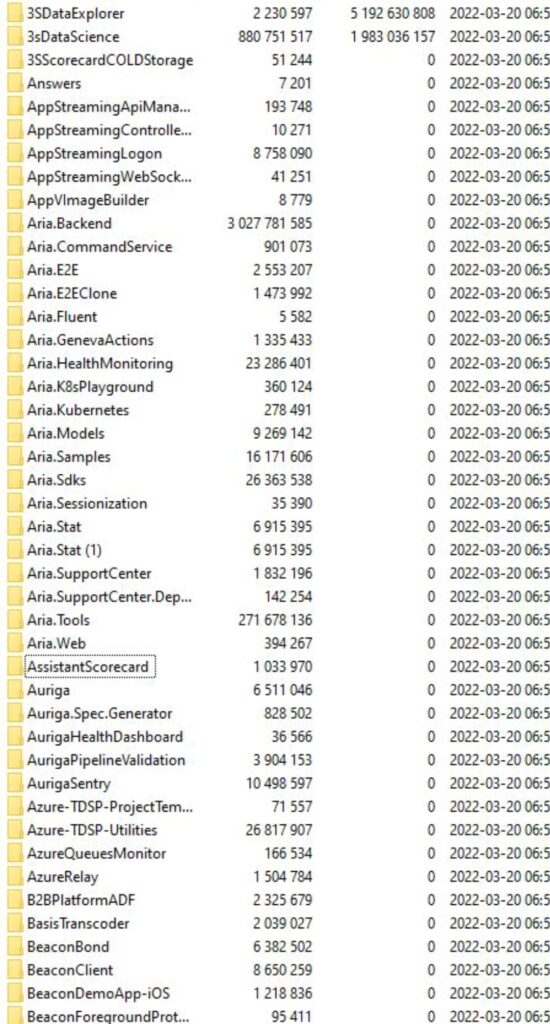

Lo screenshot suggerisce che gli hacker hanno scaricato i codici sorgente di Cortana e diversi servizi Bing. Il post è stato nel frattempo cancellato. Microsoft ha detto a Bleeping Computer che sta indagando sui rapporti.

A differenza della maggior parte dei gruppi di estorsioni, che tentano di installare ransomware sui sistemi che attaccano con successo, Lapsus$ cerca di ottenere un riscatto per i dati scaricati dalle società attaccate.

I principali servizi da cui Lapsus$ potrebbe aver scaricato il codice sorgente sembrano essere Bing, Bing Maps e Cortana. Non è chiaro a questo punto se i codici sorgente completi siano stati scaricati dagli aggressori e se altre applicazioni o servizi Microsoft siano inclusi nel dump.

I codici sorgente possono contenere informazioni preziose.

Il codice può essere analizzato per individuare le vulnerabilità di sicurezza che i gruppi di hacker possono sfruttare. Esiste anche la possibilità che il codice sorgente includa oggetti di valore come certificati di firma del codice, token di accesso o chiavi API.

Microsoft ha una politica di sviluppo in atto che vieta l’inclusione di tali elementi, Microsoft li chiama segreti, nei suoi codici sorgente

I termini di ricerca utilizzati dall’attore indicano l’attenzione prevista nel tentativo di trovare i segreti e la proprietà intellettuale di Microsoft.

Molta incertezza circonda l’hack in questo momento. Lapsus$ è riuscita a violare le difese di Microsoft?

Il gruppo è riuscito a scaricare i dati e, in caso affermativo, quali dati sono stati scaricati e quanto sono completi? Sicuramente Bing, Bing Maps e Cortana non sono i servizi Microsoft più importanti.

A giudicare dal track record di Lapsus$, è probabile che l’hacking segnalato sia effettivamente avvenuto. La questione importante è quanto i dati scaricati siano abbastanza preziosi da ottenere un riscatto da Microsoft per non averli pubblicati su Internet.