Autore: Dott. Luca Mella, Cyber Security Expert (founder doubleextortion.com)

Nel contesto sempre più complesso e dinamico delle minacce cibernetiche, in Italia non abbiamo nulla da invidiare ad altre nazioni più blasonate, persino quando si parla di applicazioni di AI di ultima generazione. Di recente è stata infatti creata la prima Intelligenza Artificiale italiana addestrata sui dati del deep web e del dark web. Si chiama “IntelQuery”, ed è la prima intelligenza artificiale italiana dedicata al mondo della cyber intelligence, ed è stata sviluppata all’interno della piattaforma Double Extortion Platform, rappresenta un balzo in avanti nell’analisi e nella comprensione delle sfide poste dalle estorsioni cibernetiche ransomware e dal criminale sottobosco digitale.

Double Extortion Platform, un progetto italiano che ha già catturato l’attenzione di testate giornalistiche nazionali e internazionali, si è guadagnato una reputazione di spicco come primo osservatorio sul fenomeno delle estorsioni cibernetiche ransomware nel nostro paese. Ora, con il lancio di IntelQuery, questa piattaforma innovativa promette di introdurre una nuova era di analisi intelligente e previsione nel campo della sicurezza cibernetica.

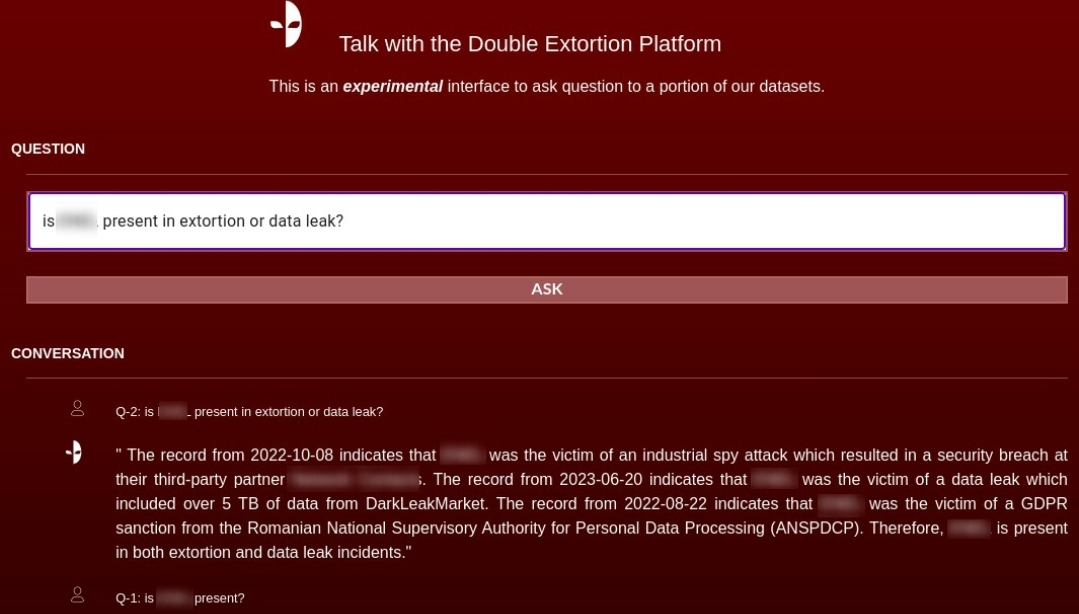

IntelQuery non è solo un’altra intelligenza artificiale nel panorama globale. Ciò che distingue IntelQuery è il suo addestramento su dati specifici, provenienti dall’underground criminale, dai dati di intelligence cibernetica e dai modelli di estorsioni cibernetiche. L’IA è stata infatti sviluppata con un approccio all’avanguardia basato su tecniche di apprendimento artificiale di ultima generazione. Questo le permette di analizzare dettagliatamente i modelli degli attacchi e di individuare potenziali rischi latenti, fornendo così ai professionisti della sicurezza strumenti preziosi per prevedere e gestire il rischio digitale.

L’AI è addestrata con dati provenienti dal mondo cyber criminale e risponde a molteplici domande: da “chi ha colpito l’azienda XYZ?” a “quali dati sono stati rubati durante l’estorsione di XXX?” finanche a “quali estorsioni hanno colpito un determinato settore”, ma non solo.

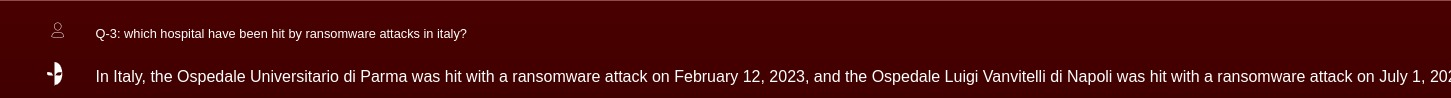

Ad esempio abbiamo domandato all’AI se fosse a conoscenza di attacchi recenti agli ospedali italiani ed il risultato è arrivato immediato e preciso:

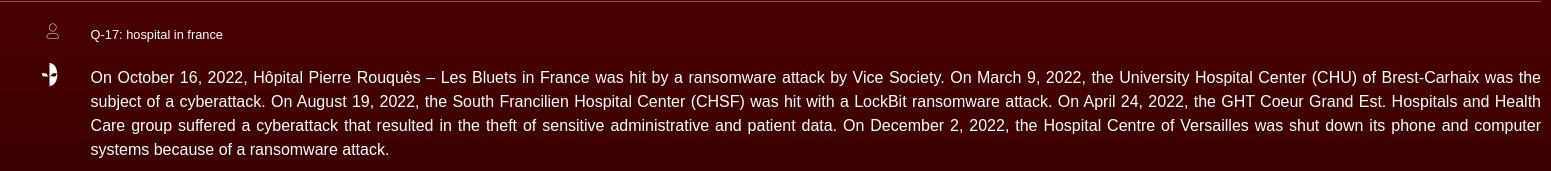

Non contenti abbiamo provato a chiedere invece di cosa sapesse sulle estorsioni in Francia ed anche qui i dettagli che ha recuperato sono stati precisi, con riferimenti temporali ed attribuzioni.

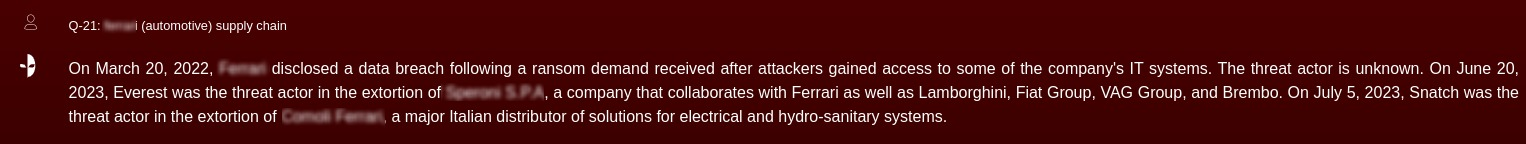

Gli abbiamo poi chiesto che informazioni ci fossero sulla supply chain di uno dei più rinomati brand automobilistici italiani, ed il risultato è stato estremamente interessante: la AI ha riportato una serie di attacchi che nel tempo sono avvenuti nell’ecosistema di partner dell’azienda e che hanno coinvolto diversi player di spicco nell’automotive italiana.

Infine gli abbiamo chiesto cosa sapesse di una importante azienda strategica italiana nel settore energetico, ed anche qui i risultati sono stati molto estesi: da tentati attacchi ransomware, a rivendite di dati, fin anche a sanzioni a sussidiare del gruppo in est europa.

Prodotta dall’ingegno italiano, IntelQuery, dimostra ancora che l’italianità sa essere all’avanguardia nell’innovazione tecnologica e nella sicurezza cibernetica, a dispetto di quanto troppo spesso siamo abituati a pensare. L’IA italiana è ora pronta a svolgere un ruolo cruciale nel proteggere le organizzazioni dalle minacce digitali sempre più sofisticate, fornendo agli esperti di sicurezza uno strumento potente per preservare l’integrità dei dati.

Attualmente l’IA di IntelQuery è disponibile in versione beta agli utenti della piattaforma Double Extortion Platform, tuttavia l’introduzione di IntelQuery rappresenta l’ennesima testimonianza del potenziale del capitale umano del nostro Paese può esprimere in settori altamente competitivi come la sicurezza cibernetica.