Come abbiamo visto, negli ultimi giorni il gruppo di hacktivisti filorussi di NoName057(16) sta colpendo le infrastrutture italiane utilizzando il progetto DDosia. Si tratta di un client decentralizzato che permette ai componenti anonimi della botnet che accedono ad uno speciale canale Telegram di inviare richieste massive verso specifici target.

Tali target vengono scelti a livello centrale da parte dell’organizzazione hacktivista, e diverse istituzioni e aziende private sono state travolte da richieste non lecite negli ultimi giorni. Nel mentre il gruppo di hacktivisti italiani di Anonymous Italia, sta rispondendo con la stessa medaglia, anche se con differente “tecnica”.

Si tratta del vecchio e tanto amato “deface”.

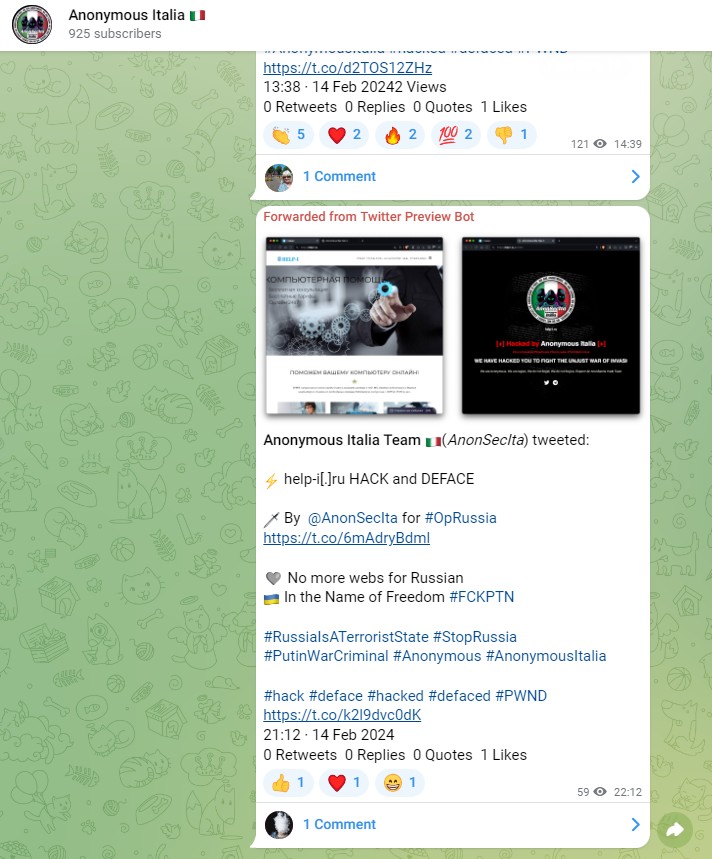

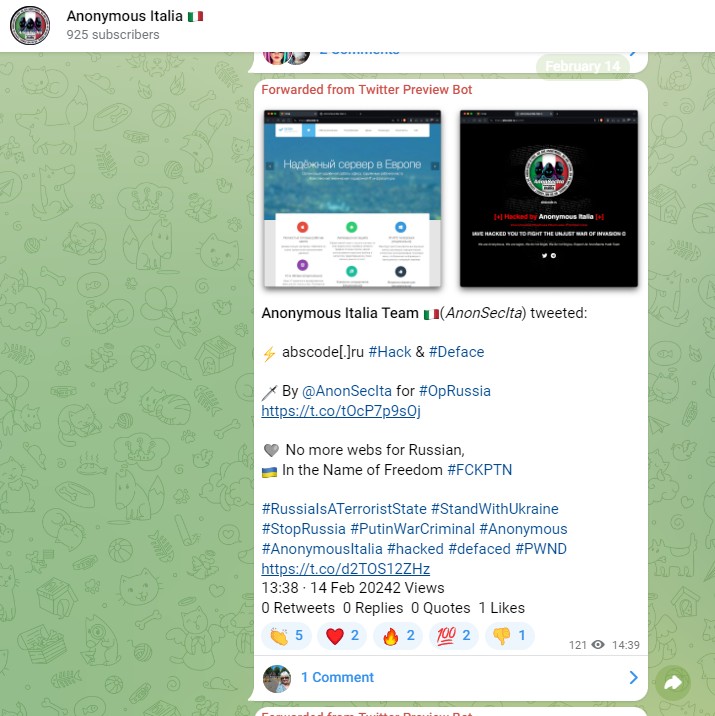

I siti russi “defacciati”, sono stati abscode[.]ru (una azienda di organizzazione del lavoro in ufficio remoto e cloud) e help-i[.]ru (una azienda di sicurezza informatica). Anche giorni prima dall’inizio degli attacchi da parte dei filorussi, gli Anonymous Italia avevano colpito altri target come maxtesla[.]ru, frog-lab[.]ru e setka.apl30[.]ru.

Per dirla tutta, un attacco di DDoS è un attacco volumetrico, che inonda un target con richieste malformate.

Esistono moltissimi tool che posso fare DDoS mascherati da stress-tool per i siti. Un deface, invece è un attacco di “hacking” classico, che può avvenire tramite il furto di un account di amministrazione del portale (ad esempio joomla o wordpress) oppure attraverso vulnerabilità del portale stesso come SQL injection o vulnerabilità di patching management.

Roberto Beneduci, CEO di CoreTech, ha commentato la vicenda dicendo: “Gli interessi privati delle piattaforme di streaming hanno portato alla realizzazione del sistema Privacy Shield. Ovvero un sistema che impone a tutti gli operatori di bloccare sulla propria rete degli IP identificati come “server pirata”. Si è quindi imposto un coordinamento nazionale tra tutti gli attori delle TLC. Questo progetto è molto interessante…perchè non utilizzarlo anche come strumento per la mitigazione degli attacchi Ddos alle nostre infrastrutture?”

Nel contesto della sicurezza informatica, il termine “defacement” (o deface) si riferisce a un tipo di attacco informatico mirato a modificare il contenuto visibile di una pagina web senza autorizzazione. Gli aggressori che eseguono un attacco di defacement sostituiscono o sovrascrivono il contenuto originale della pagina con informazioni indesiderate, spesso di natura vandalica, politica o pubblicitaria.

Questo tipo di attacco è progettato per attirare l’attenzione, danneggiare l’immagine del sito web e diffondere un messaggio specifico agli utenti che visitano la pagina compromessa. Gli attacchi di defacement possono verificarsi attraverso l’accesso non autorizzato ai file del sito web, l’iniezione di codice malevolo nelle pagine web o altre vulnerabilità nella sicurezza del server o delle applicazioni web.

Le motivazioni dietro gli attacchi di defacement possono variare notevolmente e includono dimostrazioni di abilità, motivazioni politiche, religiose o ideologiche, proteste contro organizzazioni o governi, guadagno finanziario illegale o altre ragioni. Gli attacchi di defacement possono avere conseguenze gravi, inclusi danni all’immagine e alla reputazione del sito, perdite finanziarie, violazioni della privacy degli utenti e azioni legali.

È essenziale adottare misure adeguate di sicurezza informatica per proteggere i siti web da tali attacchi, inclusa l’implementazione di protocolli di sicurezza robusti e l’aggiornamento regolare del software per mitigare le vulnerabilità potenziali.