Offensive Security ha annunciato il rilascio di Kali Linux 2024.2 , l’ultima iterazione della popolare distribuzione basata su Debian per l’hacking etico e il pentest. Il rilascio di Kali Linux 2024.2 arriva più di tre mesi dopo il rilascio di Kali Linux 2024.1 e completa la transizione a t64.

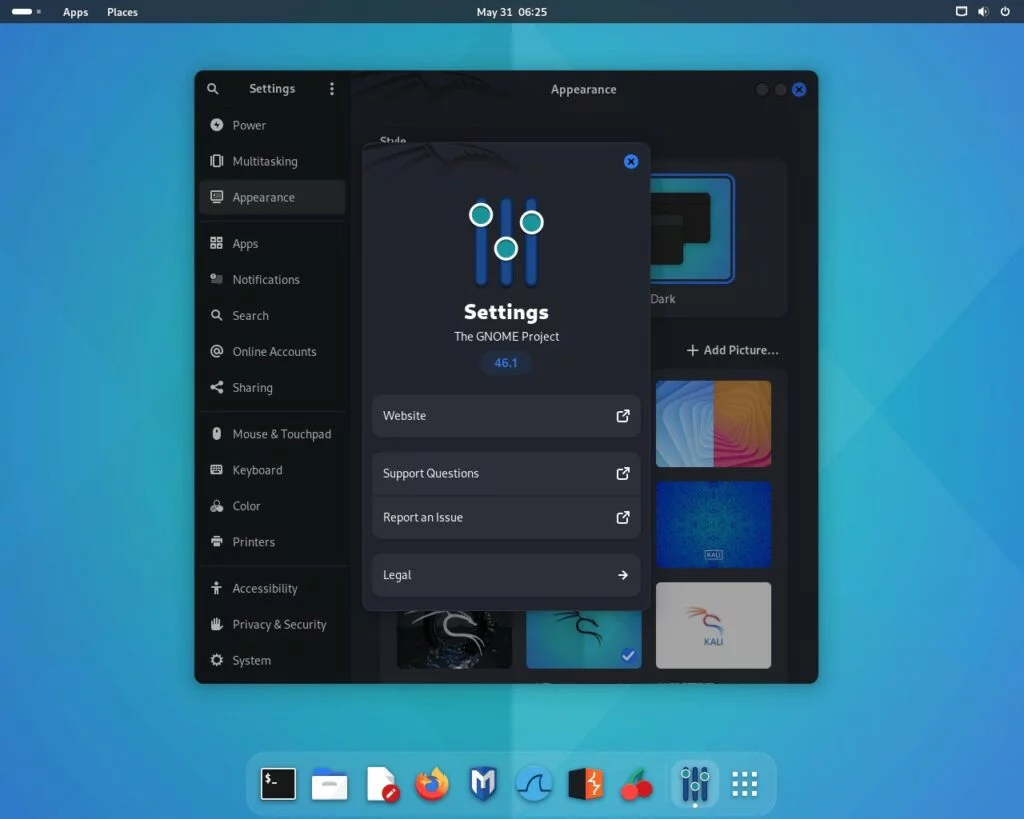

Anche il desktop GNOME è stato aggiornato alla versione 46, mentre le modalità Kali-Undercover e il supporto ad alta risoluzione nell’ambiente desktop Xfce standard hanno ricevuto miglioramenti separati.

Inoltre, Kali Linux 2024.2 include pyinstaller per convertire programmi Python in file eseguibili, pyinstxtractor per decomprimere PyInstaller, sharpshooter – un framework per generare payload dannosi, sploitscan per la ricerca di informazioni sulle vulnerabilità CVE, per l’esecuzione di applicazioni su tunnel VPN con spazi dei nomi di rete temporanei e waybackpy per accedere all’API Wayback Machine in Python.

Inoltre, sono state apportate modifiche allo scanner Nmap per consentire agli utenti di eseguire scansioni TCP SYN privilegiate (nascoste) senza utilizzare sudo o diritti di root, una correzione per un problema con il kernel Linux 6.6 LTS che causava rallentamenti e arresti anomali durante l’utilizzo di alcune virtualizzazioni software e un aggiornamento al kernel Raspberry Pi 5 fino a Linux 6.1.77.

Aggiornata anche la versione di Kali NetHunter con supporto Android 14, selezione della classe per Bad Bluetooth, controlli migliorati dei permessi e del root, supporto Bluetooth Rubber Ducky, il tanto atteso loader di moduli e nuovi dispositivi supportati: Huawei P9 per LineageOS 16, Nothing Phone 1 per Android 12, 13 e 14, nonché Poco F3 per Android 14.

Kali Linux 2024.2 è disponibile per il download sul sito ufficiale in varie build per sistemi a 64 bit, ARM, macchine virtuali, cloud, WSL e piattaforme mobili. Gli utenti di Kali Linux possono aggiornare la versione installata eseguendo sudo apt update && sudo apt full-upgrade in un terminale.