Nel 1976 i due fondatori della Apple, Steve #Jobs e Steve #Wozniak, costruiscono nel loro garage l’Apple I, un #microcomputer appetibile ad un pubblico di appassionati di #elettronica essendo composto unicamente dalla scheda madre principale.

Chi lo acquistava infatti doveva collegarci un #alimentatore, una #tastiera per inserire i #programmi, un #televisore per visualizzare l’immagine ed eventualmente un #registratore a cassette per salvare i dati.

Le vendite, nonostante tutto, andarono bene portando 50.000 dollari nelle casse di Jobs e Wozniak, ed il successo dell’Apple I attirò un investitore, Mike #Markkula, che entrò nella neonata azienda versando 250.000 dollari.

Avvio delle iscrizioni al corso Cyber Offensive Fundamentals Vuoi smettere di guardare tutorial e iniziare a capire davvero come funziona la sicurezza informatica? La base della sicurezza informatica, al di là di norme e tecnologie, ha sempre un unico obiettivo: fermare gli attacchi dei criminali informatici. Pertanto "Pensa come un attaccante, agisci come un difensore". Ti porteremo nel mondo dell'ethical hacking e del penetration test come nessuno ha mai fatto prima. Per informazioni potete accedere alla pagina del corso oppure contattarci tramite WhatsApp al numero 379 163 8765 oppure scrivendoci alla casella di posta [email protected].

Se ti piacciono le novità e gli articoli riportati su di Red Hot Cyber, iscriviti immediatamente alla newsletter settimanale per non perdere nessun articolo. La newsletter generalmente viene inviata ai nostri lettori ad inizio settimana, indicativamente di lunedì. |

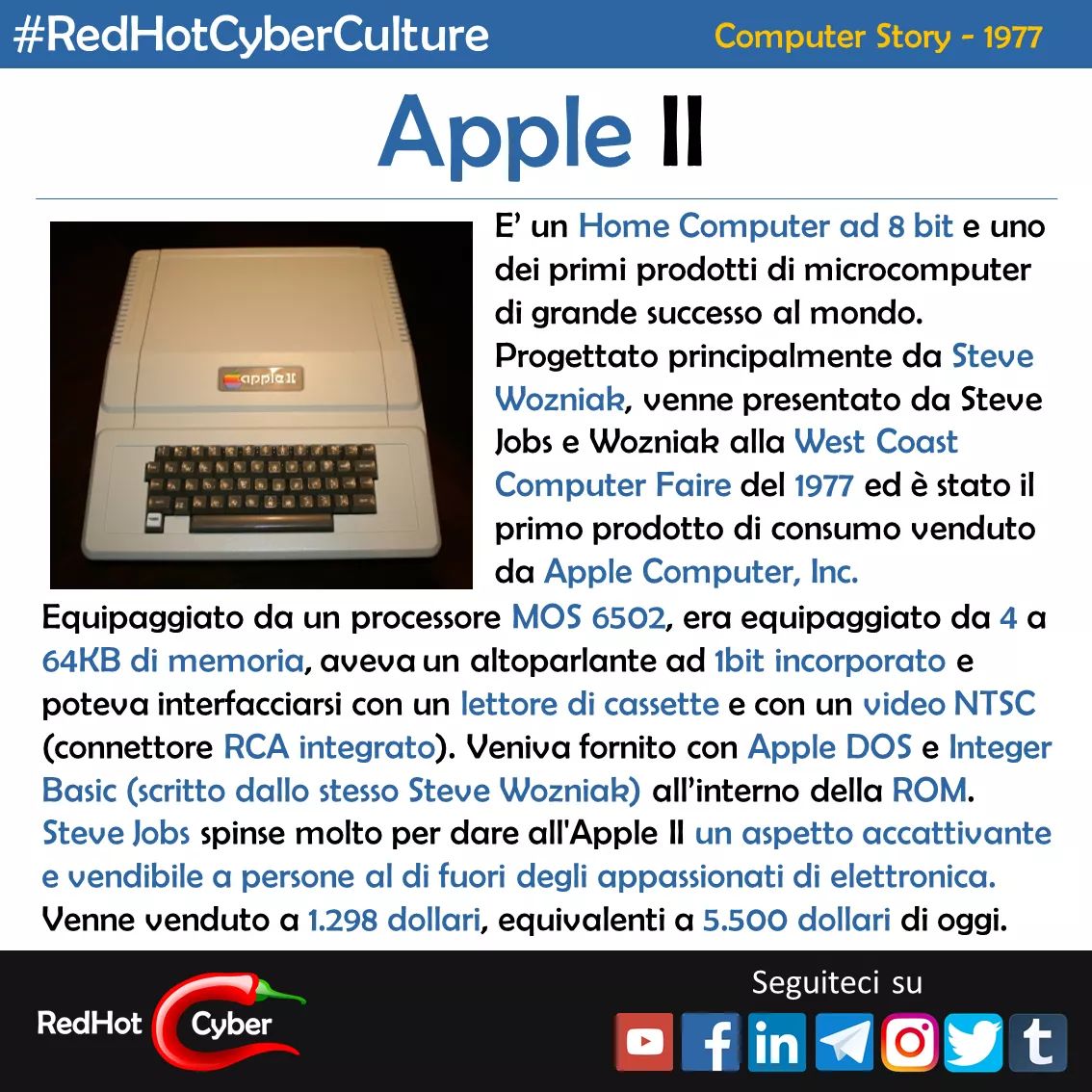

Grazie a questi soldi venne trasformato l’Apple I, in un prodotto più raffinato e commerciabile: Jobs, infatti, desiderava rendere l’informatica accessibile a tutti, realizzando un computer utilizzabile da chiunque che “funzionava non appena tolto dalla scatola”.

Questo computer venne chiamato Apple II, probabilmente il primo computer veramente user-friendly della storia.

#redhotcyber #apple #story #wikipedia

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneQuesta settimana ha segnato la fine di un’era: Microsoft ha finalmente terminato il supporto per Windows Server 2008, il sistema operativo basato su Windows Vista. Il sistema operativo server, nome in codice Longhorn Server, è…

Cyberpolitica

CyberpoliticaL’articolo pubblicato ieri su Red Hot Cyber ha raccontato i fatti: la multa, le dichiarazioni durissime di Matthew Prince, le minacce di disimpegno di Cloudflare dall’Italia, il possibile effetto domino su Olimpiadi, investimenti e servizi…

Cultura

CulturaDopo aver analizzato nei due articoli precedenti l’inquadramento normativo e il conflitto tra algoritmi e diritti fondamentali è necessario volgere lo sguardo alle ripercussioni che la proposta CSAR avrà sulla competitività digitale dell’Europa e sulla…

Vulnerabilità

VulnerabilitàUna vulnerabilità recentemente risolta permetteva agli aggressori di sfruttare Microsoft Copilot Personal con un semplice clic, al fine di rubare di nascosto dati sensibili degli utenti. Mediante un link di phishing, i malintenzionati erano in…

Cultura

CulturaWikipedia nacque il 15 gennaio 2001, in un freddo pomeriggio di metà gennaio che nessuno ricorda più davvero più. Jimmy Wales e Larry Sanger decisero di fare un esperimento, uno di quelli che sembrano folli…