I grandi fanno notizia, ma il sottobosco del ransomware colpisce tutti, grandi, medie e piccole imprese.

L’ultima serie di statistiche di Coveware, mostra che oltre il 70% degli incidenti ransomware riguardava aziende con meno di 1.000 dipendenti e il 60% ha registrato ricavi inferiori a 50 milioni di dollari.

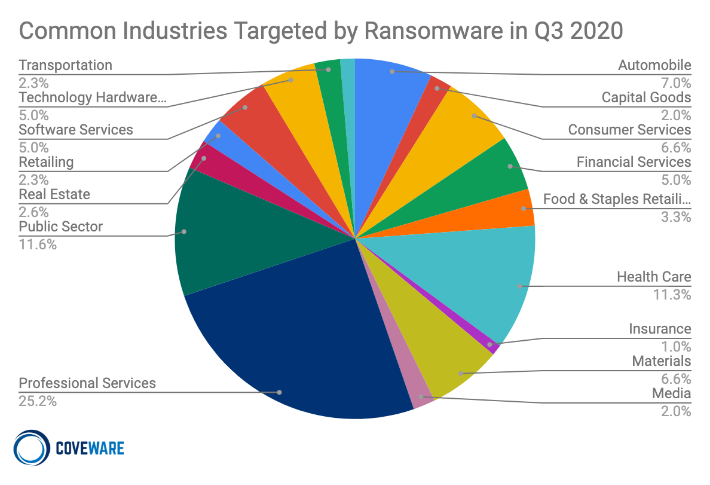

Guardando alla scomposizione per settore industriale, più di un quarto delle aziende rientra nella categoria dei servizi professionali, successivamente seguito da sanità e settore pubblico. Come detto in precedenza, i grandi hack ricevono più attenzione dai media di quanto dovrebbero, con un peso solo dell’11,3% e dell’11,6% degli incidenti.

Con le aziende di servizi professionali che rappresentano solo il 14% delle aziende negli Stati Uniti, ma che rappresentano oltre il 25% degli attacchi ransomware, questo settore industriale sta assorbendo più attacchi di quanto dovrebbe.

Quando pensiamo al motivo per cui questi studi legali e operazioni contabili di piccole e medie dimensioni sono così spesso presi di mira, ci sono alcune ovvie ragioni. Le aziende con poche dozzine o anche poche centinaia di dipendenti tendono a non avere team IT dedicati che implementano le migliori pratiche e utilizzano strumenti di sicurezza sofisticati.

Potrebbero avere solo un paio di tecnici per mantiene tutto in funzione, oppure esternalizzare a un fornitore di servizi part-time. È più probabile che abbiano strutture di rete piatte e semplici politiche di controllo degli accessi, concentrandosi maggiormente sull’assicurarsi che tutti abbiano accesso a ciò di cui hanno bisogno, piuttosto che garantire che nessuno abbia accesso a cose che non dovrebbero.

Sto dicendo delle banalità? non credo.

I loro backup possono essere irregolari, testati male o addirittura inesistenti. La cosa più problematica è che non pensano a se stessi come un obiettivo primario per il ransomware e quindi non prendono le misure necessarie per proteggersi. Credere di essere troppo piccolo per essere un bersaglio utile, può essere un errore fatale. Ogni computer connesso a Internet è un potenziale bersaglio e le piccole aziende di servizi hanno la tendenza a presentare vulnerabilità facilmente individuabili su Internet. Queste vulnerabilità li rendono un bersaglio “economico”, dove il malintenzionato con poco effort può cifrare tutto.

Ricordiamoci quello che sempre abbiamo riportato su Red Hot Cyber: soldi facili spendendo poco tempo, questa è la legge del crimine informatico da profitto.

L’economia degli attacchi ransomware

Come altre forme di crimine motivato finanziariamente, l’estorsione informatica è guidata dalle leggi di potere dell’economia di base. I beni legittimi hanno un costo per la produzione, un costo per la vendita e un importo finale del profitto guadagnato dalle vendite. I “servizi” illegittimi come l’estorsione non sono diversi.

Un attacco ransomware costa denaro per poterlo condurre. Proprio come un’azienda legittima, l’attacco di una azienda di medie o piccole dimensioni ha un tasso di successo e un tasso di monetizzazione che gli attori delle minacce possono aspettarsi come profitto.

Il comportamento economico razionale prevede che un attore motivato finanziariamente cercherà di massimizzare i profitti (costi meno proventi), attaccando bersagli più grandi e meglio difesi e quindi più difficili da portare a termine. Questi però richiedono più tempo e competenze, a volte anche utilizzando costosi exploit zero-day che possono essere utilizzati in modo affidabile solo una volta.

Possono anche richiedere più tempo e sforzi per essere completati, con trattative che si protraggono per giorni o settimane, e in tutto c’è un rischio maggiore di fallimento, che un attacco venga individuato e bloccato, oltre ad un cambiamento a sorpresa annulli il duro lavoro fatto dall’attaccante, coma ad esempio una vittima che si rifiuta semplicemente di pagare. Ricordiamo quindi che altissimi riscatti riflettono uno sforzo importante da parte dei criminali informatici.

Le aziende piccole rappresentano quindi un punto focale per gli aggressori ransomware, che sono in grado di pagare riscatti ragionevolmente elevati ma con molto meno sforzo e rischio da parte degli aggressori. Gli attacchi a reti meno protette richiedono meno competenze e investimenti, e gran parte di ciò è dovuto alla disponibilità di grandi quantità di credenziali RDP (Remote Desktop Protocol) che si riescono ad acquisire dal mercato nero, con prezzi altamente economici.

Il mercato delle credenziali RDP rubate, spesso ottenute da precedenti violazioni e fughe di notizie, è cresciuto così rapidamente che l’offerta supera la domanda, portando i prezzi fino a 100 dollari per una piccola impresa. Con l’accesso RDP a una rete semplice e poco sicura, per un operatore ragionevolmente esperto mettere a segno un’estorsione può essere un lavoro di poche ore, piuttosto che giorni o settimane, il tempo necessario per infiltrarsi, navigare e compromettere una rete di una grande azienda.

Con la loro limitata attenzione sulla sicurezza informatica, le piccole aziende di servizi professionali rientrano abitualmente in questa categoria, mettendole saldamente nel mirino degli estorsori.

Cosa possono fare le piccole aziende per proteggersi dal ransomware?

Basta analizzare i dati per comprendere cosa fare. La compromissione che utilizza RDP è stato a lungo il principale vettore di ransomware, rimanendo al di sopra del 50% di tutti i casi almeno negli ultimi due anni. La buona notizia è che è abbastanza semplice e poco costoso da proteggere.

Naturalmente, investire in una VPN aziendale, firewall di nuova generazione e sistemi di rilevamento e risposta degli end-point (e persone ben addestrate per utilizzarli, in quanto senza persone le infrastrutture non servono a nulla) dovrebbe rendere le cose molto più sicure, ma i primi passi richiedono poche risorse. Ad esempio è possibile modificare il numero della porta di ascolto del servizio RDP, impostare dei disposizioni di blocco per bloccare gli attacchi di forza bruta e l’applicazione di una semplice whitelist IP per limitare le fonti di accesso al servizio RDP.

L’implementazione di un adeguato controllo degli accessi con privilegi minimi è una best practice di base e aiuterà anche in questo caso, garantendo che solo gli utenti che hanno realmente bisogno di un accesso elevato possano ottenerlo. L’autenticazione a 2 fattori dovrebbe essere in cima a qualsiasi sistema che utilizza user e password ed è particolarmente vitale per chiunque abbia diritti di amministratore, quindi richiederla solo a livelli più alti ridurrà almeno al minimo l’escalation dei privilegi.

Come abbiamo avuto modo di vedere, dalla ricerca di CoveWare, tutte le tipologie di aziende sono a rischio, soprattutto le piccole e medie imprese, in quanto il costo di un attacco è commisurato al guadagno, ed infatti, anche se non fanno notizia, moltissime aziende tutti i giorni vengono attaccate da questa minaccia.

Mitigare il rischio non è difficile, anche attivando da subito e con pochissimo sforzo delle semplici best-practices che permetto alla piccola e media impresa di ridurre drasticamente il rischio.

Quindi, ora che lo sapete fatelo, perché se non lo fate, dopo è troppo tardi per farlo e rimangono solo le lacrime da versare per non aver dedicato una giornata del comparto IT a proteggersi da questa insidiosa minaccia.