Per la serie Programmi Hacker, oggi parliamo di Getallurls.

Getallurls (Gau) sta appunto per get all url, ed è uno strumento gratuito, open source disponibile su GitHub che viene utilizzato per estrarre da un determinato dominio tutti gli URL disponibili. Viene anche utilizzato sia per la ricognizione dei sottodomini su siti Https o Http.

Gau è scritto in GO. Getallurls (gau) recupera gli URL noti da AlienVault, Wayback Machine e Common Crawl per un determinato dominio. Ispirato ai waybackurl di Tomnomnom. L’installazione da Binary è il modo più semplice, pertanto scaricate i binari precompilati dalla pagina delle versioni pronti all’uso.

Scarica il binario compatibile con il tuo sistema.

Estrai usando tar e sposta nel tuo $PATH.

tar xvf gau_1.1.0_linux_amd64.tar.gz mv gau /usr/bin/gau

I metodi successivi richiedono l’installazione dell’ultima versione di go nel sistema. Puoi controllare la versione di installazione usando il comando “go version” se go non è installato puoi seguire questo link per installare il go.

GO111MODULE=on go get -u -v github.com/lc/ga

gau viene utilizzato per trovare gli URL di un dominio che può essere ulteriormente utilizzato per scoprire successivamente le vulnerabilità.

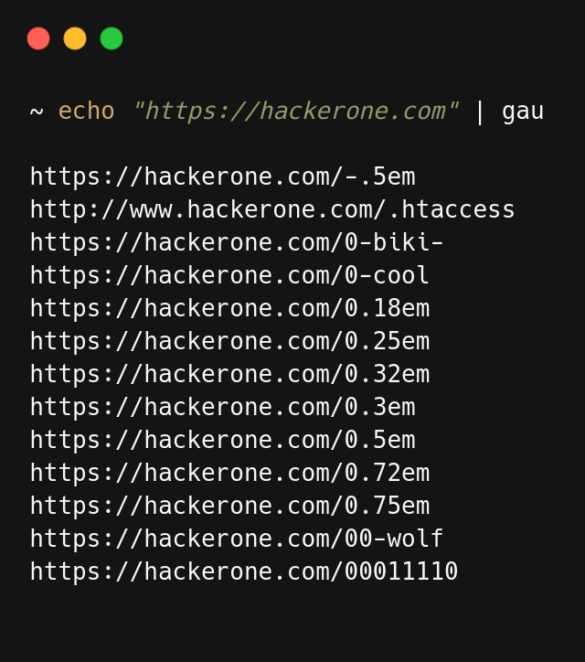

echo “https://hackerone.com” | gau

E’ possibile migliorare ulteriormente il comando utilizzando i seguenti parametri:

- -random-agent: usa un agente casuale.

- -b: estensione da saltare

- -subs: include i sottodomini di un dominio di destinazione.

gau -random-agent -b css,png,jpeg,jpg,svg,gif,ttf,woff,woff2,eot,otf,ico,js -subs example.com | sort -u >> results.txt

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.