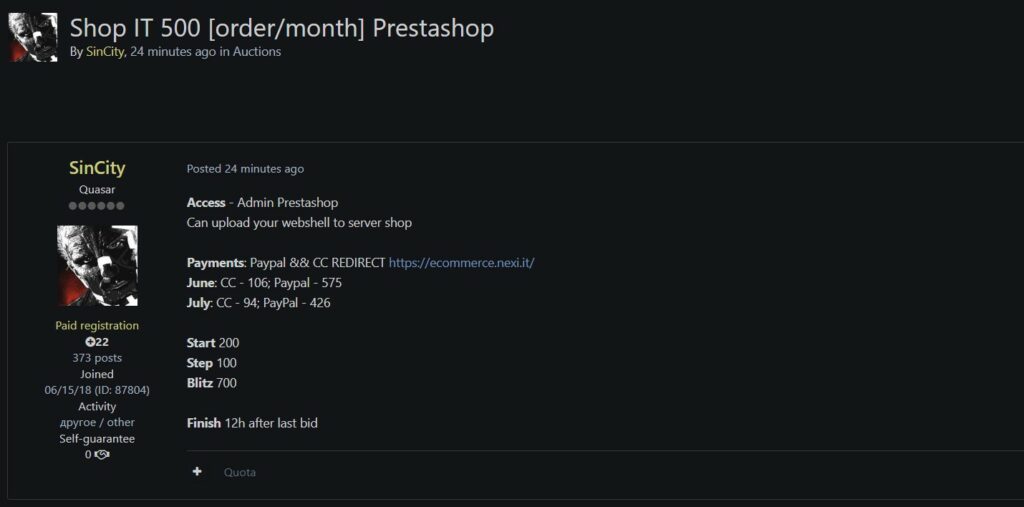

SinCity torna a far parlare di sé, questa volta mettendo in vendita l’accesso amministrativo a un nuovo shop online italiano basato su PrestaShop.

Secondo quanto dichiarato dallo stesso threat actor nel thread, l’exploit consente il caricamento di webshell direttamente sul sito, aprendo così la strada a ulteriori compromissioni e abusi della piattaforma e-commerce.

Questa vendita espone tutti i clienti del portale a rischi concreti: esfiltrazione di dati personali e finanziari, campagne di formjacking o skimming tramite JavaScript malevolo, compromissione della reputazione e potenziali danni legali e reputazionali.

Inoltre, l’elevato volume di ordini mensili rende l’accesso molto appetibile per operatori di ransomware o gruppi focalizzati su frodi con carte di credito.

Questo è l’ennesimo caso che conferma come le PMI italiane – in particolare quelle del commercio elettronico – siano un bersaglio ricorrente degli Initial Access Broker. La vendita di accessi privilegiati su marketplace criminali resta uno dei principali vettori di ingresso per ransomware e attacchi supply chain.

Quanto emerso dalla vendita di accessi da parte degli Initial Access Broker (IAB) evidenzia, ancora una volta, quanto sia fondamentale disporre di un solido programma di Cyber Threat Intelligence (CTI). Gli IAB rappresentano un anello critico nella catena del cybercrime, fornendo a gruppi ransomware o altri attori malevoli l’accesso iniziale alle infrastrutture compromesse. Identificare tempestivamente queste dinamiche, monitorando forum underground e canali riservati, consente di anticipare minacce prima che si traducano in veri e propri attacchi.

Oggi la CTI non è più un’opzione, ma un pilastro strategico dei programmi di sicurezza informatica. Non si tratta solo di analizzare indicatori di compromissione (IoC) o condividere report: si parla di comprendere il contesto, le motivazioni degli attori ostili e il loro interesse verso specifici settori o target. Una corretta attività di intelligence avrebbe potuto, in questo caso, segnalare anomalie o pattern riconducibili a un potenziale interesse da parte di un broker d’accesso verso l’azienda in questione, fornendo al team di sicurezza il tempo per prepararsi e rafforzare i propri sistemi.

In uno scenario dove il tempo tra l’intrusione iniziale e l’escalation dell’attacco si riduce sempre più, la capacità di raccogliere, analizzare e agire sulle informazioni strategiche rappresenta un vantaggio competitivo e operativo. Integrare la CTI nei processi aziendali non solo riduce il rischio, ma consente di passare da una postura reattiva a una proattiva. Oggi più che mai, nessuna organizzazione può permettersi di ignorare il valore della Cyber Threat Intelligence.

Se sei interessato ad approfondire il mondo del dark web e della Cyber Threat Intelligence, Red Hot Cyber organizza corsi formativi dedicati sia in Live Class che in modalità eLearning. Le Live Class sono lezioni interattive svolte in tempo reale con i nostri esperti, che ti permettono di porre domande, confrontarti con altri partecipanti e affrontare simulazioni pratiche guidate. I corsi in eLearning, invece, sono fruibili in autonomia, disponibili 24/7 tramite piattaforma online, ideali per chi ha bisogno di massima flessibilità, con contenuti aggiornati, quiz e laboratori hands-on. Entrambe le modalità sono pensate per rendere accessibile e comprensibile la CTI anche a chi parte da zero, offrendo un percorso concreto per sviluppare competenze operative nel campo della sicurezza informatica. Per informazioni contatta [email protected] oppure tramite WhatsApp al numero 379 163 8765.