Poco fa, sul Data Leak Site della cyber gang Conti, è stata pubblicato una nuova vittima del famigerato ransomware. L’italiana San Carlo.

San Carlo Gruppo Alimentare S.p.A. è un’azienda italiana con sede a Milano e specializzata nella produzione di patatine, grissini, crostini, popcorn, pangrattato, toast, piadine e tramezzini.

Nel 1936 Francesco Vitaloni apre a Milano insieme alla moglie Angela una rosticceria in via Lecco 18, che chiama San Carlo come la vicina chiesa di San Carlo al Lazzaretto. Nel negozio si frigge di tutto, dal pollo alla verdura. Particolare successo hanno le patatine croccanti che i coniugi Vitaloni distribuiscono poi ogni giorno anche ai bar della zona. La produzione è tale (20 chili di patatine al giorno) da dover trasferire l’attività nel 1940 nel quartiere di Greco, in locali più ampi.

Arriviamo fino ad i giorni d’oggi dove nessun italiano non conosce questa grandissima azienda italiana che rallegra le nostre tavole durante le feste e i banchetti.

Cosa è successo

L’attacco di Conti ransomware avviene venerdì scorso, mentre tutta l’italia stava leggendo le notizie dell’incidente avvenuto alla SIAE.

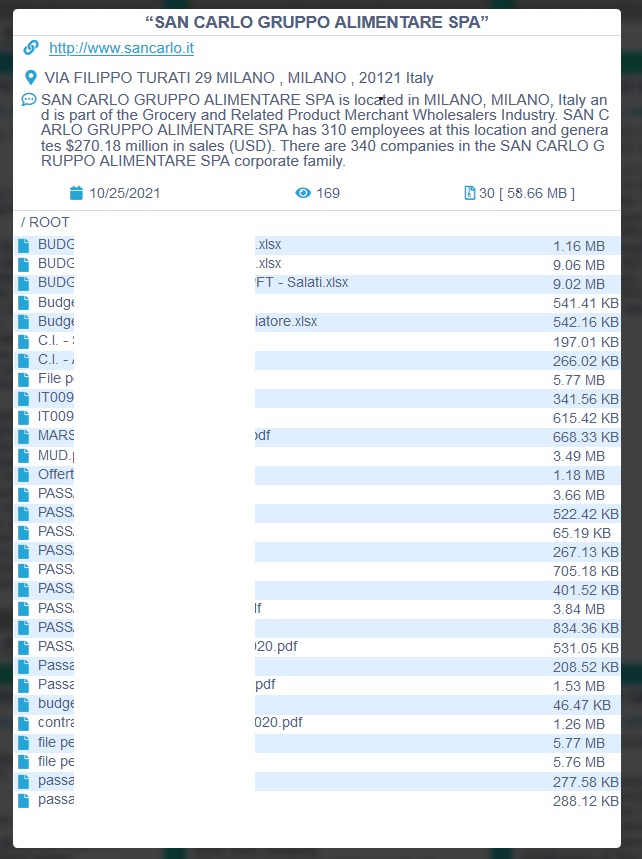

Il 25/10, appare all’interno del data-leak-side di Conti Ransomware un post che riporta il nome dell’azienda e i dati trafugati con dei sample che ne attestano la reale violazione, anche se sembra non abbia arrecato particolari danni all’azienda.

All’interno del post c’è scritto, oltre al sito internet della SAN CARLO GRUPPO ALIMENTARE SPA, anche:

SAN CARLO GRUPPO ALIMENTARE SPA si trova a MILANO, Italia e fa parte del settore dei grossisti di generi alimentari e prodotti correlati. SAN CARLO GRUPPO ALIMENTARE SPA ha 310 dipendenti in questa sede e genera 270,18 milioni di dollari di vendite (USD). Sono 340 le aziende della famiglia aziendale SAN CARLO GRUPPO ALIMENTARE SPA.

I dati trafugati

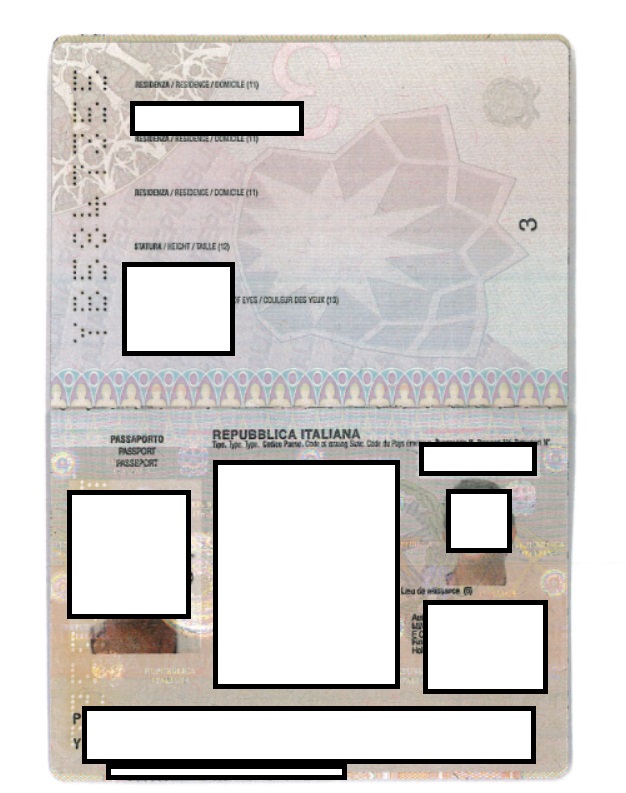

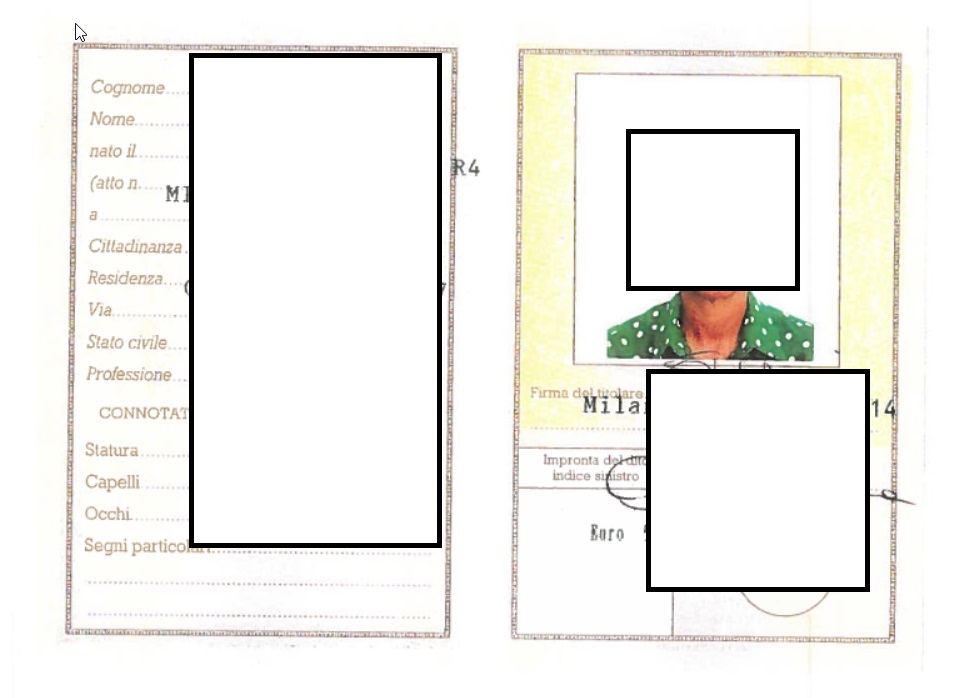

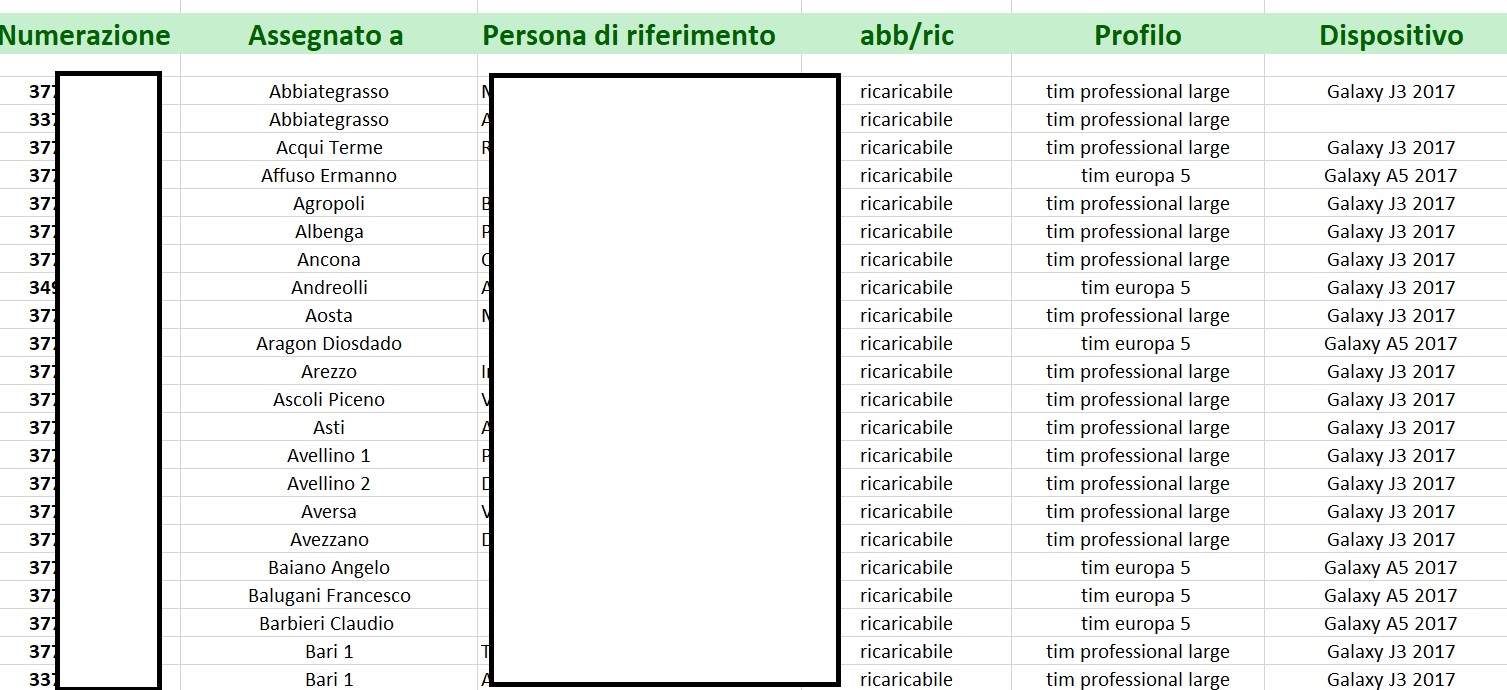

I dati riportati nel post non sono molti, si parla di circa 60 MB ma tra queste informazioni sono presenti dei passaporti, delle carte di identità, delle informazioni di budget, delle fatture e dei numeri di cellulari associati a delle persone e a delle (presumibilmente) filiali.

Al momento non è conosciuta la richiesta di riscatto e non conosciamo ancora nulla sulla trattativa in corso tra la San Carlo e la cyber-gang Conti.

Di seguito alcuni sample che risultano assolutamente autentici, presenti nel DLS di Conti.

Sample di passaporto riportato nel DLS di Conti

Sample di carta di identità riportato nel DLS di Conti

Sample di numeri di cellulari e utenze riportate nel DLS di Conti

Red Hot Cyber sta monitorando la vicenda da vicino e abbiamo appena inviato una richiesta di chiarimento al gruppo San Carlo. Qualora ci saranno delle novità su questo incidente di sicurezza, verranno riportate su questo post.

Se ci sono persone a conoscenza di ulteriori informazioni sulla vicenda, scrivete alla redazione di RHC, all’indirizzo email [email protected]

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.