Gli sviluppatori della Raspberry Pi Foundation hanno presentato Raspberry Pi 5, quattro lunghi anni dopo l’uscita del Raspberry Pi 4.

La quinta generazione di questo computer a scheda singola ha ricevuto molti miglioramenti e il suo prezzo parte da 60 dollari per la versione con 4 GB di RAM.

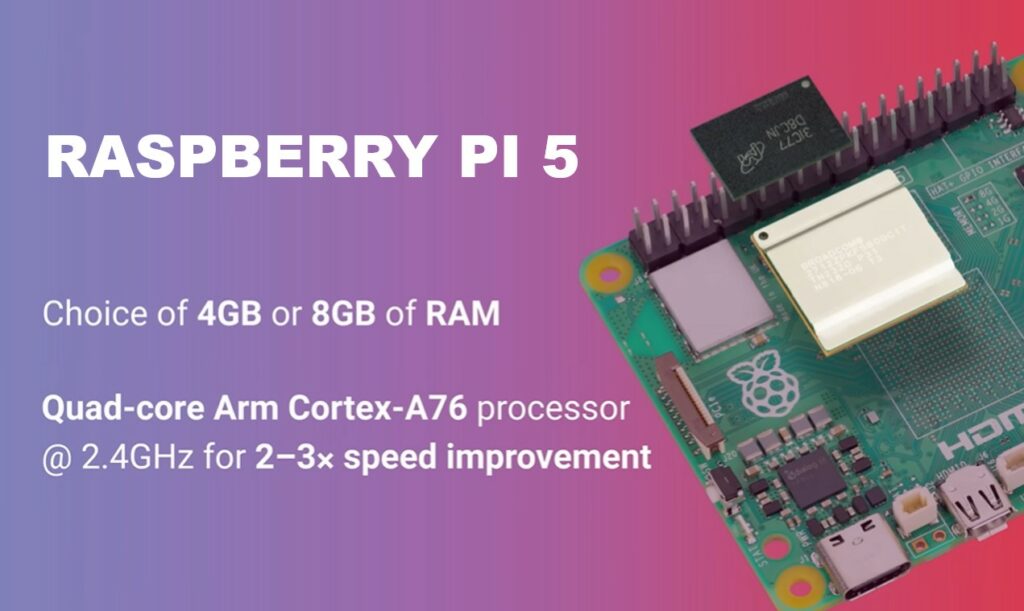

Le caratteristiche tecniche del nuovo “lampone” sono superiori al suo predecessore in quasi ogni aspetto. Pertanto gli sviluppatori promettono che il nuovo processore Broadcom BCM2712 con una frequenza di clock di 2,4 GHz e quattro core Arm Cortex-A76 a 64 bit sarà da due a tre volte più produttivo del BCM2711 equipaggiato con il Raspberry Pi 4.

Il nuovo chip vanta una cache L2 da 512 KB per core, una cache L3 condivisa da 2 MB e funzionalità crittografiche aggiuntive.

Come la generazione precedente, Raspberry Pi 5 supporta Wi-Fi 5 (802.11ac), Bluetooth 5.0, Bluetooth Low Energy e Gigabit Ethernet. La scheda dispone anche di due porte micro-HDMI, il che significa che è possibile collegare due display 4K con frequenza di aggiornamento di 60 Hz e supporto HDR utilizzando un Raspberry Pi.

Responsabile di ciò è il sottosistema grafico Broadcom VideoCore VII (con supporto per OpenGL ES 3.1, Vulkan 1.2 e una frequenza di 800 MHz), dotato di driver Mesa open source.

Inoltre, il Raspberry Pi 5 è dotato di: uno slot per schede SD, un GPIO standard a 40 pin, due ricetrasmettitori MIPI, un connettore UART, due porte USB 3.0 full-size che supportano velocità di trasferimento dati simultanee di 5 Gbps e due porte full-size dimensioni delle porte USB 2.0.

C’è anche una porta USB-C che funziona come porta di alimentazione e sulla scheda sono stati aggiunti anche fori di montaggio per i dissipatori di calore.

Oltre a quanto sopra, la nuova scheda singola è dotata di un’interfaccia PCIe 2.0, ovvero il collegamento dei dispositivi periferici diventerà più semplice, anche se ciò richiederà un adattatore speciale.

Tuttavia, non ci sono nemmeno buone notizie: la scheda ha perso un connettore da 3,5 mm, che consentiva l’uscita di audio e video analogico tramite un cavo composito.

Secondo il capo della Raspberry Pi Foundation, Eben Upton, ciò è avvenuto a causa di una banale mancanza di spazio sulla scheda. Per gli utenti che potrebbero aver bisogno di tale funzionalità, è stata prevista una speciale piattaforma di atterraggio sul bordo della tavola.

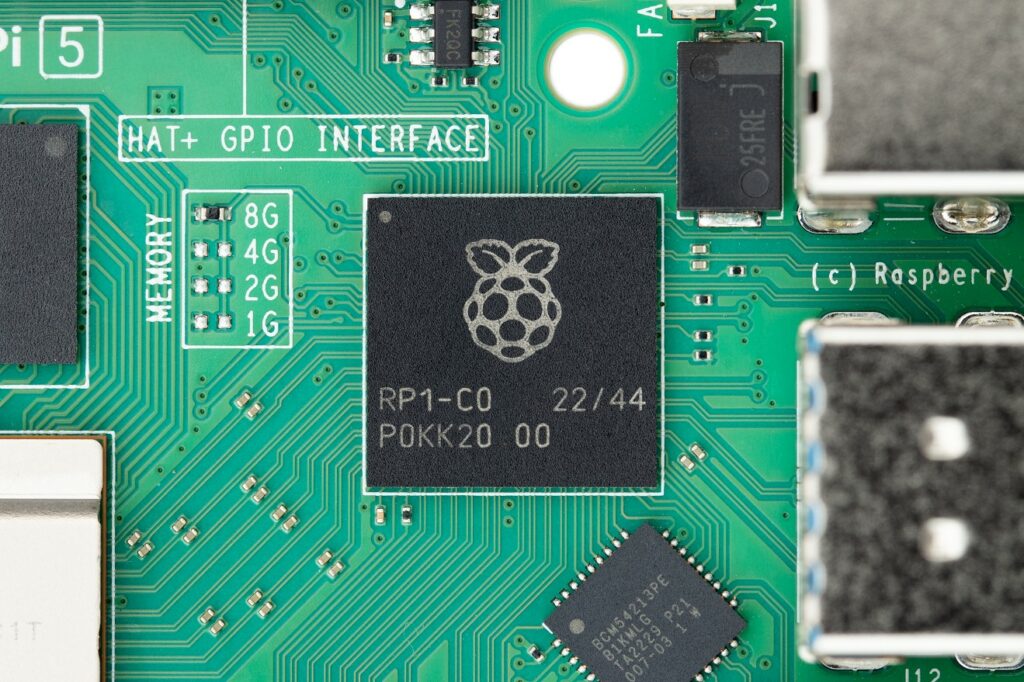

Vale la pena notare che la quinta generazione della Raspberry Pi Foundation sarà il primo prodotto Raspberry Pi Foundation a utilizzare uno speciale chip RP1 creato dall’organizzazione stessa. RP1, in sviluppo dal 2016, è essenzialmente un Southbridge, responsabile della funzionalità I/O e che si assume parte del lavoro precedentemente svolto dal SoC principale.

I precedenti modelli Raspberry Pi utilizzavano controller I/O di terze parti.

La RAM del dispositivo è rappresentata dalla memoria LPDDR4X-4267 e il costo del nuovo prodotto dipende tradizionalmente direttamente dalla quantità di memoria a bordo.

Quindi, la versione con 4 GB di RAM costerà 60 dollari, mentre la variante con 8 GB costerà 80 dollari. Si prevede che i modelli con 1 e 2 GB di RAM appariranno in seguito. Raspberry Pi 5 sarà messo in vendita al pubblico alla fine di ottobre 2023.

Allo stesso tempo, gli sviluppatori sottolineano che anche il più economico Raspberry Pi 4 con 1 GB, 2 GB, 4 GB o 8 GB di RAM a bordo non scomparirà e continuerà ad essere disponibile per la vendita.

Insieme al Raspberry Pi 5 è stato presentato un nuovo case, dotato di una ventola silenziosa integrata, un dispositivo di raffreddamento attivo opzionale per carichi pesanti, cavi FPC per display e fotocamere e una serie di altri accessori utili.