ROMA: Si è svolta ieri una riunione consultiva tra RHC ed i vertici della Polizia Postale, il comparto della Polizia di Stato che si occupa del contrasto alla criminalità informatica.

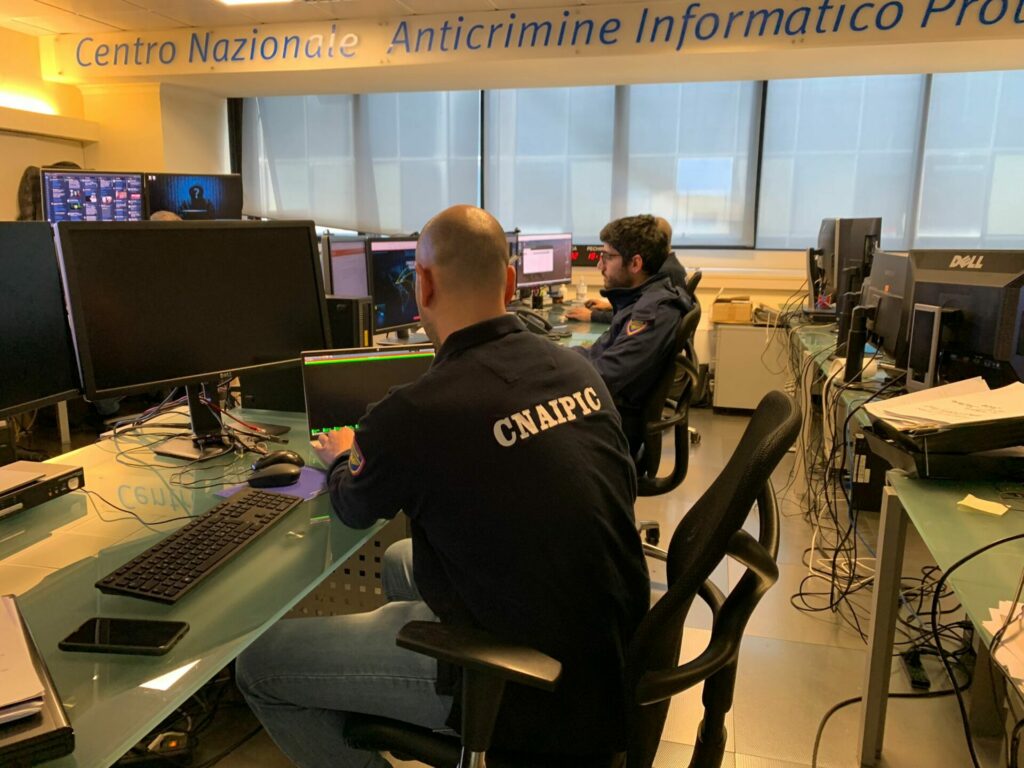

All’incontro che Massimiliano Brolli di RHC ha avuto con il Dr. Ivano Gabrielli direttore della Polizia Postale ed il Dr. Marco Valerio Cervellini responsabile della comunicazione, si è parlato della sinergia che RHC ha attivato con la Polizia Postale; hanno partecipato inoltre il Direttore responsabile del Centro Nazione Protezione delle Infrastrutture Critiche (CNAIPIC) Dr. Riccardo Croce e il responsabile della sala operativa, ispettore superiore Alessandro Scagnetti.

L’incontro ha visto potenziare il legame che RHC ha attivato con la Polizia Postale, al fine di condividere le esperienze nel settore cyber. Le moderne minacce che sono presenti nel cyber spazio, hanno già messo sotto pressione il nostro paese, le nostre infrastrutture ed i nostri servizi digitali, e questa collaborazione ha come mission principale lo scambio di informazioni e competenze per contrastare il cybercrime e le minacce informatiche in generale.

Particolarmente dibattuto durante l’incontro, è stato il tema della cyberthreat-intelligence. Nell’incontro si è sensibilizzato il tema della realizzazione di un protocollo di comunicazione, utile a contribuire in fase di prevenzione alle minacce informatiche che costantemente bersagliano il nostro paese.

Furto di documenti personali, dati ed indirizzi di appartenenti alle FF.OO trafugati da server di banche o finanziarie, documenti sanitari e dati sensibili di esponenti del mondo imprenditoriale, minacce al sistema economico e furto di proprietà intellettuale, sono il bottino preferito delle cybergang.

Non da meno sarà il nostro impegno verso il contrasto alla pedopornografia, lo stalking ed in genere tutti i reati sessuali che sono presenti nel web, che già vedono super impegnati gli uomini e le donne della Polizia Postale, oltre al consueto impegno volto ad aumentare la consapevolezza al rischio in tutte quante le persone.

È la collaborazione la chiave del successo nella sicurezza informatica e questo RHC lo ha sostenuto sempre.

La sinergia tra pubblico e privato, possono contrastare l’aumentare di queste minacce, come sancito tra RHC e la Polizia Postale. Si tratta di in punto di partenza da cui iniziare questo percorso collaborativo.

Concludiamo dicendovi che noi di RHC siamo fieri ed orgogliosi di quanto avvenuto oggi, perché in poco tempo siamo riusciti ad arrivare a questo importante traguardo sempre con lo spirito di dare il buon esempio ed un contributo fattivo verso la protezione dell’Italia e delle sue istituzioni democratiche.