Il venditore di #smartphone sudcoreano #Samsung ha rilasciato questa settimana un aggiornamento di #sicurezza per correggere una vulnerabilità critica che ha un impatto su tutti gli smartphone venduti dal 2014 scoperta dai #ricercatori di #google.

Il difetto di sicurezza risiede nel modo in cui il sistema operativo Android in esecuzione sui dispositivi Samsung gestisce il formato immagine #Qmage personalizzato (.qmg), che gli smartphone Samsung hanno iniziato a supportare su tutti i dispositivi rilasciati dalla fine del 2014.

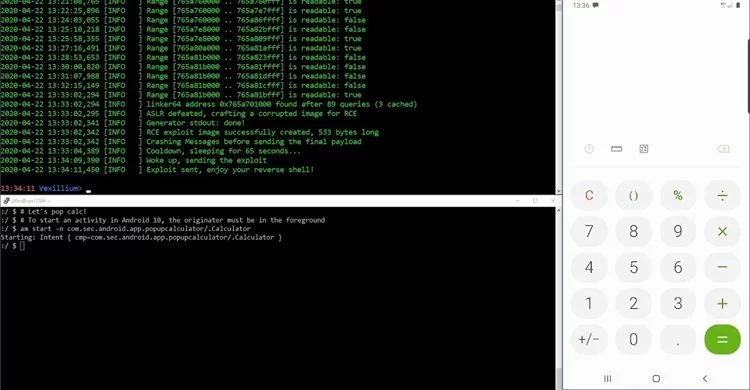

Mateusz #Jurczyk, un ricercatore di sicurezza di Project Zero di Google, ha scoperto un modo per sfruttare il modo in cui #Skia, la libreria grafica Android, gestisce le immagini Qmage inviate a un #dispositivo

Jurczyk afferma che il bug di Qmage può essere sfruttato in uno scenario zeroclic, senza alcuna #interazione da parte dell’utente, bastano solo 50 MMS.

E per fortuna non è andato in mano ai broker.

Articolo ZDNet

https://www.zdnet.com/article/samsung-patches-0-click-vulnerability-impacting-all-smartphones-sold-since-2014/

Video di dimostrativo

https://youtu.be/nke8Z3G4jnc

#cybersecurity #zeroday #bughunting #disclosure #fix #rce

youtube.com

Exploitation of a Samsung Galaxy Note 10+ Zero-Click RCE Bug via redhotcyber MMS