La stanza è la solita: luci tenui, sedie in cerchio, termos di tisane ormai diventate fredde da quanto tutti parlano e si sfogano. Siamo gli Shakerati Anonimi, un gruppo di persone che non avrebbe mai immaginato di finire qui, unite da un’unica cosa: essere state scosse, raggirate, derubate da chi, dietro la tastiera, non ha nulla da perdere.

Dopo Pasquale, Simone e Gianni, una donna prende fiato, sistema la sciarpa e si alza.

È il suo turno.

«Ciao a tutti, mi chiamo Nicoletta» dice con un mezzo sorriso tirato. «Ho 42 anni, lavoro come impiegata amministrativa in uno studio notarile… e sì, sono stata truffata.»

Il cerchio annuisce, qualcuno sussurra “ciao Nicoletta”. Lei inspira profondamente, come se dovesse immergersi in acqua gelida.

«Doveva essere una giornata qualunque. Non dormivo bene da qualche giorno e la testa non era proprio al massimo. Verso le 11 mi arriva una chiamata dalla mia banca. Lo diceva anche il display.»

Fa un gesto con la mano, come per scacciare un pensiero fastidioso.

«Mi dicono che la mia nuova carta evolution, quella sostitutiva, era finalmente stata presa in carico e serviva completare l’attivazione. La stavo aspettando da tempo quella carta, perché la mia era in scadenza. Tutto sembrava normale. Niente richieste strane. Niente codici da dare. Mi dicevano solo di confermare sull’app alcune notifiche… Confermare, capite?»

Un silenzio pesante si posa sul gruppo. Nicoletta continua:

«Nemmeno avevo in mano la carta nuova, non sapevo nemmeno il numero! E questo mi ha fregata! Perché quando vedi che loro sanno tutto, pensi che sia tutto regolare. Così eseguo quello che mi chiedono.»

Abbassa lo sguardo.

«Due minuti dopo… mi accorgo che il conto era stato svuotato. Non alleggerito. Svuotato. Zero.»

«Sono partita come una furia verso i Carabinieri. Mi hanno spiegato che potevo denunciare e sperare nel rimborso, oppure tentare di avviare un’indagine più approfondita… ma che “tanto è difficile che li prendiamo”.»

Le virgolette le pronuncia con amarezza.

«Poi in banca ho scoperto un dettaglio che mi ha gelata: la mia carta non era “in consegna”.

Era sparita. Persa durante la consegna. La mia carta nuova era finita nelle mani di qualcuno prima ancora che arrivasse nella mia cassetta.»

Qualcuno nel cerchio mormora incredulo.

«E qui arriva la parte che mi tiene sveglia la notte. Mi hanno detto che il truffatore ha prelevato contanti in un ATM, e che un complice ha attivato la carta dal sito. Come se avessero tutto pianificato: la carta sottratta, i miei dati già pronti, la telefonata sincronizzata.»

Nicoletta si siede. La sua voce trema un istante.

«Il giorno dopo, non so perché ma ho deciso di controllare l’app delle consegne.

E ho trovato qualcosa.»

Il gruppo si raddrizza sulle sedie.

«La mia carta risultava consegnata due giorni prima della telefonata. Ma io non avevo ricevuto niente. Nessun avviso, nessun postino. Zero.»

Un paio di persone sussultano.

«Ho chiesto alle banca di vedere la foto della consegna. Sapete quella che scattano ormai per dimostrare l’avvenuta consegna?»

Annuisce lentamente.

«Mi aspettavo una firma falsa. Una foto del portone. Un buco. E invece… nella foto c’era una mano.

Una mano che mi diceva qualcosa. Non la mia. Ma…» sospira, quasi incredula, «…ma quella mano l’avevo già vista.»

Il gruppo trattiene il fiato.

«Era la mano del postino che serve il mio palazzo da anni. Il mio postino. Lui ha consegnato la carta… a qualcuno che non ero io.»

La stanza esplode in un brusio incredulo.

«Ho capito che non era una truffa qualunque. Era qualcosa costruito in silenzio, con qualcuno che conosceva le mie abitudini, sapeva che aspettavo la carta, sapeva quando sarebbe arrivata… e ha agito.»

Nicoletta stringe la sciarpa.

«Forse non saprò mai se il postino è complice o se è stato raggirato. Ma ora almeno so una cosa: non era un furto casuale. Era un colpo su misura.»

Da questa storia abbiamo imparato tre lezioni fondamentali:

Quando ci si trova di fronte a una truffa, la prima cosa da fare è denunciarla immediatamente alle autorità competenti: Polizia Postale o Carabinieri. Questo passaggio è fondamentale per due motivi: permette alle forze dell’ordine di avviare gli accertamenti necessari e, allo stesso tempo, consente alla vittima di avviare le procedure ufficiali per un eventuale rimborso o recupero dei fondi. Agire tempestivamente aumenta le possibilità che la truffa venga tracciata, documentata e, quando possibile, fermata prima che possa colpire altre persone.

La frode di Nicoletta è partita fisicamente, con la sottrazione della carta prima della consegna.

Questo dimostra che i criminali non agiscono solo digitalmente: spesso combinano mondo reale e digitale per rendere l’attacco più credibile.

Il truffatore non ha chiesto codici insoliti, non ha parlato in modo sospetto.

Ha solo guidato Nicoletta a confermare notifiche sull’app. E questo è esattamente ciò che molte vittime non si aspettano: una truffa che non richiede dati sensibili, ma sfrutta ciò che già possiedono.

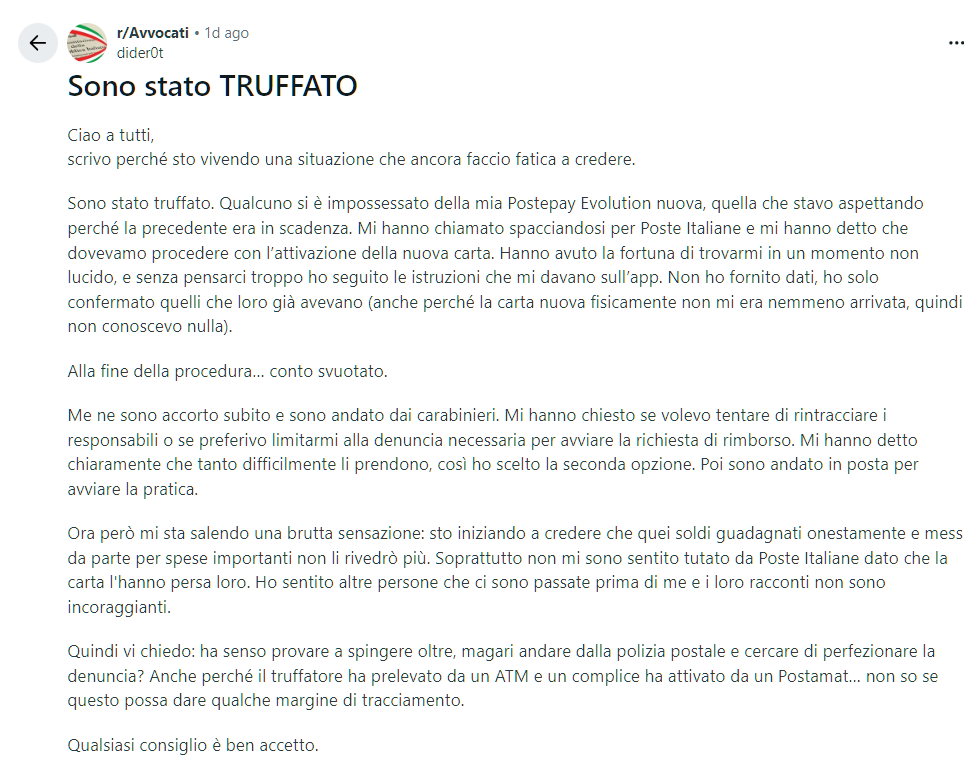

L’articolo è stato ispirato da una truffa reale, condivisa da un utente su Reddit.

A questa persona va tutto il nostro conforto: il suo coraggio nel raccontare ciò che ha vissuto permette ad altri di riconoscere i segnali, proteggersi e imparare dall’esperienza che ha affrontato.