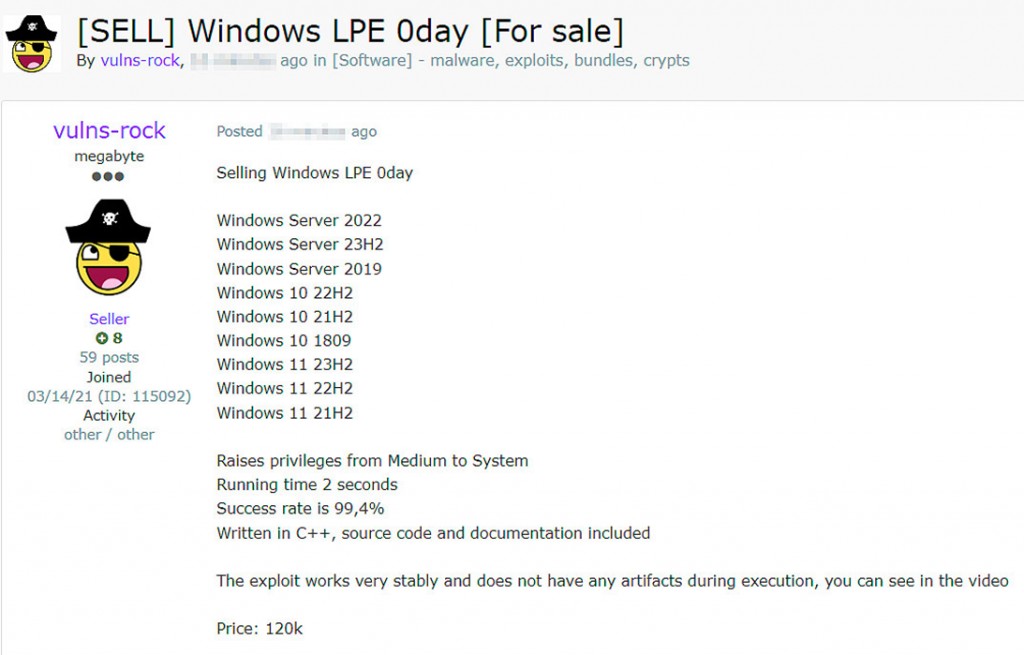

Un nuovo exploit per l’escalation dei privilegi locali ( LPE ) sui sistemi operativi Windows è emerso in uno dei forum underground.

Secondo il venditore sotto lo pseudonimo di “vulns-rock“, l’exploit colpisce diverse versioni di Windows, comprese le ultime. Tra questi: Windows Server 2022, Windows Server 23H2, Windows Server 2019, Windows 10 22H2, Windows 10 21H2, Windows 10 1809, Windows 11 23H2, Windows 11 22H2, Windows 11 21H2.

Secondo il criminale informatico, che chiede 120.000 dollari per il suo prodotto, l’exploit gli permette di aumentare i privilegi al livello SISTEMA in soli 2 secondi, con una percentuale di successo dichiarata del 99,4%. L’exploit è scritto in C++ e include codice sorgente e documentazione dettagliata.

Inoltre, secondo le informazioni fornite, l’exploit è anche altamente stabile e non lascia tracce quando viene eseguito. Ciò consente agli aggressori di eseguire segretamente codice con privilegi elevati su sistemi compromessi, il che può portare a gravi conseguenze.

L’emergere di un simile exploit sul mercato evidenzia le continue minacce da parte dei criminali informatici e le vulnerabilità nei sistemi operativi ampiamente utilizzati.

Di recente abbiamo già scritto di un altro exploit, sebbene non LPE, ma di tipo RCE che colpisce i prodotti Microsoft Office. Per questo gli hacker hanno addirittura chiesto la favolosa cifra di 1,7 milioni di dollari.

Le organizzazioni sono incoraggiate a rimanere vigili, applicare tempestivamente gli aggiornamenti di sicurezza e implementare misure complete di sicurezza informatica per mitigare i rischi associati a tali vulnerabilità e agli exploit che li propagano