Pubblicato per la prima volta nel 1984 dal programmatore russo Alexey Pajitnov, Tetris è rapidamente diventato un fenomeno globale. Nato come intrattenimento digitale, il puzzle game ha conquistato centinaia di milioni di persone nel mondo, diventando uno dei titoli più iconici della storia dei videogiochi. Ma dietro la sua apparente semplicità si cela una complessità tale da stimolare decenni di studi matematici e informatici, arrivando persino a sfidare i limiti teorici del calcolo.

Nel 2003, un gruppo di ricercatori del Massachusetts Institute of Technology (MIT) ha dimostrato che stabilire se sia possibile svuotare completamente lo schermo del gioco, date determinate condizioni, equivale a risolvere un classico problema matematico noto come three-partition problem (problema della tripartizione).

Questo appartiene alla categoria dei problemi NP-completi, tra i più complessi dal punto di vista computazionale. In questa corrispondenza, i vuoti generati nel campo di gioco possono essere assimilati ai sottogruppi numerici, mentre i pezzi che cadono rappresentano gli elementi da distribuire.

Per comprendere il significato di questa scoperta, occorre guardare alla teoria della complessità, un ramo della matematica e dell’informatica che classifica i problemi in base al livello di difficoltà. I problemi “P” possono essere risolti in tempi ragionevoli da un computer tradizionale, mentre i problemi “NP” richiedono tempi molto più lunghi, pur permettendo una verifica rapida delle soluzioni. I problemi NP-completi sono i più ardui, perché ogni altro problema NP può essere ricondotto a uno di essi. Il risultato del MIT ha quindi confermato che decidere la solvibilità di una partita di Tetris rientra in questa categoria di difficoltà estrema.

La questione non si è fermata qui. Nel 2004, due scienziati dell’Università di Leiden, Hendrik Jan Hoogeboom e Walter Kosters, hanno portato la ricerca oltre. Analizzando una variante semplificata del gioco, composta esclusivamente dal pezzo a forma di “I”, hanno dimostrato che, persino con risorse di calcolo illimitate, non sempre è possibile stabilire in modo definitivo se una configurazione consentirà di svuotare il campo di gioco. Il problema, infatti, si collega a concetti fondamentali della logica matematica, in particolare al teorema di incompletezza di Kurt Gödel, secondo cui esistono enunciati che non possono essere né dimostrati né confutati.

Al di là delle questioni teoriche, Tetris continua a sorprendere anche sul piano pratico.

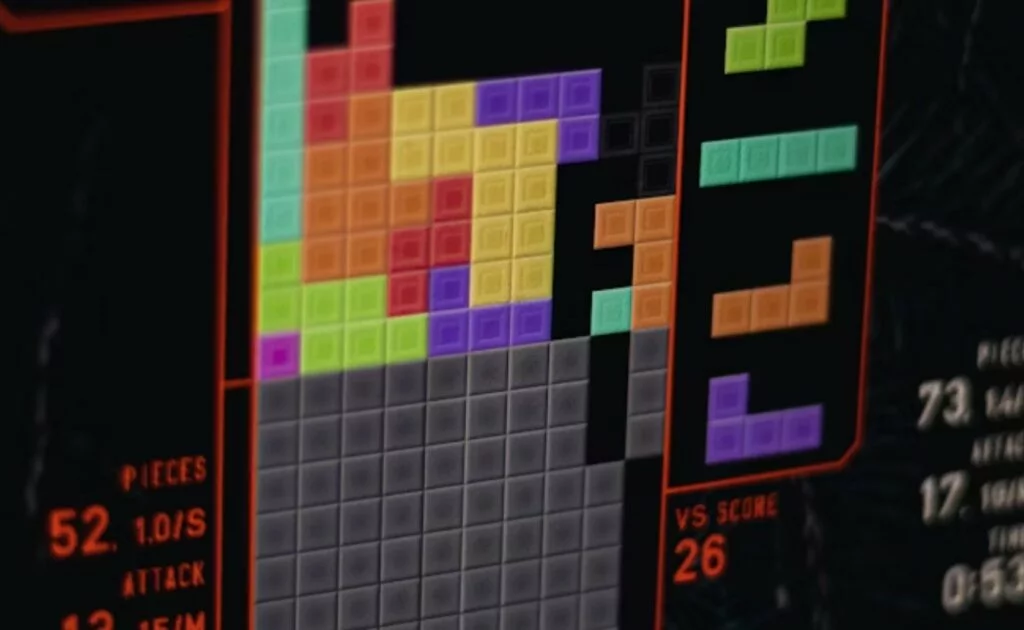

Negli ultimi anni, nuove tecniche di gioco hanno permesso ai giocatori di superare livelli che un tempo erano considerati invalicabili. Un esempio eclatante è quello del 2023, quando un tredicenne ha raggiunto il livello 157 grazie alla tecnica chiamata “rolling”, provocando il crash del programma e stabilendo un primato storico. Fino a poco tempo fa, il livello 29 era ritenuto il limite massimo affrontabile.

A oltre 40 anni dal suo debutto, Tetris resta dunque un caso unico: un videogioco che, oltre a intrattenere generazioni di utenti, ha contribuito a porre nuove domande sui confini del calcolo e della conoscenza matematica.