Google ha rimosso un’app con oltre 1 milione di download dal Play Store a seguito dell’avvertimento dei ricercatori di sicurezza che stava raccogliendo le credenziali degli utenti di Facebook.

Pradeo, una società di sicurezza francese, ha spiegato che l’app infetta il dispositivo con il trojan Facestealer Android, che induce gli utenti a inserire le proprie credenziali di accesso a Facebook su una pagina Web speciale che trasmette questi dati a un server controllato dagli aggressori.

Dopo che la vittima ha aperto l’app falsa, viene visualizzata una pagina di accesso a Facebook su un sito fake che richiede le credenziali. Se l’utente inserisce i propri dati, i creatori dell’applicazione avranno pieno accesso al proprio account Facebook, comprese le informazioni di pagamento, le conversazioni e la ricerca.

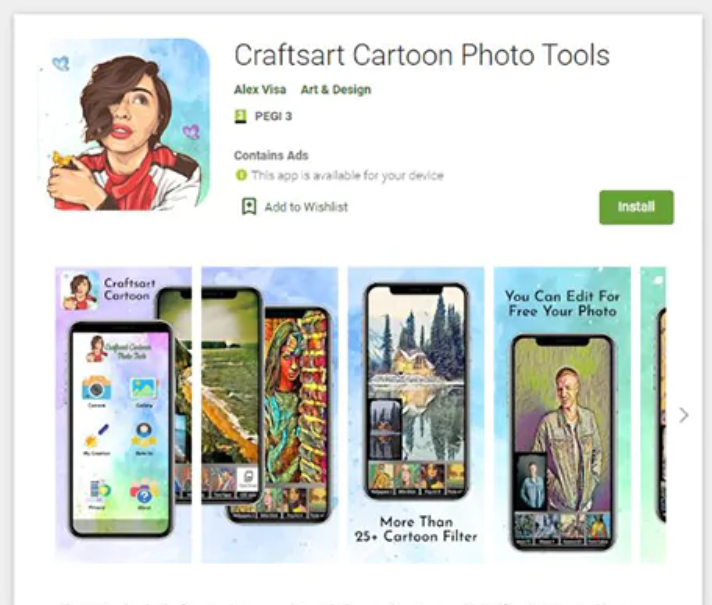

L’applicazione dannosa è Craftsart Cartoon Photo Tools. Si tratta di un’App popolare che consente di trasformare le foto scattate con la fotocamera in dipinti e cartoni animati utilizzando l’intelligenza artificiale e le tecnologie di apprendimento automatico.

Un infostealer (o ladro di informazioni) è un Trojan progettato per raccogliere informazioni da un sistema.

La forma più comune, sono malware che effettuano la raccolta di informazioni di accesso, come nomi utente e password, che inviano a un altro sistema tramite e-mail o tramite una rete. Altri comuni infostealer sono i keylogger, progettati per registrare le sequenze dei tasti degli utenti che potrebbero rivelare informazioni riservate.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.