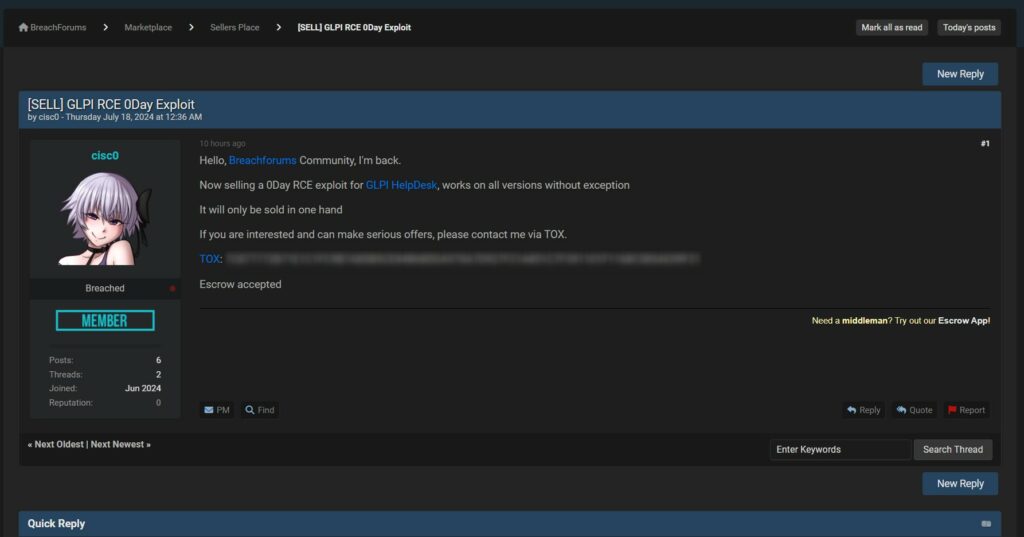

Recentemente, un utente del forum Breachforums, noto come “cisc0”, ha pubblicato un annuncio relativo alla vendita di un exploit 0Day per GLPI HelpDesk. Questo exploit, secondo quanto dichiarato, funziona su tutte le versioni del software senza eccezioni. La notizia ha destato preoccupazione tra gli addetti alla sicurezza informatica e le organizzazioni che utilizzano questo sistema di gestione dei servizi IT.

Descrizione dell’Exploit

L’utente “cisc0” afferma che l’exploit permette l’esecuzione remota di codice (RCE) su tutte le versioni di GLPI HelpDesk. Questo tipo di vulnerabilità è particolarmente pericoloso in quanto consente agli attaccanti di eseguire comandi arbitrari sul server vulnerabile, potenzialmente ottenendo il pieno controllo del sistema.

Affidabilità della Fonte

Al momento, non possiamo confermare con precisione la veridicità della violazione, poiché l’organizzazione GLPI non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo dovrebbe essere considerato come una ‘fonte di intelligence’ piuttosto che una conferma definitiva della fuga di dati.

Implicazioni per la Sicurezza

Se confermato, un exploit di questo tipo potrebbe avere gravi conseguenze per le organizzazioni che utilizzano GLPI HelpDesk. Gli amministratori di sistema dovrebbero considerare di prendere misure preventive, come il monitoraggio dei sistemi per attività sospette, l’applicazione di patch di sicurezza non appena disponibili e, se possibile, limitare l’accesso alle istanze di GLPI solo a reti fidate.

Conclusione

L’annuncio della vendita di un exploit 0Day per GLPI HelpDesk su Breachforums rappresenta una seria minaccia per la sicurezza informatica delle organizzazioni che utilizzano questo software. Sebbene la veridicità della vulnerabilità non sia stata ancora confermata ufficialmente, è prudente che le organizzazioni adottino misure preventive per proteggere i loro sistemi. Restare aggiornati sulle comunicazioni ufficiali e mantenere una vigilanza attiva può aiutare a mitigare i rischi associati a questa potenziale minaccia.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.

Nota: Questo articolo è basato su informazioni non confermate e dovrebbe essere considerato come una potenziale fonte di intelligence piuttosto che una verifica definitiva dell’accaduto.