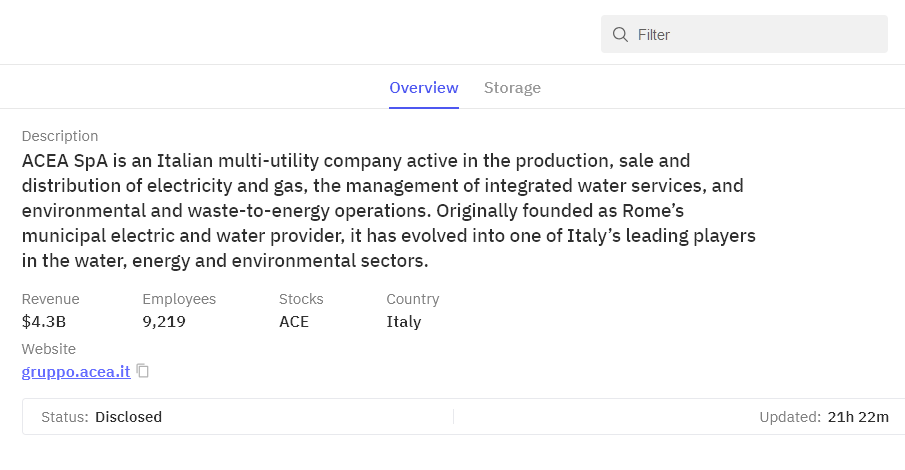

Un attacco informatico ai danni di ACEA SpA, colosso italiano attivo nella produzione e distribuzione di elettricità, gas e servizi idrici, è stato rivendicato dai criminali informatici di World Leaks. Secondo quanto riportato, l’azienda compare nella sezione “Disclosed” – segnale che i presunti autori dell’attacco avrebbero già deciso di rendere pubblici o divulgare dati interni sottratti. Stando al portale, la pubblicazione completa del materiale sarebbe prevista tra circa 1 giorno, 2 ore e 52 minuti, a partire dal momento della cattura dello screenshot.

ACEA SpA, che conta oltre 9.200 dipendenti e registra un fatturato annuo di 4,3 miliardi di dollari, non ha ancora rilasciato alcun comunicato ufficiale in merito alla violazione né ha confermato l’accaduto.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Al momento, non è possibile verificare in modo indipendente l’autenticità delle informazioni riportate, poiché l’organizzazione coinvolta non ha ancora rilasciato un comunicato ufficiale sul proprio sito web. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

La vicenda al momento risulta ancora in evoluzione e si attendono aggiornamenti dall’azienda o da eventuali autorità competenti.

Nel frattempo, cresce la preoccupazione per i possibili compromissioni di dati sensibili, visto il ruolo strategico di ACEA nel settore energetico e ambientale italiano.

Il caso attuale ricorda da vicino quanto accaduto a marzo 2023, quando la cybergang BlackBasta colpì ACEA fu già vittima di un grave attacco informatico che portò alla pubblicazione online di oltre 800 GB di dati. Quell’episodio aveva suscitato grande allarme sia per la quantità di informazioni sottratte sia per il ruolo strategico dell’azienda nei servizi pubblici.

Al momento ACEA SpA non ha ancora diffuso un comunicato stampa ufficiale che possa confermare la reale portata dell’accaduto.

Si attende quindi una presa di posizione da parte dell’azienda per chiarire se si tratta effettivamente di un attacco informatico, o se invece la rivendicazione sia una truffa orchestrata dal gruppo di threat actors per attirare attenzione o estorcere denaro senza disporre di dati reali.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione dell’organizzazione qualora voglia darci degli aggiornamenti su questa vicenda e saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

World Leaks nasce dalle ceneri del gruppo Hunters International, un rebrand avvenuto a gennaio 2025 dopo mesi di cambiamenti tattici e strategici. Hunters, a sua volta, era comparso alla fine del 2023 come evoluzione del noto gruppo ransomware Hive, operando come ransomware-as-a-service (RaaS) e colpendo più di 300 vittime, in gran parte in Nord America. In questa prima fase, il gruppo aveva adottato la tecnica della doppia estorsione: cifrare i dati e contemporaneamente minacciare di pubblicarli per convincere le aziende a pagare il riscatto.

Con l’inizio del 2024, Hunters ha però progressivamente cambiato approccio, spostando il focus dall’attività di cifratura verso il furto e la rivendita diretta dei dati, arrivando anche a contattare in modo mirato dirigenti e dipendenti delle aziende vittime per fare pressione. A maggio 2024 il gruppo ha annunciato ufficialmente la chiusura dell’operazione Hunters International, dichiarando di rilasciare le chiavi di decrittazione gratuite per le vittime ancora colpite. Secondo alcuni esperti, questa mossa potrebbe essere stata condizionata da pressioni delle forze dell’ordine e dall’intensificarsi delle indagini internazionali sui gruppi ransomware.

Da questo passaggio è nato il progetto World Leaks, che rinuncia completamente alla parte di cifratura tipica del ransomware e punta esclusivamente sulla sottrazione di dati sensibili, pubblicandoli su un data leak site (DLS) nel dark web per estorcere denaro.

In pochi mesi, World Leaks ha già rivendicato almeno 20 vittime, con dati sottratti resi pubblici per 17 di loro. Questo modello, che evita di bloccare le attività delle aziende ma punta solo al danno reputazionale e legale derivante dalla diffusione dei dati, sembra destinato a diventare sempre più diffuso, perché meno visibile agli occhi delle forze dell’ordine e potenzialmente più redditizio.