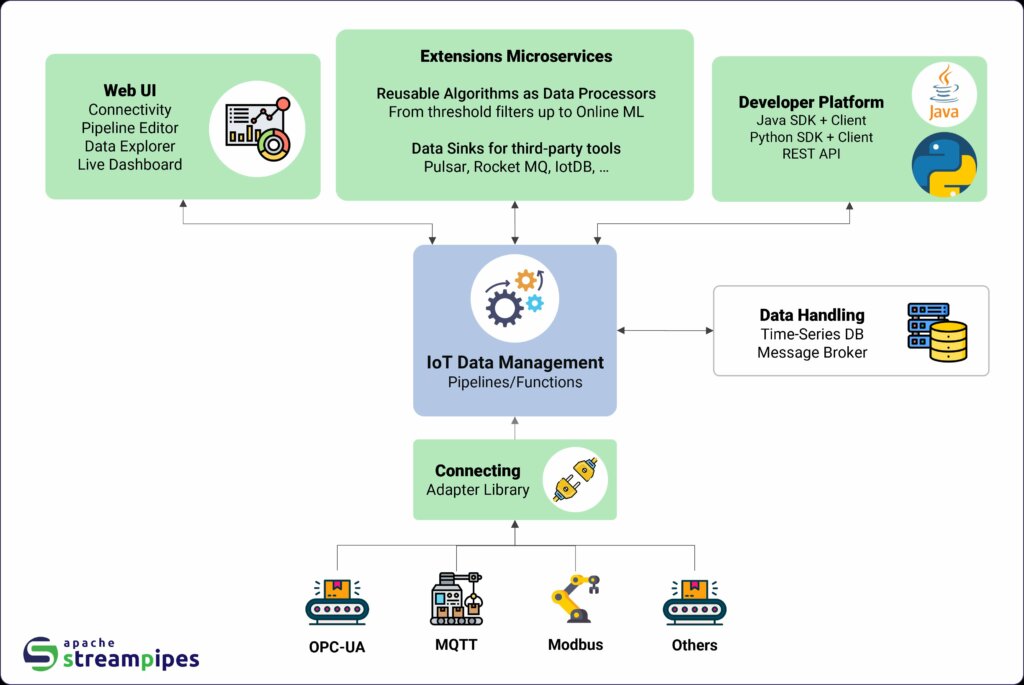

Apache StreamPipes è una piattaforma open-source per l’analisi e l’elaborazione di dati in tempo reale (streaming analytics), pensata soprattutto per IoT, Industria 4.0 e sistemi di monitoraggio.

In parole semplici: serve a raccogliere, elaborare e analizzare flussi continui di dati (sensori, log, eventi, stream) senza dover scrivere molto codice.

Una vulnerabilità recentemente scoperta identificata come CVE-2025-47411, rivela che il meccanismo di identificazione dell’utente dello strumento può essere sfruttato per consentire agli utenti standard di assumere il controllo amministrativo totale.

Il team di sviluppo ha chiuso la vulnerabilità nell’ultima versione del software. Agli utenti che utilizzano le versioni interessate si consiglia di eseguire l’aggiornamento alla versione 0.98.0, che risolve il problema.

Secondo quanto affermato, un utente con un account legittimo e non amministratore può sfruttare questa vulnerabilità la quale colpisce un’ampia gamma di installazioni, in particolare le versioni di Apache StreamPipes dalla 0.69.0 alla 0.97.0.

Questo furto di identità viene realizzato “manipolando i token JWT”, le credenziali sicure utilizzate per gestire le sessioni utente. Creando token specifici, un aggressore può ingannare il sistema facendogli credere di essere l’amministratore, aggirando i controlli standard dei privilegi.

La vulnerabilità consente a un aggressore di “scambiare il nome utente di un utente esistente con quello di un amministratore”. Per uno strumento progettato per gestire i dati dell’IoT industriale, le implicazioni di un’acquisizione amministrativa sono gravi.

Una volta ottenuto il controllo amministrativo, un aggressore può mettere in atto “manomissioni dei dati, accessi non autorizzati e altre violazioni della sicurezza “. Ciò potrebbe consentire a malintenzionati di corrompere i dati analitici o interrompere il flusso di informazioni negli ambienti industriali.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…