La parola hacking, deriva dal verbo inglese “to hack”, che significa “intaccare”.

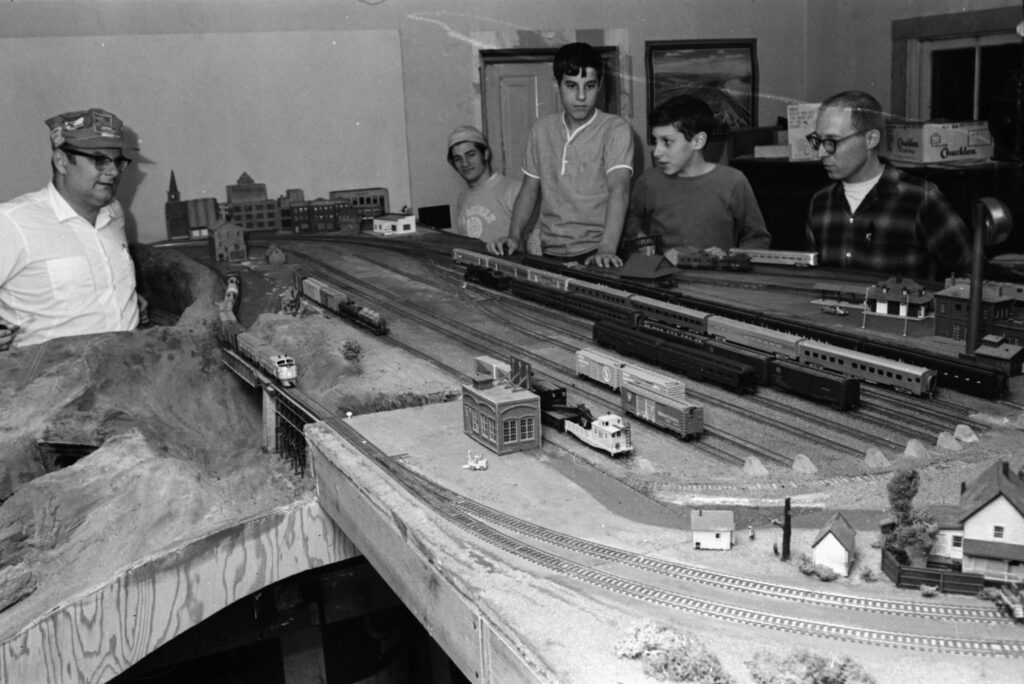

Oggi con questo breve articolo, vi racconterò un pezzo della storia dell’hacking, dove tutto ebbe inizio e precisamente nel piano terra dell’edificio 26 del MIT (Massachusetts Institute of Technology), precisamente nel 1958 presso il Tech Model Railroad Club, da appassionati di modellismo ferroviario.

Il club, gestiva una sofisticatissima ferrovia in miniatura, ed era drasticamente diviso in due fazioni:

Il sistema era costantemente migliorato, rinnovato, perfezionato, in particolare quando diveniva “gronked”, nel gergo del club che significava “rovinato”.

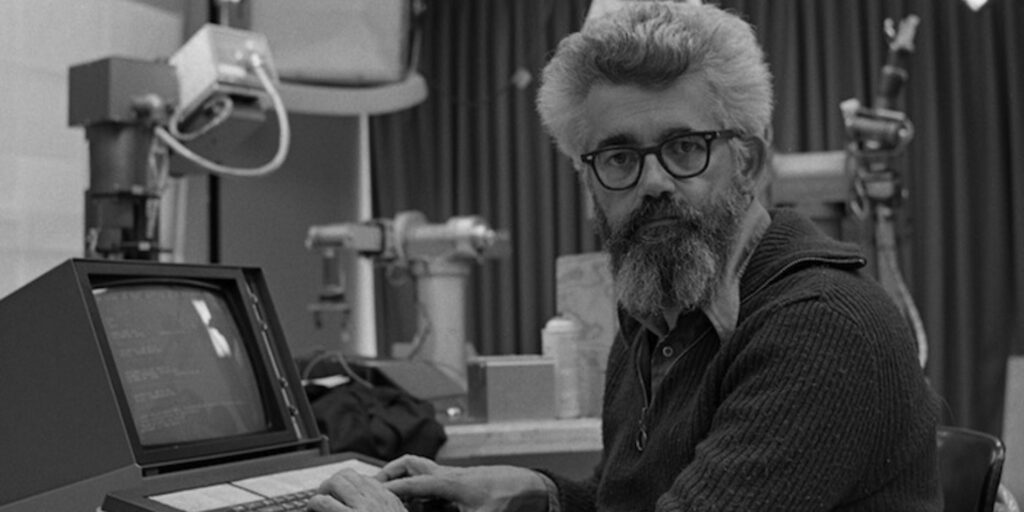

Le matricole collaboravano con i membri anziani, ma tutti erano persone brillanti, intelligenti, i primi della classe, rigorosamente con camicia a maniche corte a scacchi, pantaloni color kaki e una bottiglietta di coca cola tra le mani.

Ma la cosa più importante per tutti i partecipanti del club era lavorare e crescere assieme o in prima persona su un progetto, sbagliare per poi riprovare ed apprendere costantemente dai propri errori.

Questo a loro dire era l’unico modo per progredire nella conoscenza, ma guardate… non si trattava di un gruppo di svitati.

Pensate che avevano un vocabolario tutto loro (poi divenuto il famoso jargon file) che gli altri non riuscivano minimamente a comprendere, erano ragazzi che persero la testa prima per i trenini e poi per l’informatica.

C’erano anche dei membri particolari. C’era un certo Morton, che piombava improvvisamente in stato catatonico. I suoi pugni si chiudevano improvvisamente e il suo corpo si irrigidiva e la sua attività fisica lo riduceva ad uno stato di vegetale. Ma i rapporti di fratellanza erano così sviluppati nel club che non solo il comportamento di Morton veniva tranquillamente tollerato, ma qualcuno trovò anche una efficace terapia.

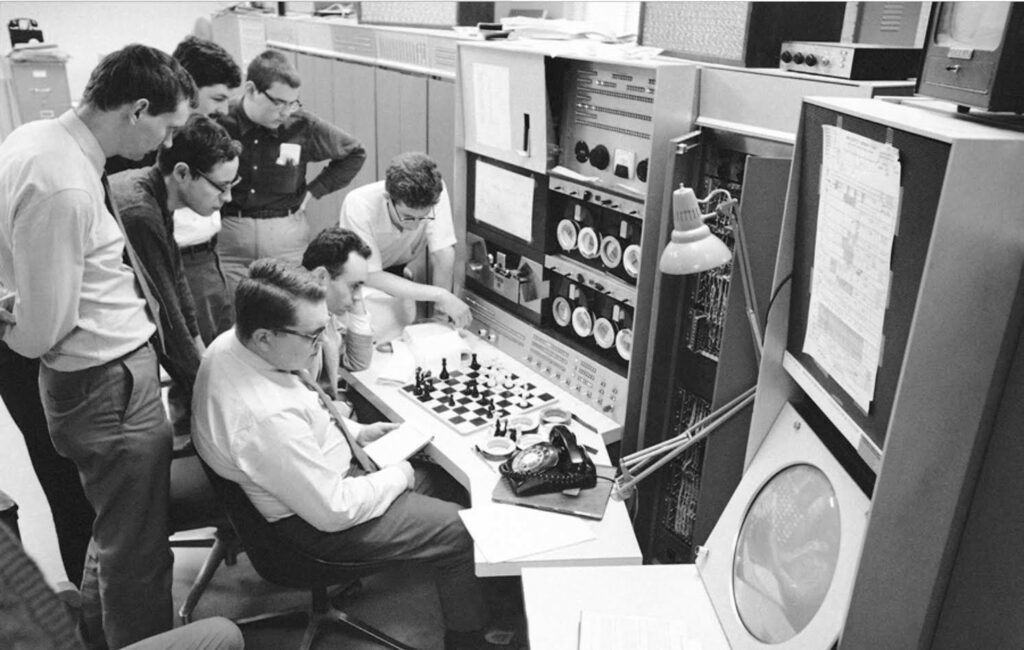

Morton era un grandioso giocatore di scacchi (cosa frequente tra gli hacker come la sindrome di Asperger) e in quel periodo stava lavorando ad un programma per far giocare a scacchi il computer.

Quando piombava nel suo stato catatonico era sufficiente pronunciare la frase “Morton, che ne dici di una bella partita a scacchi?” e Morton meccanicamente si sedeva al tavolo ed iniziava una silenziosa partita a scacchi che lo riportava finalmente sulla terra.

Da qua, da questo posto particolare, prese forma il famoso motto “mettici le mano sopra” in inglese “hands on”, adottato nella programmazione successivamente, per evidenziare l’importanza di procedere empiricamente, oltre che teoricamente, nello studio di una disciplina.

Ma tutto questo cosa c’entra con l’informatica e con la cultura Hacker?

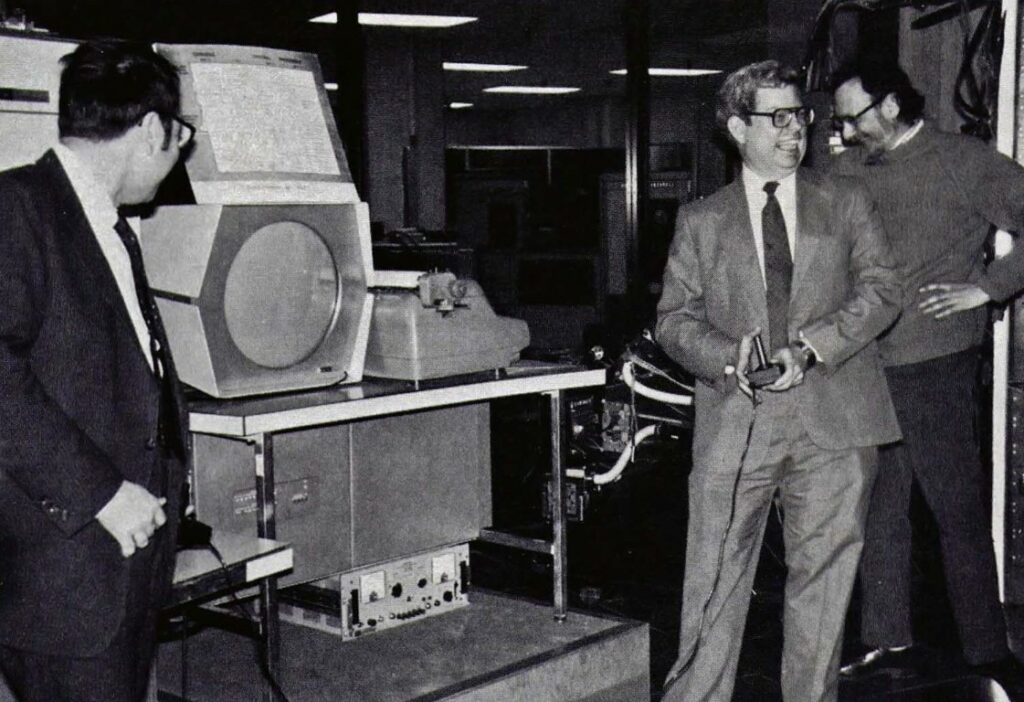

La parola Hacker prese forma dalla fazione che si occupava di Signal and power. Infatti il plastico era governato inizialmente da un mainframe IBM 704, per poi passare al TIX-0 o tixO e successivi elaboratori fino ad arrivare alle nuove tecnologie di oggi.

Ma al Tech Model Railroad Club non si giocava solo con i trenini, si parlava di computer militari, di programmi per suonare. Qui nacque l’etica hacker, ovvero una sorta di “manifesto programmatico”, che non poteva non far presa sull’humus libertario degli anni Sessanta.

Perché ieri come oggi, l’hacking è esplorazione, manipolazione, comprendere le cose come sono fatte dentro per migliorarle, “vedere oltre”, attraverso intuizione genio ed arte.

Quindi essere un Hacker, non è riferito solo alla sicurezza informatica come spesso oggi ci viene spontaneo da intuire, ma abbraccia tutte quante le discipline.

Quindi, nel tuo lavoro, sei un hacker anche tu?

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…