Recentemente, un attore di minacce in un forum clandestino ha messo in vendita una violazione dei dati che presumibilmente includono informazioni sensibili di clienti italiani.

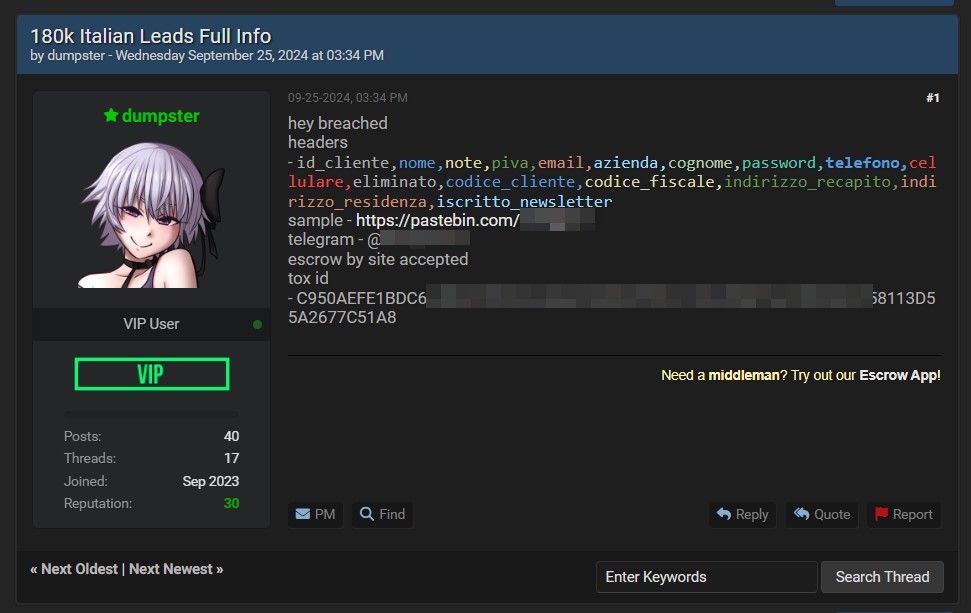

Non sappiamo ancora di quale azienda si parli ma il record sembra essere composto da id_cliente, nome, note, piva, email, azienda, cognome, password, telefono, cellulare, eliminato, codice_cliente, codice_fiscale, indirizzo_recapito, indirizzo_residenza, iscritto_newsletter. Tali campi lasciano pensare ad un sito di e-commerce online.

Nel post pubblicato, l’attore della minaccia, identificato con il nickname “dumpster“, sostiene di possedere un database di 180.000 contatti italiani. L’attaccante ha fornito un campione dei dati su Pastebin e ha dichiarato di accettare pagamenti tramite escrow.

Gli attori di minaccia sembrano puntare a una vasta azienda o organizzazione italiana, data la quantità di dati personali dichiarati. Tale obiettivo può includere aziende operanti a livello nazionale con centinaia o migliaia di clienti. Tuttavia, non è stato ancora possibile confermare se i dati appartengano a una specifica azienda.

Se i dati fossero autentici, la loro esposizione comporterebbe seri rischi per le persone coinvolte, tra cui furto d’identità, attacchi di phishing mirati e altre forme di frode informatica. La presenza di password e contatti personali aumenta la vulnerabilità delle vittime a ulteriori attacchi.

La potenziale violazione rappresenta un serio rischio per la privacy dei cittadini italiani e sottolinea la necessità di misure di sicurezza avanzate per proteggere i dati personali. RHC Dark Lab seguirà l’evolversi della situazione per pubblicare ulteriori notizie sul blog, qualora ci fossero aggiornamenti sostanziali. Se ci sono persone a conoscenza dei fatti che desiderano fornire informazioni in forma anonima, possono utilizzare l’e-mail criptata dell’informatore.