A volte basta poco per cambiare il ritmo della sicurezza informatica.

In questo caso… venti minuti.

Non è un modo di dire: è davvero il tempo che è servito a un modello di intelligenza artificiale per individuare una vulnerabilità nel codice di Firefox.

E la cosa curiosa – diciamo pure inquietante – è che da lì in poi il numero di problemi trovati ha iniziato a crescere velocemente. In sole due settimane di analisi, sono saltate fuori decine di anomalie che normalmente richiederebbero molto più tempo per emergere.

Il lavoro nasce da una collaborazione tra ricercatori di Mozilla e il modello Claude Opus 4.6. L’obiettivo era semplice ma ambizioso: capire se un sistema di AI potesse individuare vulnerabilità reali in uno dei progetti open source più complessi e testati del web, cioè Firefox.

Prima di tutto il modello è stato messo alla prova su vecchie vulnerabilità già note, i classici CVE presenti nelle versioni precedenti del browser. Il risultato ha sorpreso i ricercatori: il sistema riusciva a riprodurre una percentuale significativa di quei bug storici.

E qui è nata la vera domanda. Funzionerà anche con vulnerabilità nuove?

La risposta è arrivata rapidamente. Analizzando il motore JavaScript di Firefox, il modello ha individuato una vulnerabilità di tipo Use After Free, una categoria di errori di memoria che può consentire a un attaccante di sovrascrivere dati con contenuti malevoli.

Il bug è stato verificato manualmente da più ricercatori in un ambiente virtuale con l’ultima versione del browser. Una volta confermato, è stato segnalato nel sistema Bugzilla insieme a una proposta di patch generata dallo stesso modello e controllata dal team.

Nel frattempo il sistema continuava a lavorare. Quando i ricercatori stavano ancora validando il primo problema, l’AI aveva già generato decine di nuovi input che causavano crash nel browser.

A quel punto Mozilla ha deciso di accelerare il flusso di segnalazione. Invece di validare ogni singolo caso prima dell’invio, i ricercatori sono stati incoraggiati a inviare tutte le segnalazioni raccolte.

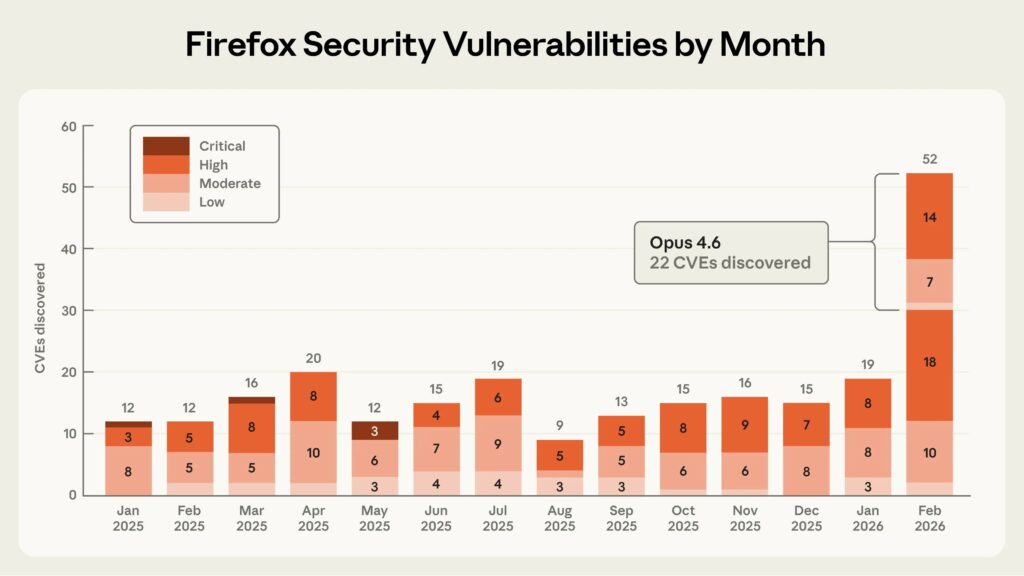

Il risultato è piuttosto impressionante. Sono stati analizzati quasi 6.000 file C++ del progetto e inviati 112 report distinti. Di questi, 22 vulnerabilità sono state confermate. 14 sono state classificate come ad alta gravità e rappresentano quasi un quinto di tutte le vulnerabilità critiche risolte in Firefox nel 2025.

La maggior parte dei problemi è stata corretta nella versione Firefox 148.

Un altro esperimento ha cercato di capire qualcosa di diverso: se il modello fosse capace anche di sfruttare quelle vulnerabilità. Gli è stato chiesto di creare exploit funzionanti. Non solo teoria, ma un attacco reale capace di leggere e scrivere un file locale su un sistema bersaglio.

Dopo centinaia di tentativi e circa 4.000 dollari di crediti API utilizzati nei test… il modello è riuscito a sviluppare exploit funzionanti solo in due casi. C’è però un dettaglio importante: quegli exploit funzionavano solo in ambienti di test dove alcune difese del browser, come il sandboxing, erano state disabilitate.

Il che cambia parecchio il quadro. L’intero studio è stato pubblicato da Anthropic, che ha documentato nel dettaglio la collaborazione con Mozilla e l’analisi tecnica.

Per la community di Red Hot Cyber Questo esperimento lascia un messaggio piuttosto chiaro: l’AI oggi è molto più efficace nel trovare vulnerabilità che nello sfruttarle, ma probabilmente sarà solo una questione di tempo. Per i difensori è ancora (e non sappiamo per quanto) un vantaggio. Ma il ritmo con cui queste capacità stanno migliorando suggerisce una cosa semplice… il tempo per rafforzare il software è adesso. La cosa che viene anche da pensare è che in un prossimo futuro, il codice open source potrà essere più a rischio del codice chiuso e che le vulnerabilità rilevate saranno sempre di più accelerate dall’intelligenza artificiale generativa.