Gli aggressori stanno sfruttando una vulnerabilità critica nell’escalation dei privilegi nel tema WordPress Motors, che consente loro di hackerare gli account degli amministratori e assumere il controllo completo del sito di destinazione.

L’attività dannosa è stata scoperta da Wordfence, che il mese scorso ha segnalato una grave vulnerabilità, la CVE-2025-4322, che colpisce tutte le versioni del tema Motors fino alla 5.6.67. Questo tema, sviluppato da StylemixThemes, ha totalizzato 22.460 vendite su Envato Market ed è molto popolare tra i proprietari di siti web dedicati al settore automobilistico.

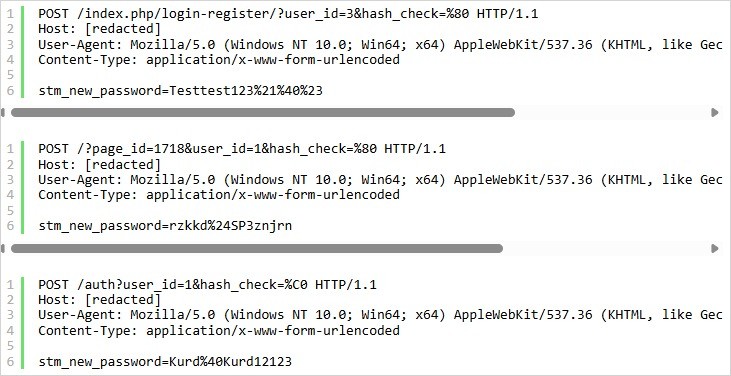

Il problema è legato al widget Registro di accesso e alla convalida errata dell’identità dell’utente durante l’aggiornamento di una password, che consente ad aggressori non autenticati di modificare le password dell’amministratore. Pertanto, per sfruttare il bug, un aggressore deve prima trovare l’URL in cui si trova il widget controllando /login-register, /account, /reset-password, /signin, ecc. utilizzando richieste POST speciali. Tali richieste contengono caratteri UTF-8 non validi nel valore hash_check, il che porta a confronti hash errati durante la reimpostazione di una password.

Il corpo del POST contiene il valore stm_new_password, che reimposta la password dell’utente in base agli ID che in genere appartengono agli amministratori del sito.

A maggio, gli sviluppatori di StylemixThemes hanno rilasciato la versione 5.6.68, che corregge CVE-2025-4322, ma molti utenti non hanno ancora installato gli aggiornamenti e potrebbero ora essere vulnerabili agli attacchi.

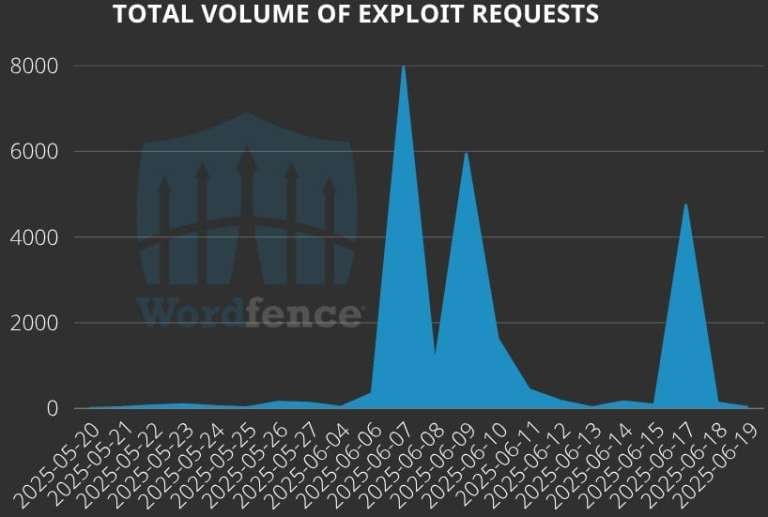

Gli analisti di Wordfence hanno segnalato che gli attacchi alla nuova vulnerabilità sono iniziati già il 20 maggio, appena un giorno dopo la divulgazione del problema. Attacchi più estesi sono iniziati dopo il 7 giugno 2025 e Wordfence afferma di aver già bloccato oltre 23.100 tentativi di hacking contro i suoi clienti.

Secondo gli esperti, le password utilizzate dagli aggressori negli attacchi includono:

Una volta ottenuto l’accesso, gli aggressori accedono alla dashboard di WordPress come amministratori e creano account amministrativi aggiuntivi per mettere piede sulla risorsa hackerata. Gli esperti scrivono che la comparsa improvvisa di tali account, unita al blocco degli account amministratore esistenti (le password non funzionano più), è un segno sicuro dello sfruttamento di CVE-2025-4322. Si consiglia agli utenti di Motors di aggiornare il tema il prima possibile.