Una violazione dei dati di Twitter ha consentito a un utente malintenzionato di accedere ai dettagli di contatto di 5,4 milioni di account.

I dati, che collegano gli handle di Twitter ai numeri di telefono e agli indirizzi e-mail, sono stati messi in vendita oggi sul famigerato forum underground BreachForums per 30.000 dollari e tale violazione sembra sia stata resa possibile da una vulnerabilità scoperta a gennaio.

Mentre Twitter ha corretto la vulnerabilità, il database presumibilmente acquisito da questo exploit è stato ora venduto e avviata la monetizzazione.

Già a gennaio è stata segnalata su HackerOne una vulnerabilità che consentiva ad un utente malintenzionato di acquisire il numero di telefono e/o l’indirizzo e-mail associati agli account Twitter, anche se l’utente ha nascosto questi campi nelle impostazioni della privacy.

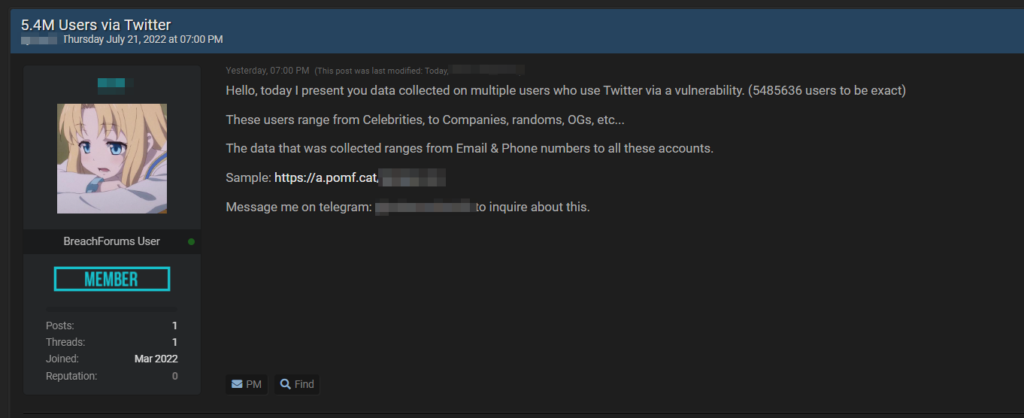

Un attore di minacce sta ora vendendo i dati presumibilmente acquisiti con questa vulnerabilità.

Il post riporta nel titolo i 5,4 milioni di utenti in vendita. Il proprietario del forum di hacking ha verificato l’autenticità dell’attacco.

Abbiamo scaricato il samples e da una superficiale verifica i dati sembrerebbero essere reali.

Sono ovviamente incluse persone da tutto il mondo, con informazioni sul profilo pubblico, nonché l’e-mail o il numero di telefono dell’utente Twitter utilizzato con l’account. Tutti i campioni esaminati corrispondono a persone che possono essere facilmente verificate online direttamente su Twitter.

HackerOne ha scoperto la vulnerabilità a gennaio, consentendo a chiunque di inserire un numero di telefono o un indirizzo e-mail e quindi trovare il twitterID associato. Questo è un identificatore interno utilizzato da Twitter, ma può essere prontamente convertito in un handle di Twitter.

Questa è una seria minaccia, poiché le persone non solo possono trovare utenti che hanno limitato la possibilità di essere trovati tramite e-mail/numero di telefono, ma qualsiasi utente malintenzionato con una conoscenza di base di scripting/codifica può enumerare una grossa fetta della base di utenti di Twitter non disponibile per enumeration prior (creare un database con connessioni telefono/e-mail a nome utente).

Tali basi dati possono essere vendute a soggetti malintenzionati per scopi pubblicitari o allo scopo di taggare celebrità in diverse attività dannose.