Nelle telecomunicazioni , il 5G è lo standard tecnologico di quinta generazione per le reti cellulari, che le società di telefonia cellulare hanno iniziato a distribuire in tutto il mondo nel 2019, il successore pianificato delle reti 4G che forniscono connettività agli smartphone di nuova generazione.

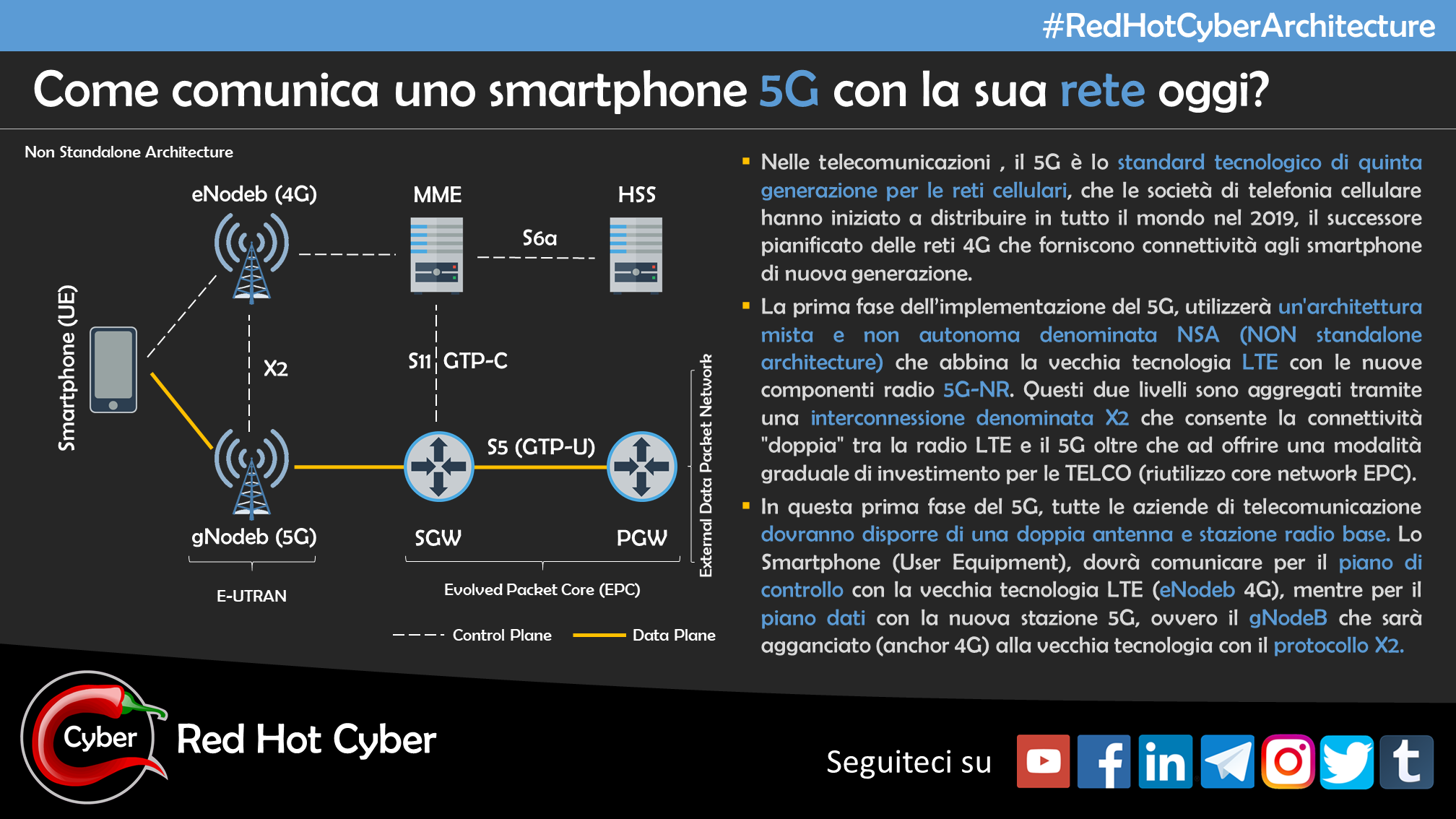

La prima fase dell’implementazione del 5G, utilizzerà un’architettura mista e non autonoma denominata NSA (NON standalone architecture) che abbina la vecchia tecnologia LTE con le nuove componenti radio 5G-NR. Questi due livelli sono aggregati tramite una interconnessione denominata X2 che consente la connettività “doppia” tra la radio LTE e il 5G oltre che ad offrire una modalità graduale di investimento per le TELCO (riutilizzo core network EPC).

In questa prima fase del 5G, tutte le aziende di telecomunicazione dovranno disporre di una doppia antenna e stazione radio base. Lo Smartphone (User Equipment), dovrà comunicare per il piano di controllo con la vecchia tecnologia LTE (eNodeb 4G), mentre per il piano dati con la nuova stazione 5G, ovvero il gNodeB che sarà agganciato (anchor 4G) alla vecchia tecnologia con il protocollo X2.

#redhotcyber #cybersecurity #technology #architetture

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…