Mentre il settore dibatte su quale rete neurale sia la “più intelligente” e quale framework sia il “più moderno”, tecnologie vecchie di decenni continuano a turbinare silenziosamente sotto la superficie del settore bancario.

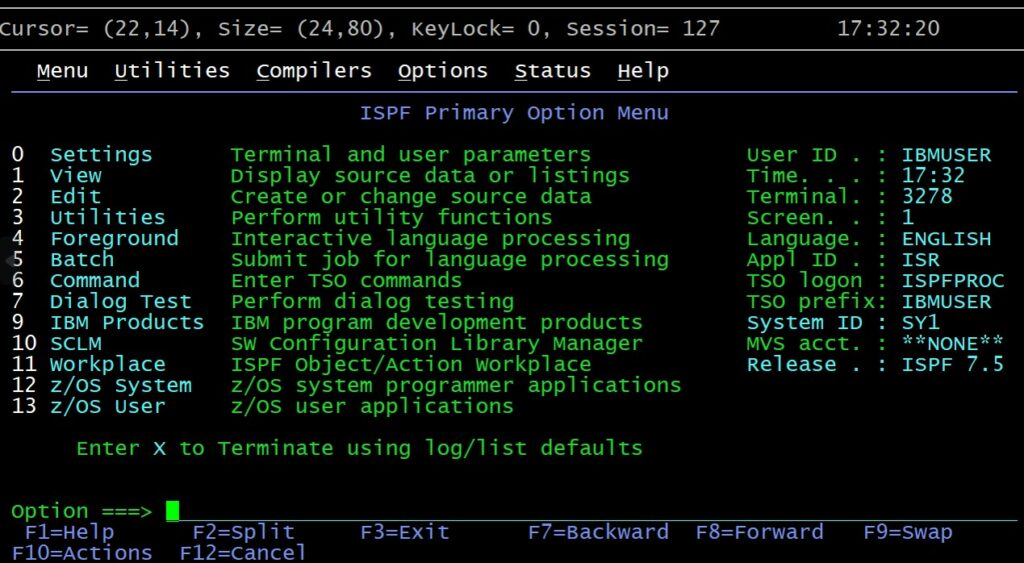

Quest’anno, COBOL ha compiuto 66 anni e continua a supportare attività mission-critical: elaborazione delle fatture, gestione delle reti bancomat, compensazione delle carte di credito e liquidazione batch notturna. Dove COBOL risiede, si trovano tipicamente anche i mainframe: in banche, compagnie assicurative, sistemi governativi e grandi sistemi di contabilità e magazzino.

Ciò ha portato a una semplice domanda: quali tecnologie funzioneranno probabilmente tra 50 anni e oltre, anche se tutto intorno a noi cambiasse più volte? È importante considerare che il Cobol è cambiato nel tempo: l’attuale standard COBOL 2023 assomiglia poco alle prime versioni del linguaggio che Grace Hopper ha contribuito a creare, e i mainframe moderni hanno fatto molta strada dai primi sistemi IBM 701 e IBM/360. Ma la continuità rimane; sono le implementazioni a cambiare, non il percorso di sviluppo in sé.

Tra i linguaggi di programmazione, il C, che ha più di mezzo secolo, è un candidato promettente per la longevità. Pur avendo i suoi problemi di sicurezza , rimane estremamente valido in termini di velocità e versatilità: il C può essere utilizzato praticamente su qualsiasi architettura e in qualsiasi attività di basso livello.

Mentre si parla di Rust che sta gradualmente sostituendo il C nella programmazione di sistema, vale la pena ricordare che Rust è già arrivato su Linux, ma i principali punti di forza del C – velocità e portabilità – non sono scomparsi.

Un altro pilastro “indistruttibile” è SQL. È integrato in tutti i principali DBMS relazionali, accumulando enormi quantità di logica di business, stored procedure e query, rendendo praticamente impossibile sostituirli tutti in una volta. JavaScript e TypeScript sono una storia simile: sono spesso criticati e derisi, ma la piattaforma web si basa sulla compatibilità, il che significa che il linguaggio del browser rimarrà rilevante finché il web stesso sopravviverà.

Un livello separato di tecnologie longeve è associato non ai linguaggi, ma agli ecosistemi. Linux esisterà ancora nel 2100 e Git rimarrà lo strumento di sviluppo di base per molto tempo a venire. Sorprendentemente, accanto a loro ci sono gli editor “eterni” vi ed Emacs, così come Bash, che ha superato molti concorrenti e, per inerzia, continua a essere lo strumento standard in molti scenari.

Tra le soluzioni infrastrutturali più recenti, ma già consolidate, vale la pena sottolineare Kubernetes . Ha ricevuto la sua giusta dose di critiche, ma oggi è lo standard de facto per l’orchestrazione dei container cloud e il fondamento dell’approccio “cloud-native”, quindi l’inerzia del mercato è dalla sua parte. Nel mondo applicativo, Photoshop ha alte probabilità di rimanere valido: anche con alternative, l’ecosistema e le abitudini dei professionisti spesso prevalgono sulle argomentazioni ideologiche.

La parte più dolorosa del dibattito riguarda i formati di file. Una volta che un formato diventa uno standard industriale, persiste per anni e decenni, anche se esiste un sostituto più aperto e pratico. Esempi includono DOC e DOCX, che hanno soppiantato approcci più aperti, e PDF , apprezzato per il suo aspetto coerente dei documenti “ovunque e sempre”, ma che in pratica si scontra con una moltitudine di varianti e incompatibilità. Un esempio significativo proviene dall’industria musicale: dopo che un popolare standard di notazione proprietario è stato di fatto abbandonato, gli utenti hanno scoperto che migrare il lavoro accumulato verso altre soluzioni era estremamente difficile, e a volte impossibile, senza perdite.

La conclusione finale è semplice: gli standard aperti e il software open source hanno maggiori probabilità di sopravvivere per decenni, mentre le tecnologie legate a una singola azienda sono intrinsecamente fragili, anche se oggi sembrano “troppo grandi per fallire”.