Esistono quasi 71 milioni di credenziali di accesso univoche trovate online per siti come Facebook, Roblox, eBay e Yahoo. La fuga di notizie circola in Internet da almeno quattro mesi ed è stata segnalata dal ricercatore Troy Hunt di Have I Been Pwned? (HIBP).

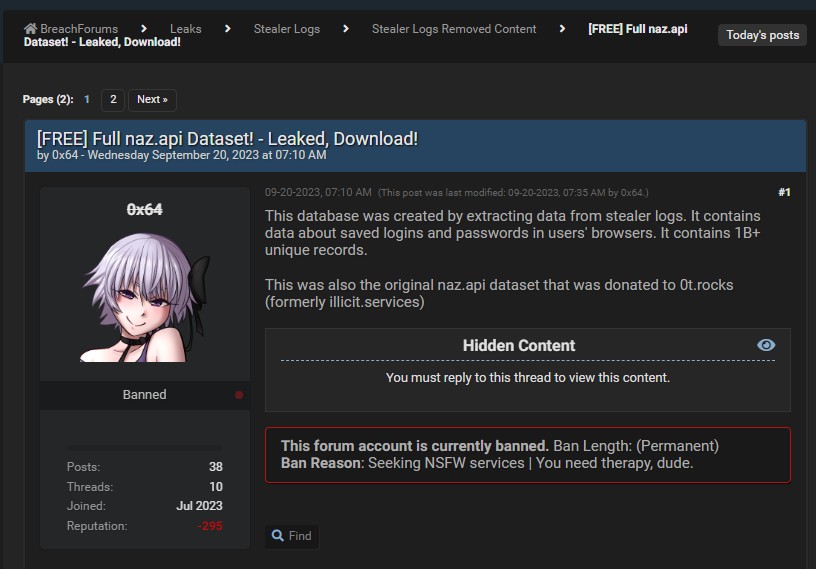

I database sono stati pubblicati sul noto mercato underground Breach Forum che vende credenziali compromesse. Di seguito i punti focali di questa massiccia perdita di dati:

Hunt sottolinea che di solito non presta attenzione a tali fughe di notizie perché spesso sono semplicemente password riconfezionate precedentemente pubblicate da precedenti campagne dannose. Tuttavia, questa volta il ricercatore ha scoperto circa 25 milioni di password che non erano mai state divulgate in precedenza.

È interessante notare che le password nell’array sono presentate in testo semplice. Ciò è insolito per le violazioni dei siti Web, in cui le credenziali vengono generalmente sottoposte ad hashing crittografico. Inoltre, la maggior parte delle credenziali rilevate sono deboli e facilmente vulnerabili agli attacchi di identificazione della password.

Hunt ha confermato l’autenticità dei risultati contattando le persone ad alcuni degli indirizzi e-mail forniti. Hanno confermato che le credenziali elencate erano o sono ancora valide.

Hunt ha inoltre osservato che la maggior parte delle credenziali presenti in questa fuga di dati non provenivano da malware. Erano state ottenute a seguito di un attacco di “credential stuffing” , in cui i criminali informatici raccolgono grandi volumi di dati rubati da fughe di dati precedenti e quindi selezionano le password effettive tramite un software speciale.

Sul sito web sopra citato “Have I Been Pwned?” potete ora scoprire se le vostre credenziali sono cadute nelle grinfie degli aggressori. Per garantire la sicurezza delle password, si consiglia di creare password o pass phrase generate casualmente che contengano lettere maiuscole e minuscole, numeri e caratteri speciali. E anche queste password devono essere cambiate regolarmente.

Anche l’utilizzo dell’autenticazione a due fattori e il nuovo standard industriale per l’autenticazione Passkey, resistente al furto tramite applicazioni dannose e al phishing delle credenziali, è un elemento importante della sicurezza digitale del nostro tempo.