Nei mercati underground continuano a circolare grandi raccolte di credenziali appartenenti a utenti italiani, organizzate nelle cosiddette combo list. Non si tratta di una novità assoluta nel panorama del cybercrime, ma ciò che colpisce in questo caso è il modo in cui questi dataset vengono distribuiti: all’interno di veri e propri marketplace strutturati come un “Amazon dei dati rubati”.

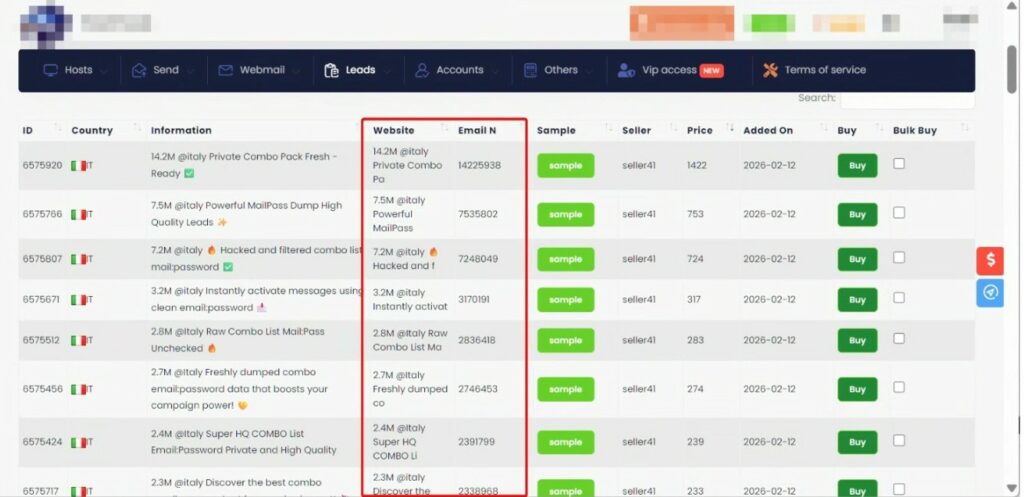

In questi negozi clandestini gli acquirenti possono sfogliare cataloghi organizzati, con schede prodotto, prezzi, venditori e perfino la possibilità di acquistare campioni dei dati prima di effettuare un acquisto completo.

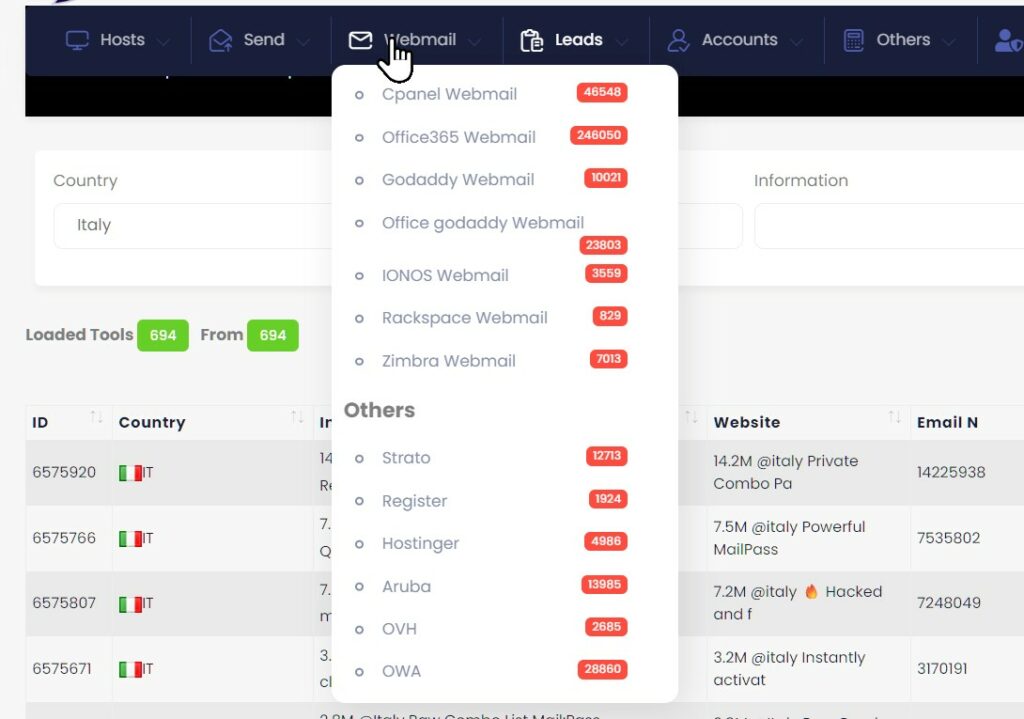

All’interno della piattaforma non si trovano soltanto combo list, ma anche numerosi altri asset utilizzati nel cybercrime, tra cui:

Il modello ricalca piattaforme già osservate negli anni passati nel mondo underground: un’interfaccia semplice, un sistema di venditori e feedback, e cataloghi suddivisi per Paese o per tipologia di dati.

La particolarità emersa analizzando questi marketplace è la presenza simultanea di numerose raccolte dedicate esclusivamente a utenti italiani. Ogni singola combo list può contenere milioni di coppie email:password, e sommando i diversi dataset in vendita si arriva facilmente a numeri complessivi di molte decine di milioni di credenziali.

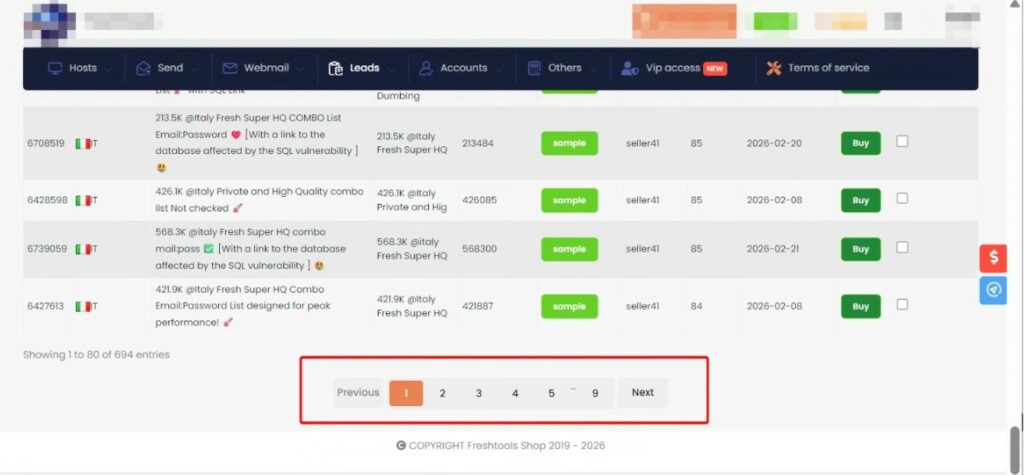

Un elemento particolarmente significativo riguarda proprio la quantità di dati disponibili. Analizzando soltanto la prima schermata del marketplace, composta da 9 pagine di risultati, emerge che i dataset elencati contengono complessivamente circa 77,8 milioni di credenziali riconducibili a utenti italiani. Si tratta quindi soltanto di una porzione dell’offerta complessiva disponibile all’interno della piattaforma.

Le inserzioni spesso indicano anche la qualità del dataset, il numero di record e la provenienza presunta dei dati, anche se queste informazioni non sono sempre verificabili. In molti casi si tratta di aggregazioni di leak provenienti da violazioni avvenute negli anni precedenti, riorganizzate e rivendute.

Anche quando le credenziali non sono più aggiornate o provengono da vecchie violazioni, rimangono estremamente utili per diversi tipi di attività criminali.

Il motivo principale è il riutilizzo delle password. Molti utenti utilizzano la stessa password su più servizi; di conseguenza una credenziale sottratta da un sito può funzionare su altri account della stessa persona.

Quando all’interno di una combo list compaiono più credenziali appartenenti alla stessa persona, il valore per i cybercriminali aumenta. Con più combinazioni email e password associate a un individuo diventa più semplice:

Inoltre, se una password compare più volte associata allo stesso indirizzo email o a vari servizi, aumenta la probabilità che sia ancora riutilizzata altrove.

La presenza di marketplace strutturati come veri negozi online dimostra ancora una volta il livello di organizzazione raggiunto dall’economia del cybercrime. I dati rubati vengono trattati come qualsiasi altro prodotto digitale: catalogati, descritti, venduti e distribuiti su larga scala.

Anche se molte delle credenziali in circolazione provengono da violazioni avvenute anni fa, la loro aggregazione in grandi dataset e la facilità con cui possono essere acquistate e utilizzate continua a rappresentare un rischio significativo per utenti e organizzazioni.

Per questo motivo rimane fondamentale adottare alcune pratiche di sicurezza di base:

Le combo list non sono un fenomeno nuovo, ma la loro continua riorganizzazione e commercializzazione dimostra come i dati rubati possano mantenere valore nel tempo all’interno dell’economia underground.