Come sempre abbiamo detto, il caso relativo alla NSO group era solo la punta dell’iceberg in quanto di Public Sector Operation Actors (PSOA) ce ne sono molti e con cyberweapons molto potenti.

I documenti pubblicati da vx-underground, specialista in sicurezza delle informazioni, mostrano la proposta commerciale della società israeliana Intellexa, che sviluppa spyware legale.

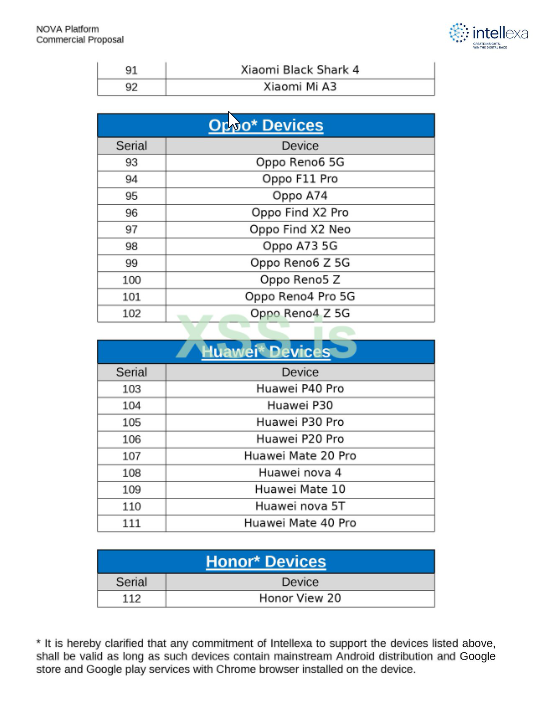

Nei documenti, apparsi sul forum hacker di XSS, l’azienda offre per 8.000.000 di euro una serie completa di servizi legati allo sfruttamento delle vulnerabilità 0-day per dispositivi iOS e Android.

L’exploit kit, soprannominato Nova Suite, è già stato venduto a un acquirente sconosciuto.

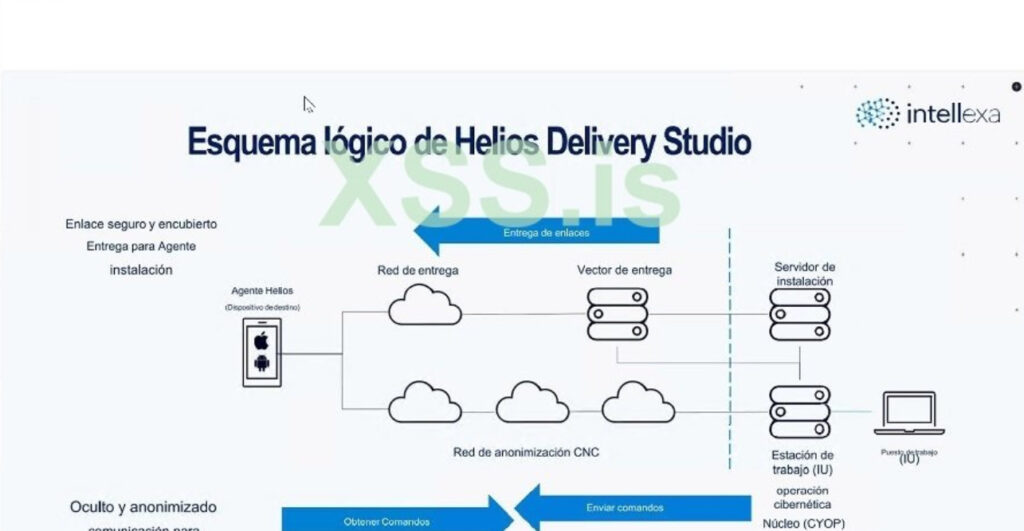

Dai documenti trapelati si evince che il “prodotto” di Intellexa consente di rubare da remoto dati da dispositivi iOS e Android, offre una serie di exploit con un clic basati su browser, 10 infezioni simultanee per dispositivi iOS e Android, come oltre a un “registro” di altre 100 infezioni riuscite. Inoltre, il prezzo di acquisto include un’analisi dei dati estratti tramite exploit e un anno di garanzia.

L’azienda israeliana afferma che i suoi exploit sono aggiornati su iOS 15.4.1 e l’ultimo Android 12.

Ricordiamo che recentemente al centro dell’attenzione dei media c’era NSO Group, un’altra azienda israeliana che sviluppa spyware.

Il suo CEO si è dimesso e l’azienda si prepara a nuove realtà nell’ambito di una riorganizzazione.