Facebook Business Manager è uno strumento gestionale attraverso il quale è possibile organizzare, programmare, monitorare tutte le attività degli account social personali e di terzi (clienti).

In particolare si parla di pagine Facebook aziendali, profili Instagram, inserzioni pubblicitarie e relativi metodi di pagamento.

Si utilizza quindi FBM quando si vuole usare i social network per scopi di marketing e di lead generation e non solo per ‘svago’, separando il profilo personale da quello aziendale.

Per tale motivo quando ci si iscrive a FBM i colleghi che non sono “amici” su FB non possono vedere il profilo personale, ma avranno accesso invece all’indirizzo e-mail di lavoro e vedranno le pagine del Business Manager sulla tua piattaforma.

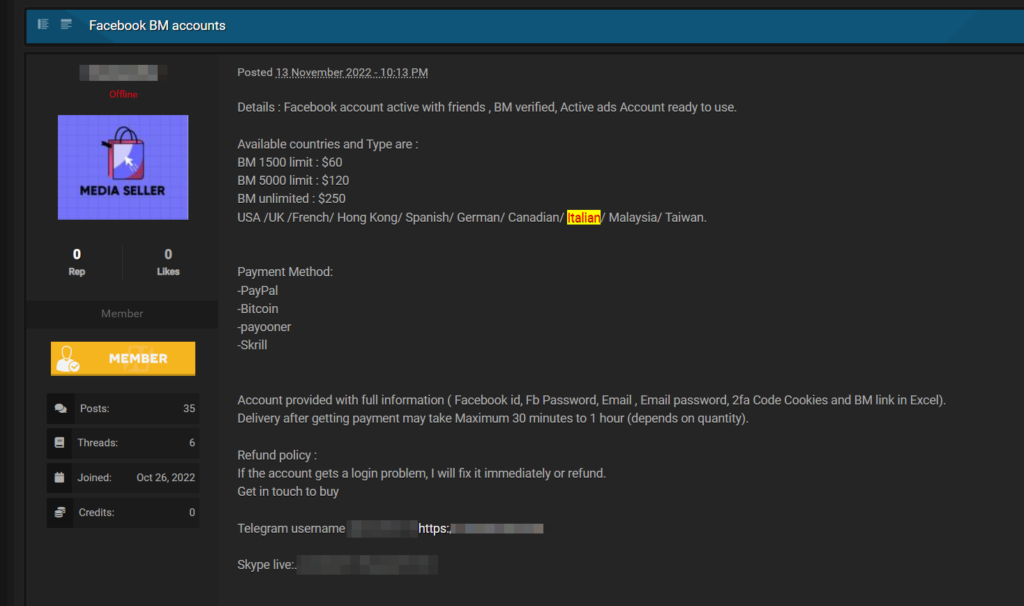

Relativamente a questo servizio, abbiamo rilevato recentemente in un noto forum underground, la messa in vendita di una serie di account BM relativi ad aziende italiane, come riportato nella print screen in calce.

Il venditore dice che possono essere acquisiti a partire da 60 dollari un totale di 1500 account e che tra i vari paesi disponibili, abbiamo anche l’Italia.

Cosa interessante è che oltre ai consueti dati di autenticazione come Email e password, vengono forniti dal threat actors anche i Cookie per la Multi Facthor Authentication. Sinonimo che tali dati o sono stati esfiltrati in qualche modo dall'”universo interstellare di API” di Facebook, oppure sono stati utilizzati dei modi per rubare tali cookie dai device delle persone.

Il malintenzionato riporta il suo account skype attraverso il quale contattarlo ed eseguire la transazione.

I metodi di pagamento sono Paypal e Bitcoin, oltre ad ulteriori modalità di pagamento.