NeuralPi è un pedale per chitarra basato su Raspberry Pi che utilizza una rete neurale per creare effetti personalizzati ed emulare gli amplificatori valvolari per chitarra elettrica.

Abbiamo sempre insistito che i migliori progetti Raspberry Pi sono quelli che puoi personalizzare: in questo caso, puoi addestrare il sistema con dei modelli esistenti o uno nuovo per ottenere il suono che desideri.

Ricreare questo progetto ti costerà poco più di 160 dollari. Bloemer ha utilizzato un Raspberry Pi 4 insieme a un HiFiBerry ADC + DAC alloggiato all’interno di un case HiFiBerry.

È necessario un adattatore audio RCA maschio a femmina da 1/4 di pollice per l’uscita del pedale della chitarra e si è utilizzato un doppio adattatore stereo da femmina da 1/4 di pollice a un maschio da 1/8 di pollice per collegare la chitarra al modulo HiFiBerry.

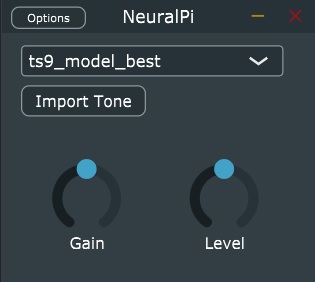

NeuralPi VST3 plugin

NeuralPi è progettato per funzionare specificamente con Elk Audio OS, un sistema operativo open source pensato per ottimizzare l’elaborazione audio su dispositivi embedded.

Puoi trovare il codice sorgente di NeuralPi su GitHub, insieme a un paio di modelli di apprendimento automatico che puoi utilizzare da subito per iniziare.

Se sei interessato a ricreare questo progetto, dai un’occhiata al tutorial completo su Towards Data Science scritto dallo stesso Bloemer.

Assicurati di seguirlo per altri progetti Pi e aggiornamenti su questo.

Fonte

https://github.com/GuitarML/NeuralPi

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…