Da metà luglio, si è registrato un aumento degli attacchi ransomware da parte della cyber gang Akira contro i dispositivi SonicWall. Secondo Arctic Wolf, gli aggressori stanno utilizzando attivamente le connessioni VPN SSL di questi firewall, con il principale sospetto che stiano sfruttando una vulnerabilità zero-day precedentemente sconosciuta.

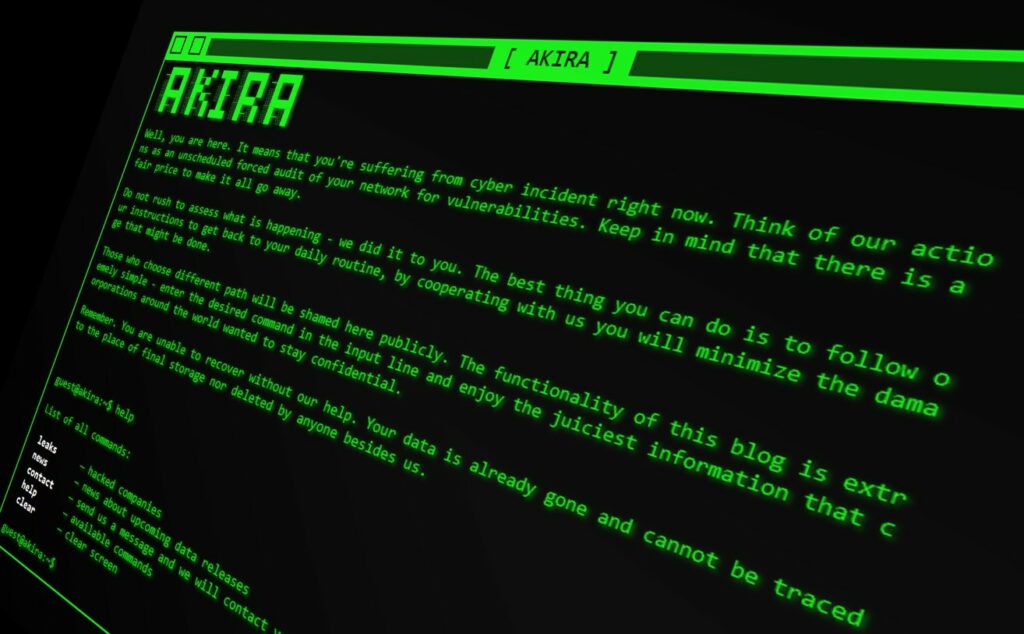

Akira è emerso nel marzo 2023 e da allora ha attaccato oltre 300 organizzazioni in tutto il mondo. Tra le vittime figurano Nissan (in Australia e Oceania), Hitachi e la Stanford University. Secondo l’FBI , il gruppo ha ricevuto oltre 42 milioni di dollari dalle vittime ad aprile 2024.

Secondo Arctic Wolf Labs, gli attacchi sono iniziati il 15 luglio. In molti casi, l‘accesso non autorizzato è stato registrato tramite la VPN SSL dei dispositivi SonicWall. I ricercatori sottolineano che il metodo esatto di penetrazione iniziale non è stato ancora determinato. Sebbene la versione con vulnerabilità zero-day sembri la più probabile, non si possono escludere completamente scenari con credenziali compromesse (attacchi brute-force, attacchi a dizionario e attacchi di massa).

Una volta ottenuto l’accesso, gli aggressori hanno rapidamente crittografato i dati, un modello coerente con gli attacchi monitorati dall’ottobre 2024. Tutto indica una campagna mirata e a lungo termine contro SonicWall. Gli aggressori stanno seguendo uno schema consolidato: distruggere definitivamente i backup, lasciando le vittime senza possibilità di recuperarli.

Si noti inoltre che questi attacchi utilizzano un metodo atipico di accesso VPN: invece dei tradizionali provider di comunicazione, gli aggressori si connettono tramite piattaforme di hosting. Questo consente di distinguere il traffico dannoso da quello legittimo.

L’indagine è in corso, ma si consiglia agli amministratori di SonicWall di disattivare temporaneamente la VPN SSL, abilitare la registrazione avanzata, abilitare il monitoraggio delle attività degli endpoint e bloccare l’accesso alla VPN dagli indirizzi IP di hosting finché non saranno disponibili le patch.

Questa raccomandazione è stata pubblicata una settimana dopo un avviso di SonicWall stessa, che richiedeva un aggiornamento urgente dei dispositivi della serie SMA 100. Riguardava la vulnerabilità critica CVE-2025-40599, che consente l’esecuzione di codice arbitrario su dispositivi non protetti con diritti di amministratore.

Sebbene non vi siano dati di utilizzo attivo di questa vulnerabilità, l’azienda sottolinea che i dispositivi sono già coinvolti in attacchi che utilizzano login e password rubati, anche per l’installazione del nuovo rootkit OVERSTEP scoperto dai ricercatori del Google Threat Intelligence Group.

SonicWall ha inoltre raccomandato vivamente agli amministratori delle versioni virtuali e fisiche di SMA 100 di esaminare i registri delle attività, cercare indicatori di compromissione e contattare immediatamente l’assistenza se rilevano segnali di violazione.