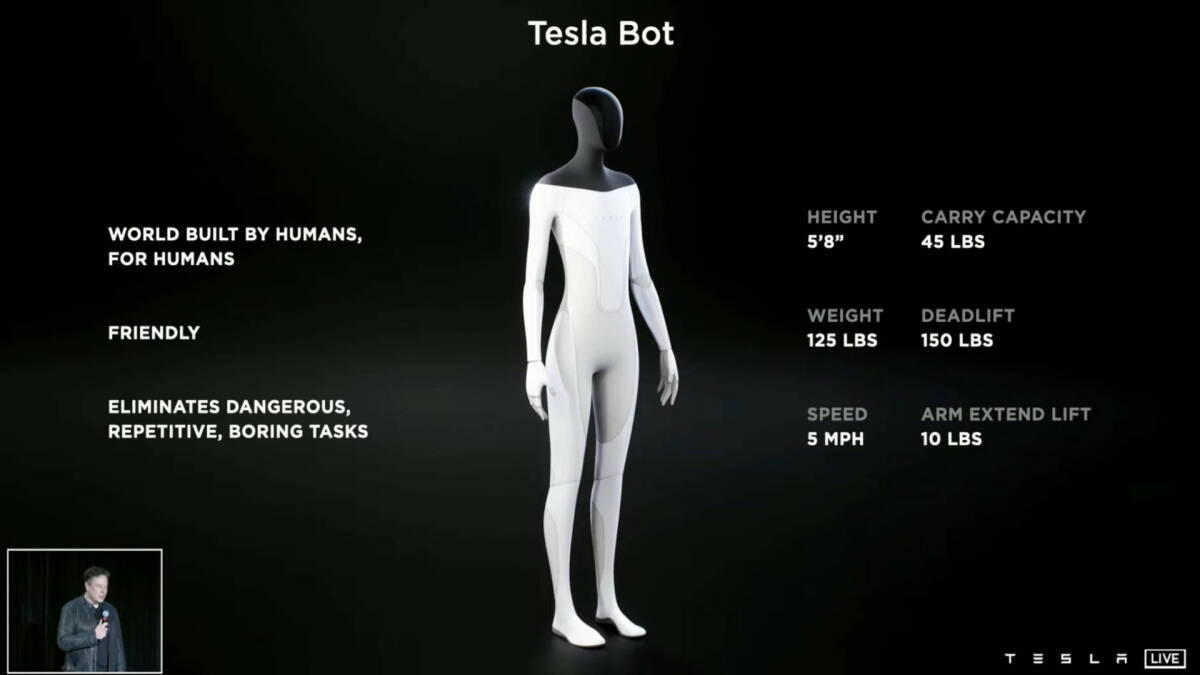

Il miliardario Elon Musk ha annunciato che Tesla sta lavorando a un robot umanoide chiamato “Tesla Bot” che utilizza l’intelligenza artificiale e che il prototipo verrà lanciato nel 2022.

Arriva dopo che i funzionari della sicurezza degli Stati Uniti hanno aperto un’indagine preliminare sull’Autopilot di Tesla dopo aver identificato 11 incidenti che hanno coinvolto il sistema di assistenza alla guida.

Parlando all’evento AI Day di Tesla, l’imprenditore miliardario ha affermato che il robot, che è alto circa cinque piedi e otto pollici, sarebbe in grado di gestire lavori di fissaggio dei bulloni delle auto con una chiave inglese o dalla raccolta di generi alimentari nei negozi.

Il robot avrebbe “profonde implicazioni per l’economia”, ha detto Musk, affrontando una carenza di manodopera. Ha detto che era importante rendere la macchina non “super costosa”.

L’evento dell’AI Day si è svolto in un contesto di crescente controllo sulla sicurezza e la capacità del sistema avanzato di assistenza alla guida “Full Self-Driving” di Tesla. All’evento di giovedì Tesla ha svelato anche i chip progettati internamente per il suo computer ad alta velocità, Dojo, per aiutare a sviluppare il suo sistema di guida automatizzata. Musk ha detto che Dojo sarà operativo l’anno prossimo.

Ha detto che Tesla introdurrà anche nuovo hardware per il suo computer a guida autonoma per il suo pick-up elettrico Cybertruck tra “circa un anno”. Alcuni anni fa, Musk ha chiesto agli ingegneri di Tesla “di progettare un computer di allenamento superveloce ed è così che abbiamo avviato il Progetto Dojo”, ha detto il direttore di Tesla Ganesh Venkataramanan all’evento AI Day.

Musk ha una storia di schermaglie con i regolatori, ma le controversie hanno avuto scarso effetto sull’ascesa di Tesla nell’ultimo anno e mezzo poiché la società ha raggiunto gli obiettivi di produzione chiave.

Il suo successo nella costruzione di Tesla da startup alle prime armi a pioniere nel mercato delle auto elettriche si distingue come un successo dove altre startup di auto elettriche come Lordstown Motors e Nikola sono inciampate.

Allo stesso tempo, Musk ha suscitato il contraccolpo dei critici mentre spingeva o violava le regole su tutto, dal suo uso dei social media per discutere le operazioni di Tesla alla sua risposta ai protocolli sanitari Covid-19 richiesti dalle autorità locali vicino allo stabilimento californiano.