Il ricercatore di sicurezza delle informazioni, conosciuto con il soprannome EatonWorks, ha parlato di un hack molto insolito e divertente che è riuscito a realizzare di recente. L’esperto è riuscito a compromettere il back-end delle vasche idromassaggio intelligenti di Jacuzzi e ad ottenere il controllo sui bagni e sui dati di altre persone.

In sostanza, le vasche da bagno SmartTub di Jacuzzi sono leggermente diverse dagli altri dispositivi IoT: consentono inoltre ai loro proprietari di utilizzare il proprio telefono o l’hub di controllo domestico intelligente per controllare le impostazioni della vasca da bagno a distanza.

EatonWorks ha notato un problema con il proprio SmartTub quando ha tentato di accedere a uno dei siti Web del produttore (smarttub[.]io) utilizzando un gestore di password. Di conseguenza, è finito sul sito sbagliato e ha ricevuto un messaggio che diceva di non essere autorizzato a entrare.

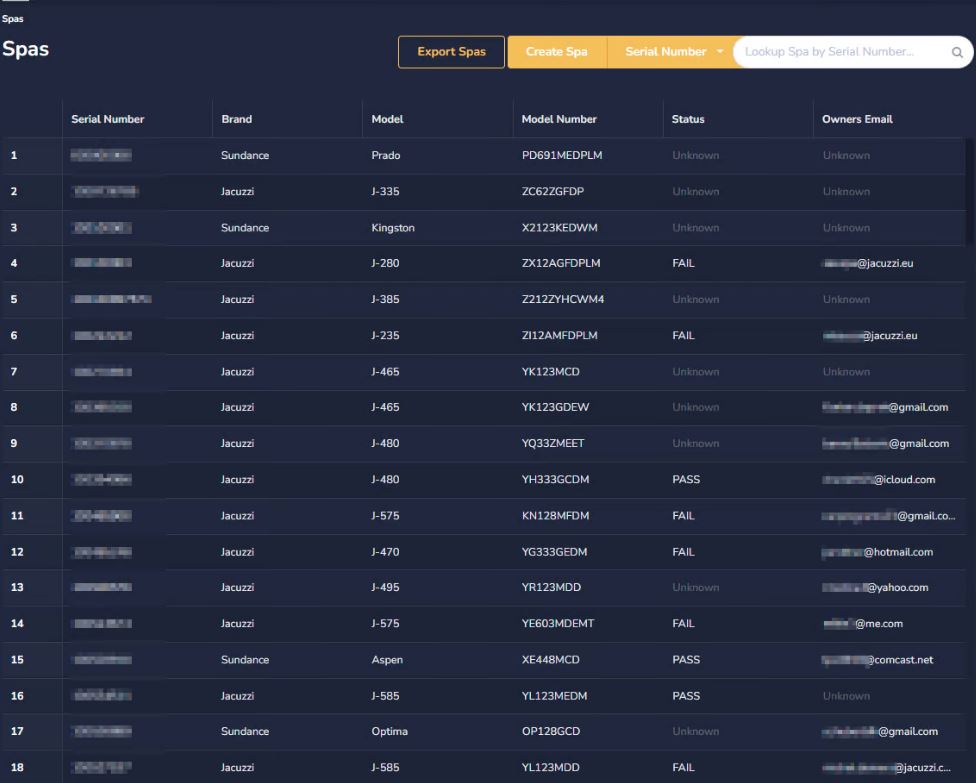

“Subito prima che apparisse questo messaggio, ho notato che un titolo e una tabella lampeggiavano sullo schermo”, scrive il ricercatore. “Ho dovuto usare la registrazione dello schermo per visualizzare tutto. Sono stato estremamente sorpreso di scoprire che questo è un pannello di amministrazione pieno di dati degli utenti. Se dai una rapida occhiata ai dati, noterai che si tratta di informazioni per diversi marchi, e non solo degli Stati Uniti.”

Curioso, EatonWorks ha deciso di vedere se poteva aggirare le restrizioni e ottenere l’accesso.

“Smarttub.io ospita un’applicazione a pagina singola (SPA) creata con React. Ha scaricato il bundle JavaScript e ha cercato quando veniva riportato “non autorizzato”. Ha trovato dove è impostato l’URL per l’errore e anche dove viene creato il div”, scrive l’esperto.

Successivamente, ha utilizzato Fiddler per intercettare e sostituire il codice che diceva al sito che era un amministratore e non solo un visitatore. Una volta dentro, ha scoperto una grande quantità di informazioni sui proprietari di vasche idromassaggio di tutto il mondo.

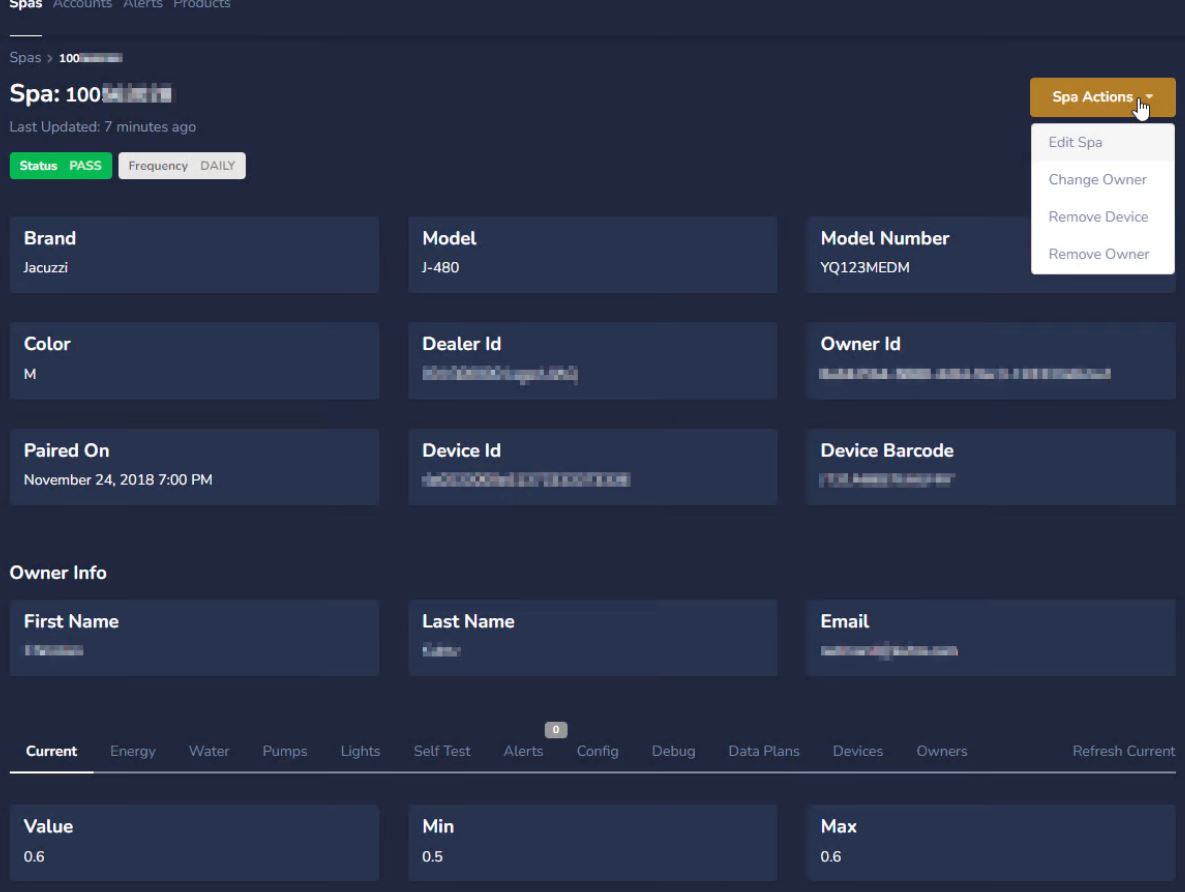

“Dopo essere penetrato nel pannello di amministrazione, ho visto una quantità sbalorditiva di dati a mia disposizione. Potevo visualizzare i dettagli su ciascun dispositivo, i dettagli del proprietario e persino revocare la proprietà. Si prega di notare che non ho intrapreso alcuna azione che avrebbe modificato i dati. Pertanto, non è noto se le modifiche sarebbero state mantenute. Ho pensato di sì, quindi ho agito con cautela”.

Dopo ulteriori indagini, l’esperto ha trovato un URL nel file APK dell’applicazione Android, che dava accesso a un pannello di amministrazione aggiuntivo. EatonWorks ha hackerato anche quello, ottenendo l’accesso al back-end Jacuzzi. Lì, è stato in grado di creare le proprie campagne pubblicitarie, modificare i numeri di serie dei prodotti, visualizzare un elenco di rivenditori e i loro numeri di telefono e persino visualizzare i registri di produzione.

Secondo l’esperto, la cosa peggiore di questo hack è la divulgazione di dati personali.

“In termini di controllo remoto delle vasche, penso che la cosa peggiore che si sarebbe potuta fare fosse alzare il riscaldamento al massimo o cambiare i cicli di filtrazione. Poi in pochi giorni avresti una zuppa calda e puzzolente. Non ci sono sostanze chimiche da controllare: è tutto fatto a mano. Modificare i dati dell’utente significherebbe oltrepassare il limite, quindi queste sono solo mie ipotesi.

Dal momento che EatonWorks si considera un whitehat e un hacker etico, ha ripetutamente cercato di contattare Jacuzzi. Ha inviato il primo messaggio il 3 dicembre 2021, poche ore dopo la scoperta della vulnerabilità.

Di conseguenza, il ricercatore ha ricevuto solo due risposte da Jacuzzi. Una volta, la società ha richiesto maggiori dettagli sull’hack e un’altra volta un dipendente ha riferito di aver trasmesso le informazioni alla direzione.

Inoltre, l’esperto ha contattato Auth0, l’azienda fornitrice di Jacuzzi responsabile del front-end SmartTub. Gli sviluppatori hanno reagito meglio di Jacuzzi e hanno prontamente risolto le vulnerabilità che consentivano al ricercatore di accedere al pannello di amministrazione.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…