Lo scorso dicembre, Apple ha annunciato che stava terminando i lavori sul controverso strumento di scansione delle foto di iCloud che l’azienda aveva sviluppato per combattere il materiale pedopornografico (CSAM) nel rispetto della privacy degli utenti.

Alla fine Apple si è concentrata sulla funzionalità chiamata “Communication Safety“ per i bambini, annunciata per la prima volta nell’agosto 2021. Inoltre alla recente conferenza WWDC 2023, Apple ha svelato un’estensione di queste funzionalità.

L’opzione Communication Safety scansiona i messaggi localmente sui dispositivi dei giovani utenti per rilevare i contenuti di nudità che i bambini ricevono o inviano nei messaggi.

Apple ha annunciato che la funzione si sta ora espandendo ai videomessaggi FaceTime, agli avatar dei contatti e prima di inviare un messaggio (dove gli utenti selezionano una foto o un video da inviare), così come agli AirDrop. L’elaborazione locale significa che Apple non vede i contenuti contrassegnati.

A partire dall’autunno 2023, Communication Safety sarà abilitato per impostazione predefinita per tutti gli account per bambini (minori di 13 anni) nel piano di condivisione familiare. I genitori possono disabilitare la funzione se lo desiderano.

Apple ha dichiarato a dicembre che intende rendere disponibile l’API in modo che gli sviluppatori di terze parti possano facilmente integrare Communication Safety nelle loro app e utilizzarla per rilevare materiale CSAM. Un’API nota come framework di analisi dei contenuti sensibili è già disponibile per gli sviluppatori. Si noti che Discord ha già dichiarato che la piattaforma prevede di includere l’API nelle proprie app iOS.

Una delle critiche alle funzionalità di Communication Safety è che non coprono tutte le applicazioni e i servizi, aprendo potenzialmente le porte a un utente malintenzionato per stabilire un contatto con un bambino.

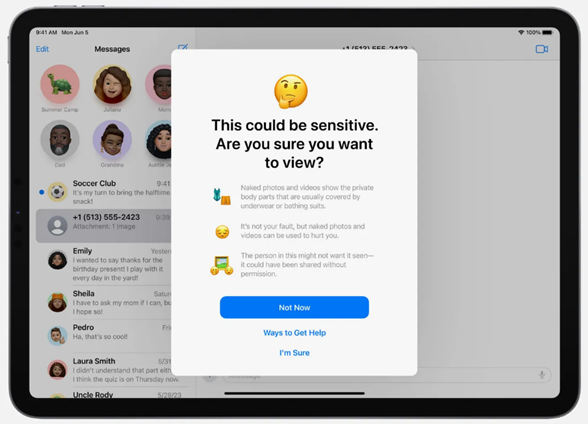

Apple ha anche lanciato un’opzione per adulti simile, Sensitive Content Warning, che utilizza in modo simile la scansione locale per contrassegnare e sfocare immagini e video di nudità. La funzione è facoltativa ed è gestita nel menu delle impostazioni di privacy e sicurezza di iOS. La scansione è più accurata di Communication Safety. Lo scopo dell’opzione è proteggere gli utenti adulti dai contenuti che non vogliono vedere.

Avviso sui contenuti sensibili per account per adulti

La riduzione dei contenuti CSAM sul Web è una questione complessa. Apple afferma che la società non ha finito di esplorare e investire in nuove soluzioni. Ma con la posta in gioco così alta, c’è una reale necessità per un’azienda come Apple di sviluppare funzionalità che siano efficienti e abbiano una portata più ampia possibile.

Ricordiamo che nel 2021 Apple ha annunciato lo sviluppo di un sistema per la scansione di foto di utenti iPhone alla ricerca di immagini illegali. Secondo quanto riferito, le immagini verranno visualizzate dal programma al fine di cercare materiale fotografico proibito, come pornografia infantile o altro sfruttamento dei minori. Il sistema è progettato per funzionare sui dispositivi degli utenti dei prodotti Apple. Se nella galleria vengono trovati contenuti sospetti, le immagini verranno inviate ai dipendenti per la verifica.

Gran parte delle critiche alla funzione sono state legate al suo utilizzo di una tecnologia pericolosa che rasenta lo snooping , nonché alla sua inefficacia nel rilevare contenuti proibiti. Apple ha cercato di dissipare alcuni malintesi e rassicurare gli utenti, ma la polemica non si è placata.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…