Il 31 dicembre, per i giocatori e gli utenti di computer più vecchi che puntano alle massime prestazioni, la versione ufficiale di Windows 11 sembra essere spesso troppo pesante. Tuttavia, il celebre Windows X-Lite ha recentemente rilasciato una nuova versione basata su Windows 11 26H1.

Questo sistema operativo personalizzato, leggero e ad alte prestazioni, rimuove i componenti di sistema non necessari, risparmiando notevolmente l’utilizzo della memoria e dello spazio su disco e ottimizzando al contempo le impostazioni di sistema.

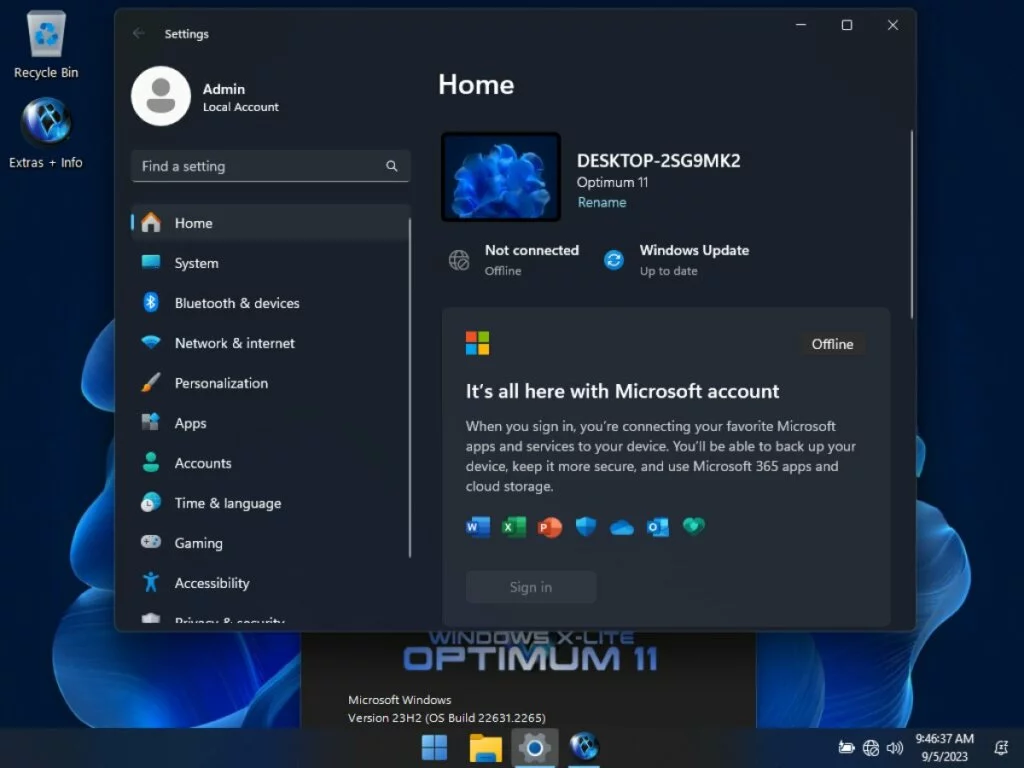

Per soddisfare le esigenze dei diversi utenti, Windows X-Lite offre più versioni, tra cui la versione Optimum adatta all’uso quotidiano, che offre prestazioni eccellenti e buona compatibilità. Le versioni Micro e Ultralight sono più adatte ai PC più vecchi e agli utenti di macchine virtuali, poiché riducono notevolmente i servizi di sistema e mantengono solo le funzioni principali, riducendo ulteriormente il consumo di risorse.

Tuttavia, le versioni Micro e Ultralight non sono consigliate per l’uso quotidiano a causa dei tagli significativi. Sebbene Windows X-Lite goda di un’ottima reputazione tra i giocatori d’oltreoceano e garantisca “sicurezza e pulizia al 100%”, gli utenti devono comunque valutare autonomamente i rischi prima di installarlo, poiché si tratta di una versione modificata da terze parti.

Questa versione consente di bypassare i controlli TPM, Secure Boot, RAM, CPU e storage, nonché la creazione forzata di account Microsoft durante la configurazione/installazione. Questo garantisce un’esperienza più fluida anche su computer con specifiche inferiori.

Questa versione di Windows X-Lite Optimum 11 24H2 include:

Windows X-Lite Optimum 11 24H2 Pro/Home è una versione non ufficiale e modificata di Windows 11, realizzata da terzi e non rilasciata né approvata da Microsoft. Installare Windows X-Lite non è pirateria in senso stretto se utilizzi un codice Product Key originale e valido. X-Lite non “regala” Windows; è semplicemente un’immagine di sistema modificata.

Si tratta di una ISO personalizzata (“lite” o “ottimizzata”) in cui vengono rimossi o alterati componenti del sistema operativo originale, distribuita tramite canali non autorizzati e al di fuori dei circuiti ufficiali Microsoft.

Dal punto di vista legale, l’uso di queste versioni viola i termini di licenza di Microsoft: anche se basate su Windows 11, non possono essere considerate software ufficiale. Inoltre, chi scarica e installa questo software su un PC deve comunque essere in possesso di una licenza valida del Windows originale, acquistata tramite i canali ufficiali.