Un nuovo scenario di rischio per l’infrastruttura web è stato descritto da Datadog Security Labs nel loro approfondimento del 4 febbraio 2026.

La ricerca analizza come i malintenzionati stiano manipolando configurazioni legittime di NGINX per intercettare e reindirizzare traffico web verso server sotto il loro controllo. Qui esaminiamo i dettagli tecnici e le implicazioni di questa campagna, usando solo quanto riportato nell’analisi originale.

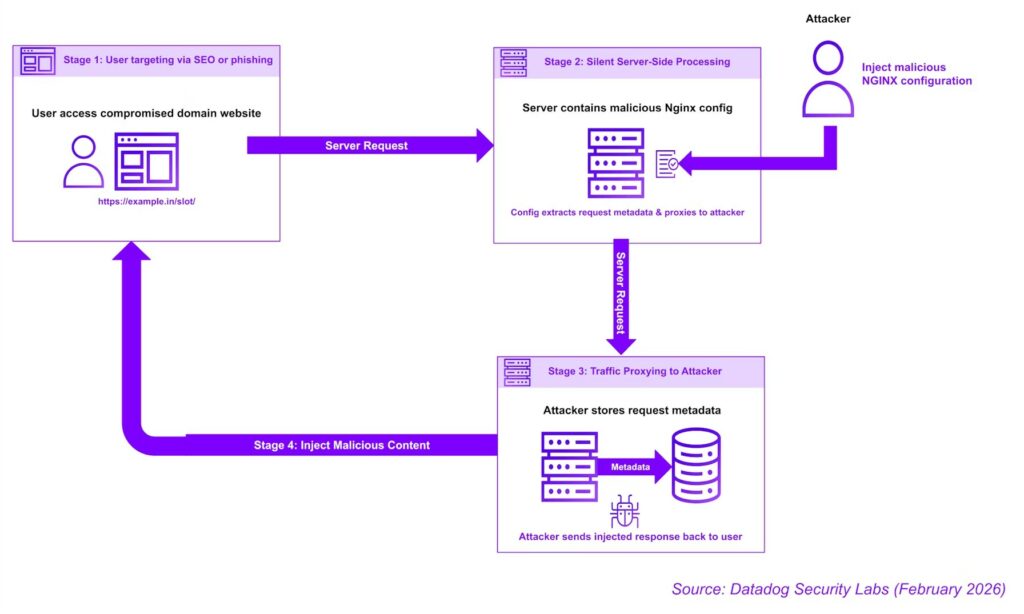

La vicenda parte dall’osservazione che gli attaccanti sfruttano configurazioni NGINX già esistenti piuttosto che una vulnerabilità del software. In pratica, dopo aver ottenuto accesso al sistema, i threat actor inseriscono blocchi location malevoli nei file di configurazione di NGINX.

Questi blocchi non sono banali redirect: intercettano richieste legittime e le riscrivono in modo da inoltrarle, tramite direttive come proxy_pass, verso backend che gli attaccanti controllano. La sintassi tipica include anche la costruzione dinamica dell’URL originale e l’uso di header per preservare contesto e credenziali percepibili.

Questo tipo di manipolazione può passare inosservato perché il traffico raggiunge in prima battuta il sito legittimo, e solo internamente viene fatto il routing verso endpoint maligni. Gli strumenti standard di monitoraggio di una configurazione NGINX raramente evidenziano tali modifiche a meno che non si controllino esplicitamente i file di configurazione.

I ricercatori hanno scoperto vari script automatizzati che compongono un toolkit articolato. Lo script zx.sh funge da orchestratore: una volta che gli attaccanti hanno accesso, coordina l’esecuzione delle fasi successive e scarica strumenti o payload aggiuntivi.

Altri script come bt.sh sono specifici per l’ambiente Baota (BT) e mirano a sovrascrivere configurazioni NGINX nei percorsi tipici usati da questi pannelli di controllo.

Script più avanzati (4zdh.sh, zdh.sh) eseguono l’iniezione in configurazioni standard, con tecniche per evitare errori e garantire che il servizio NGINX possa ricaricare le configurazioni malevoli senza interrompere il traffico.

Infine, ok.sh raccoglie informazioni sulle configurazioni compromesse e invia un rapporto verso un server di comando e controllo controllato dagli attaccanti.

Questa campagna prende di mira domini con estensioni geografiche specifiche e infrastrutture di hosting integrate in ambienti regionali, usando configurazioni legittime come veicolo per il dirottamento.

Nel report Datadog Security Labs sottolinea che monitorare le modifiche ai file di configurazione NGINX può aiutare a individuare le tracce di compromissione prima che il traffico venga reindirizzato.

La ricerca approfondita di Datadog Security Labs porta alla luce una forma di attacco che, sfruttando strumenti e direttive legittimi, riesce a manipolare il percorso delle richieste web senza far scattare gli allarmi tradizionali.

Le implicazioni di questa campagna mostrano quanto possa essere sottile il confine fra configurazioni legittime e vettori di attacco, soprattutto in componenti critiche come i server reverse proxy.