Asus ha annunciato che uno dei suoi fornitori è stato hackerato. Nel frattempo, il gruppo ransomware Everest ha affermato di aver rubato un terabyte di dati da tre aziende: Asus, Qualcomm e ArcSoft.

Secondo gli hacker criminali, la fuga di dati non ha coinvolto solo documenti, ma anche il codice sorgente del software della fotocamera dello smartphone, dei modelli di intelligenza artificiale e del software interno. I rappresentanti di Asus affermano che il problema ha interessato solo uno dei fornitori dell’azienda: gli aggressori sono riusciti ad accedere a parte del codice sorgente del software della fotocamera del telefono.

Tuttavia, l’azienda insiste sul fatto che non sono stati causati danni ai propri sistemi, prodotti o dati dei clienti.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Al momento, non è possibile verificare in modo indipendente l’autenticità delle informazioni riportate, poiché l’organizzazione coinvolta non ha ancora rilasciato un comunicato ufficiale sul proprio sito web. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

L’azienda ha aggiunto di star già rafforzando la sicurezza della supply chain. Tuttavia, la dichiarazione non ha rivelato il nome del fornitore compromesso né i dettagli dei dati rubati dagli hacker.

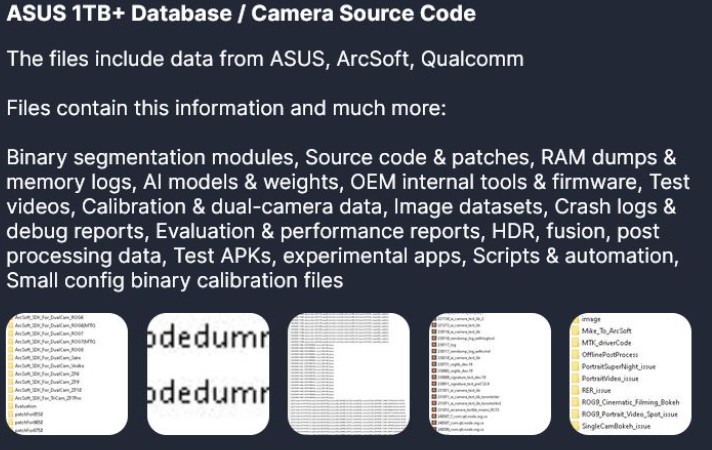

Nel frattempo, il gruppo ransomware Everest ha pubblicato sul suo sito web darknet degli screenshot di file presumibilmente rubati. Gli aggressori affermano di aver rubato un terabyte di dati da Asus, ArcSoft e Qualcomm. Gli hacker affermano di aver rubato:

I rappresentanti di Asus non hanno ancora commentato le affermazioni del gruppo. Non è noto inoltre se l’attacco abbia effettivamente colpito Qualcomm e ArcSoft.

L’azienda non ha risposto alle richieste dei media circa l’appartenenza dei materiali rubati ad Asus stessa o ad altre aziende.