Milano, 7 Giugno 2024 – L’ASST Rhodense è stata vittima di un grave attacco informatico da parte del gruppo ransomware Cicada3301, che ha causato il furto di un’enorme quantità di dati sensibili. Questo evento ha avuto un impatto devastante su tutte le strutture dell’ASST, comprese quelle di Garbagnate Milanese, Bollate, Rho e Passirana, nonché sui servizi territoriali nelle aree distrettuali di Garbagnatese, Rhodense e Corsichese.

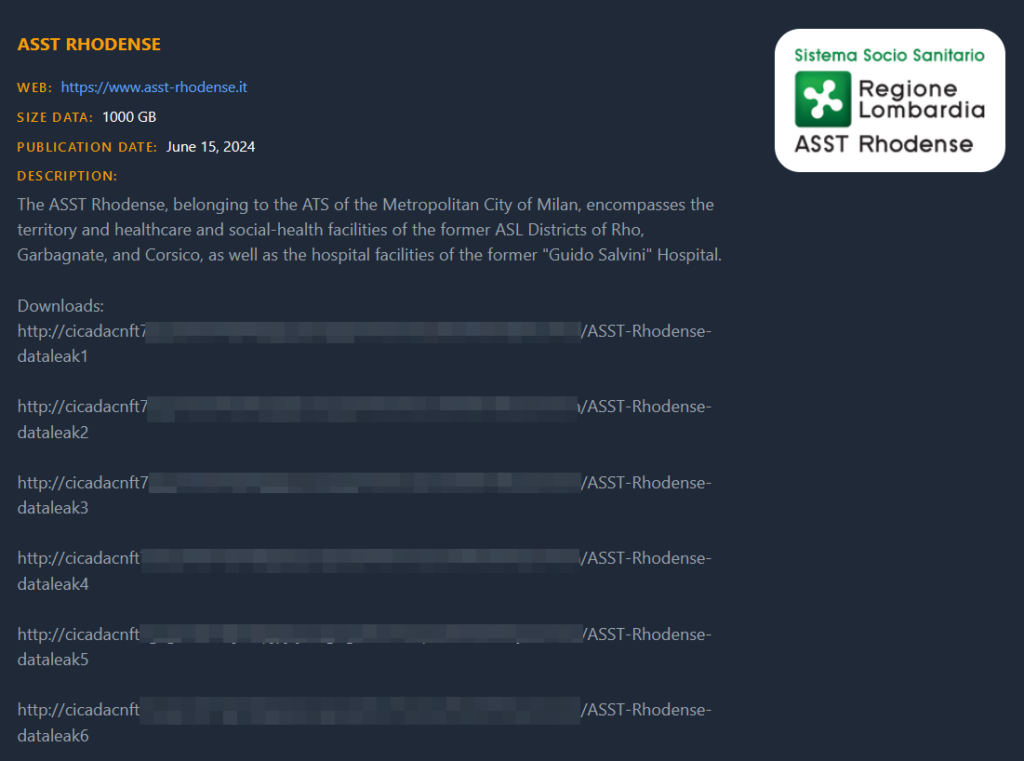

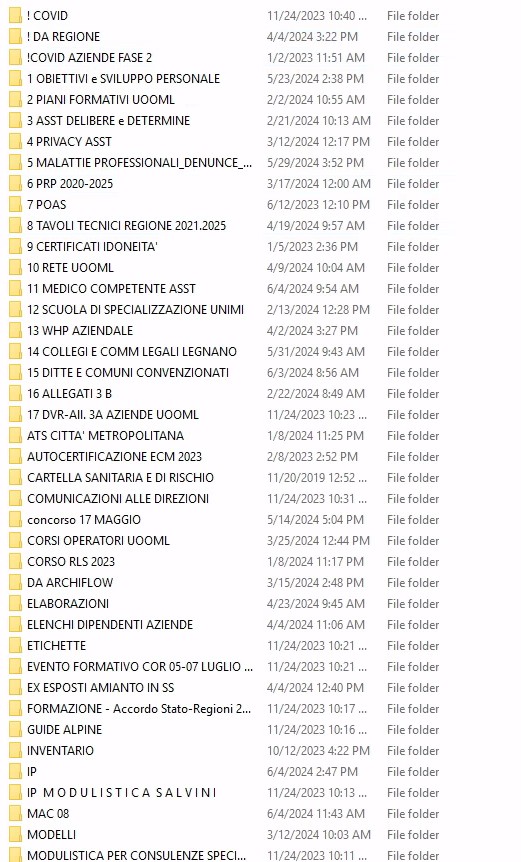

Secondo le notizie riportate sul sito della Regione Lombardia, l’attacco è avvenuto nella notte di giovedì 6 giugno. Gli hacker sono riusciti a esfiltrare 1 TB di dati, tra cui informazioni di identificazione personale (PII), dati personali, documenti medici, prescrizioni e altri documenti sensibili. Questo furto massiccio di dati è stato successivamente pubblicato integralmente sul sito di leak del gruppo criminale.

Il furto di dati sensibili rappresenta una seria minaccia per la privacy e la sicurezza dei pazienti e del personale dell’ASST Rhodense. Le autorità stanno lavorando incessantemente per valutare l’entità del danno e per mettere in atto le misure necessarie a contenere e risolvere la situazione. Nel frattempo, l’ASST sta collaborando con esperti di sicurezza informatica per rafforzare le proprie difese e prevenire futuri attacchi.

L’ASST Rhodense ha immediatamente informato le autorità competenti e sta collaborando con le forze dell’ordine per identificare i responsabili dell’attacco. Inoltre, è stata attivata una linea di assistenza per i pazienti e il personale colpiti dal furto di dati, al fine di fornire supporto e informazioni utili per proteggere ulteriormente la loro privacy.

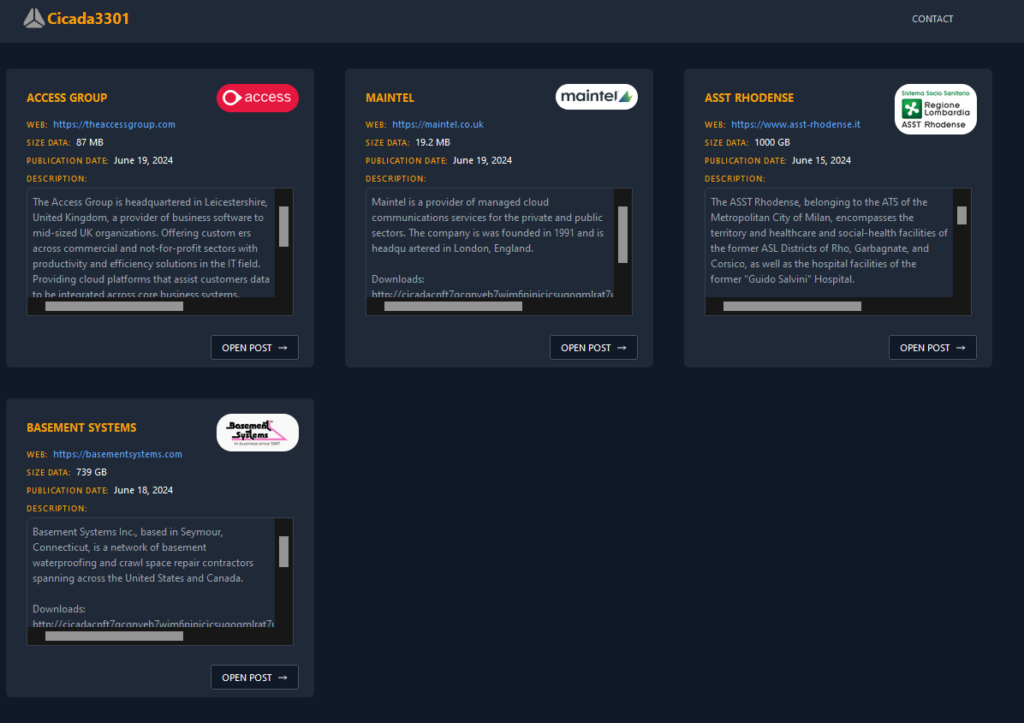

Cicada3301 è un nuovo gruppo Ransomware annunciando sul proprio DLS 4 vittime:

Questo attacco mette in luce ancora una volta l’importanza della sicurezza informatica nelle istituzioni sanitarie, un settore particolarmente vulnerabile a causa della natura sensibile dei dati trattati. È essenziale che tutte le organizzazioni sanitarie rafforzino le proprie misure di sicurezza per proteggere le informazioni dei pazienti da minacce sempre più sofisticate.

La Regione Lombardia ha espresso la propria solidarietà all’ASST Rhodense e ha promesso di fornire tutto il supporto necessario per superare questa crisi. I cittadini sono invitati a rimanere vigili e a segnalare qualsiasi attività sospetta che possa essere collegata a questo grave incidente di sicurezza.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.