Un attacco alla catena di fornitura ha colpito la PSK Wind Technologies, un appaltatore della difesa israeliana, consentendo al gruppo Handala di accedere a sistemi critici e sottrarre una grande quantità di dati. Sono stati pubblicati documenti tecnici, schemi e immagini dei centri di comando militari. L’incidente ha dimostrato come i fornitori tersi, rappresentino un punto debole strategico, con gravi implicazioni che vanno oltre la sicurezza informatica e possono incidere sulla stabilità operativa e militare.

Un grave incidente ha dimostrato ancora una volta quanto possano essere vulnerabili le infrastrutture militari quando non sono protette. Questa volta, gli esperti si sono concentrati su un attacco informatico su larga scala che non ha colpito direttamente le forze armate, ma bensì un’azienda appaltatrice che lavora con sistemi critici.

Il gruppo di hacker iraniano Handala ha annunciato la compromissione dei sistemi informatici della società israeliana PSK Wind Technologies. Si tratta di un’azienda che sviluppa e fornisce centri di comando e controllo per l’esercito israeliano. Si tratta di elementi infrastrutturali chiave dove vengono pianificate e coordinate le operazioni militari.

Secondo un rapporto della International Cyber Digest, suddiviso in diversi post, gli hacker hanno avuto accesso a una quantità enorme di informazioni. Il volume dei dati rubati ha indicato una presenza molto capillare e di lunga durata all’interno della rete aziendale dell’appaltatore.

Questo approccio ha consentito di aggirare in modo efficace le difese dirette dei sistemi militari attraverso la catena di approvvigionamento.

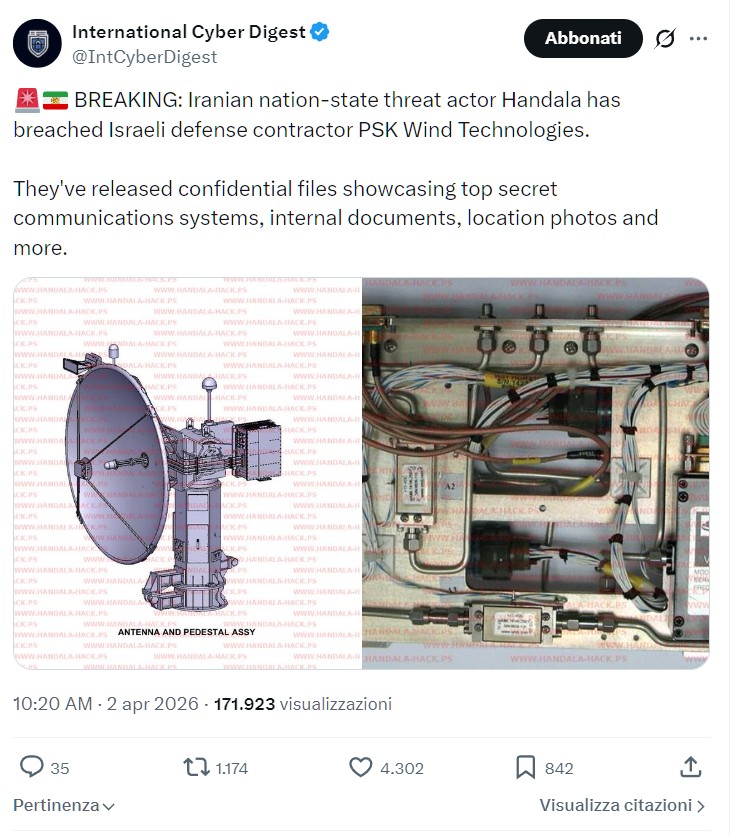

Il materiale pubblicato da Handala offre una rara visione del funzionamento interno delle installazioni militari. Fotografie di centri di comando operativi, dove vengono pianificate le operazioni, sono state messe online dal gruppo criminale. La rivelazione della planimetria e delle attrezzature tecniche di tali strutture comporta rischi non solo per la sicurezza digitale, ma anche per quella fisica.

Oltre alle immagini, la fuga di notizie comprende documenti interni che descrivono le operazioni quotidiane dell’azienda e le sue interazioni con le strutture militari. I dati pubblicati includono schemi ingegneristici, disegni di apparecchiature di comunicazione e manuali tecnici.

La divulgazione di tali materiali consente a stati terzi di comprendere in modo dettagliato la struttura dei sistemi di comunicazione, le tecnologie utilizzate e le modalità di implementazione. Queste informazioni potrebbero semplificare notevolmente lo sviluppo di metodi per intercettare, analizzare o sopprimere le comunicazioni.

L’incidente è già stato definito uno degli esempi più gravi di attacco informatico perpetrato da appaltatori esterni. Operazioni di questo tipo stanno diventando sempre più comuni, con gli aggressori che scelgono collegamenti meno sicuri per accedere a sistemi governativi protetti.

Gli esperti continuano ad analizzare i dati pubblicati e a valutarne le implicazioni per la sicurezza regionale. L’entità della fuga di notizie e la natura delle informazioni indicano rischi a lungo termine che potrebbero estendersi ben oltre un singolo episodio.