Il 29 gennaio 2026, sul forum BreachForums, l’utente p0ppin ha pubblicato un annuncio di vendita relativo a un presunto accesso amministrativo non autorizzato ai sistemi interni di una “Italian Car Company”.

Come spesso accade in questo tipo di annunci, nessun riferimento esplicito alla vittima viene fornito.

L’accesso proposto riguarderebbe un Admin Dashboard con visibilità su CRM, ordini, stock veicoli, preventivi e flussi di vendita. Il prezzo richiesto è di 5.000 USD (XMR/BTC, escrow accettato).

Nel post originale, l’attore parla di una realtà con circa 3 milioni di dollari di revenue.

Già a una prima lettura, questo dato appare difficilmente compatibile con ciò che normalmente si intende per azienda produttrice di automobili nel contesto italiano.

Per questo motivo ho deciso di approfondire il caso, analizzando con maggiore attenzione gli screenshot che p0ppin ha successivamente pubblicato a supporto del claim.

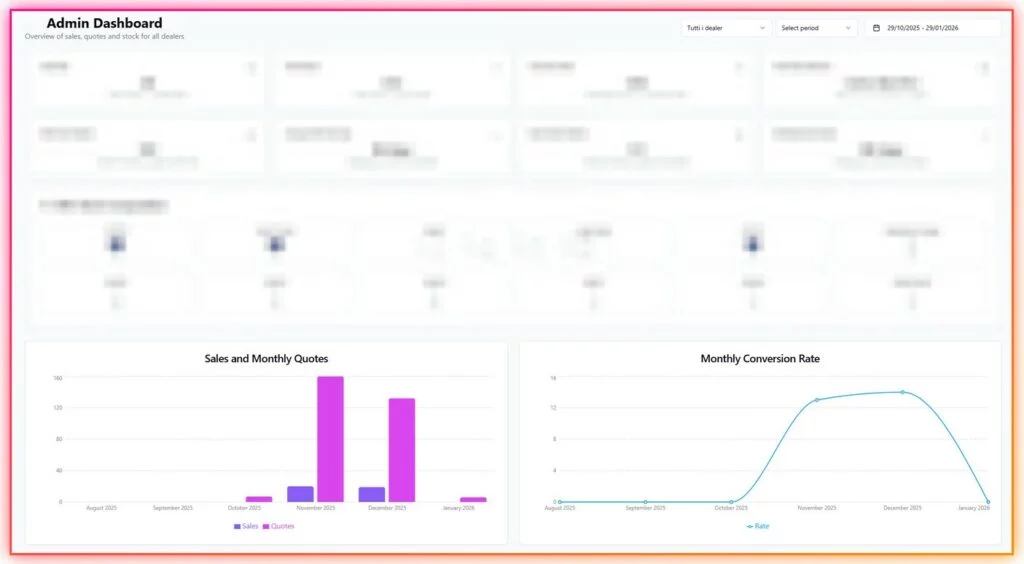

Gli screenshot condivisi ritraggono un pannello denominato Admin Dashboard / CMC Dashboard, con ruolo Administrator e periodo selezionato 29/10/2025 – 29/01/2026.

Numeri che descrivono un’attività commerciale reale, ma di dimensioni contenute.

Questo tipo di pannello è tipico di una piattaforma gestionale commerciale, con potenziale esposizione di:

Alla luce delle evidenze raccolte, la definizione di “Italian Car Company” appare più una semplificazione (o un’esagerazione) semantica che una descrizione accurata del target.

Il quadro che emerge è molto più coerente con:

In altre parole, non un costruttore, ma una realtà commerciale intermedia, perfettamente in linea con molte strutture automotive presenti sul mercato italiano.

Dall’analisi del profilo di p0ppin risulta che:

Questo non equivale a una conferma automatica della validità dell’accesso, ma colloca il venditore in una fascia non improvvisata del marketplace underground.

Questo caso non racconta l’ennesimo attacco a un grande nome dell’automotive, ma qualcosa di molto più comune — e spesso più pericoloso: la compromissione (o presunta tale) di realtà commerciali di medie dimensioni, sufficientemente strutturate da avere dati di valore, ma non sempre adeguatamente protette.

È proprio questo tipo di organizzazioni a costituire oggi uno dei target principali del mercato degli initial access, spesso fuori dai radar mediatici, ma centrali nell’economia reale.

Come sempre, in assenza di conferme indipendenti, il caso va trattato con cautela. Ma le evidenze disponibili raccontano una storia piuttosto chiara: più importatore che “car company”, più accesso operativo che breach spettacolare.