Gli esperti di sicurezza informatica stimano che oltre un milione di siti Web basati su WordPress siano stati infettati come parte della campagna malware Balada Injector, in corso dal 2017 .

Questa operazione, secondo gli specialisti di Sucuri, “utilizza tutte le vulnerabilità note da tempo e scoperte di recente in temi e plug-in” per hackerare i siti WordPress.

È noto che tali attacchi si verificano a ondate, una volta ogni poche settimane.

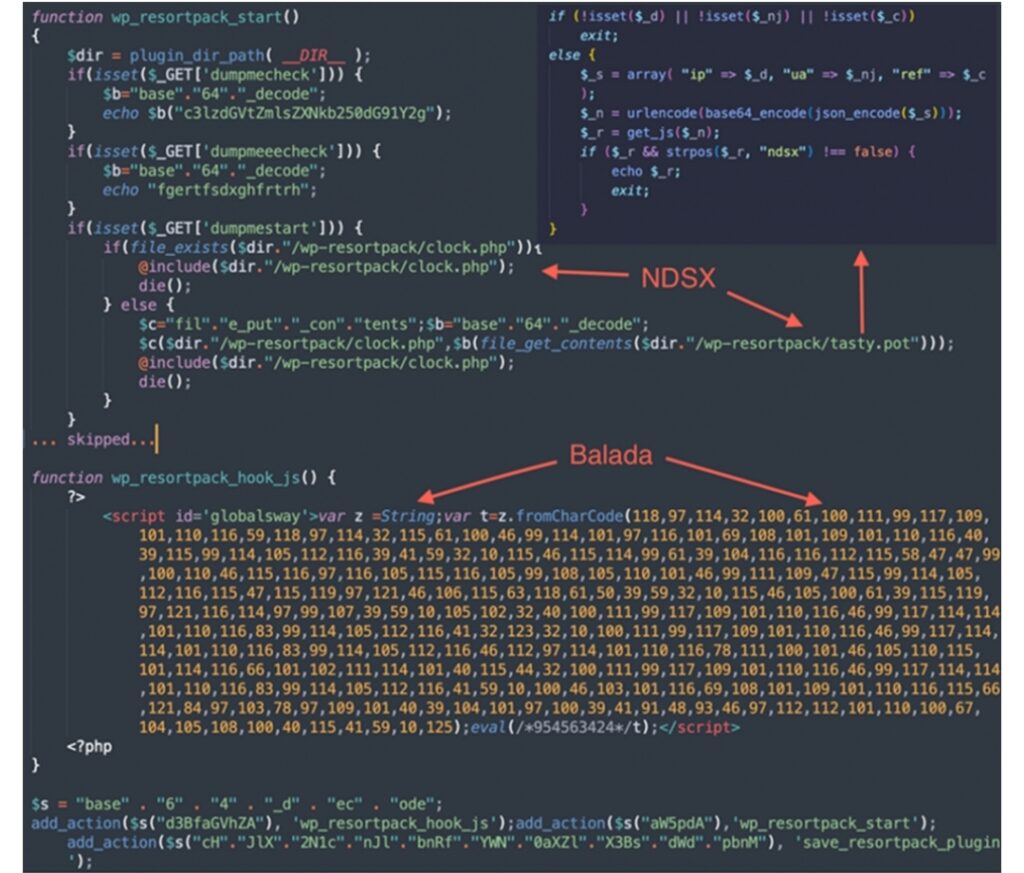

“Questa campagna è facilmente identificabile, visto che gli aggressori hanno il debole per l’offuscamento di String.fromCharCode , l’uso di nomi di dominio appena registrati con script dannosi su sottodomini casuali e reindirizzamenti a vari siti fraudolenti“, ha affermato Denis Sinegubko, ricercatore di sicurezza presso Sucuri.

I siti Web che gli aggressori utilizzano nei loro attacchi includono supporto tecnico falso, vincite fraudolente alla lotteria e CAPTCHA falsi che dicono agli utenti di attivare le notifiche, che consentono ai criminali informatici di inviare loro annunci di spam.

Il rapporto di Sucuri si basa sui risultati dello scorso anno di Doctor Web, che descriveva in dettaglio una famiglia di malware Linux che utilizza difetti in più di due dozzine di plugin e temi per compromettere i siti WordPress vulnerabili.

Nel corso degli anni, la campagna malware Balada Injector ha utilizzato oltre 100 domini e una pletora di metodi per sfruttare le falle di sicurezza note. Allo stesso tempo, gli aggressori hanno cercato più spesso di ottenere le credenziali di accesso al file wp-config.php.

Inoltre, gli attacchi Balada Injector sono progettati per leggere o scaricare file di siti arbitrari, inclusi backup, dump di database, registri e file di errore e per cercare strumenti come adminer e phpmyadmin che potrebbero essere stati abbandonati dagli amministratori del sito dopo aver eseguito attività di manutenzione.

Il malware consente inoltre di generare falsi utenti amministratori di WordPress, raccogliere dati archiviati sugli host sottostanti e lasciare backdoor per l’accesso permanente.

Inoltre, Balada Injector è in grado di eseguire ricerche su larga scala nelle directory di primo livello associate al file system del sito Web compromesso. In questo modo il malware trova directory scrivibili appartenenti ad altri siti.

“Molto spesso, questi siti sono di proprietà del webmaster del sito compromesso e utilizzano tutti lo stesso account del server e le stesse autorizzazioni per i file. Pertanto, l’hacking di un solo sito può potenzialmente fornire l’accesso a molti altri siti contemporaneamente“, ha affermato Sinegubko.

E se i percorsi di attacco comunemente utilizzati come parte della campagna Balada Injector non sono disponibili, la password dell’amministratore viene forzata utilizzando un ampio set di credenziali predefinite.

Si consiglia agli utenti di WordPress di mantenere aggiornato il software del proprio sito, di rimuovere plugin e temi inutilizzati e di utilizzare password di amministrazione di WordPress complesse per evitare di essere a rischio.